Настройка ip-tv на роутерах

Содержание:

- Содержание серии статей про мультикаст

- Выбираем правильный роутер для IPTV

- Настройка IGMP Proxy

- /routing igmp-proxy

- Configuration

- IGMP

- 2800/2850/3450/3470/8200/8250/8300/8370

- 2800v2/2870

- Настройка IPTV на Андроид

- Понятие и назначение IGMP snooping

- SSM

- Настройка роутера для IPTV со старой прошивкой.

- Configuring IGMP Proxy

- Как работает DHCP Snooping ?

- Виды IGMP snooping

- IGMP snooping without L3 aware ASICs

- Monitoring IGMP Proxy

- Overview

Содержание серии статей про мультикаст

На заре моего становления, как инженера, тема мультикаста меня неимоверно пугала, и я связываю это с психотравмой моего первого опыта с ним.

«Так, Марат, срочно, до полудня нужно пробросить видеопоток до нашего нового здания в центре города — провайдер отдаст его нам тут на втором этаже» — услышал я одним чудесным утром. Всё, что я тогда знал о мультикасте, так это то, что отправитель один, получателей много, ну и, кажется, протокол IGMP там как-то задействован.

В итоге до полудня мы пытались всё это дело запустить — я пробросил самый обычный VLAN от точки входа до точки выхода. Но сигнал был нестабильным — картинка замерзала, разваливалась, прерывалась. Я в панике пытался разобраться, что вообще можно сделать с IGMP, тыркался, тыркался, включал мультикаст роутинг, IGMP Snooping, проверял по тысяче раз задержки и потери — ничего не помогало. А потом вдруг всё заработало. Само собой, стабильно, безотказно.

Это послужило мне прививкой против мультикаста, и долгое время я не проявлял к нему никакого интереса.

Уже гораздо позже я пришёл в к следующему правилу:

И теперь с высоты оттраблшученных кейсов я понимаю, что там не могло быть никаких проблем с настройкой сетевой части — глючило конечное оборудование.

Сохраняйте спокойствие и доверьтесь мне. После этой статьи такие вещи вас пугать не будут.

Выбираем правильный роутер для IPTV

Напомним, что роутер работает с IPTV только через мультикаст, а значит, нам нужен такой роутер, который бы поддерживал данную функцию. Она называется IGMP. Если возникло желании подключить ресивер для цифрового ТВ, эта функция называется STB, необходимо это учесть заранее, так как к маршрутизаторам, которые работают с IPTV через UDP-to-HTTP, подключить ресивер нет возможности. Думаю, не будет лишнем предоставить топ-десятку лучших маршрутизаторов с поддержкой IPTV:

- TP-LINK TL-WR841N – средняя цена по стране всего 1300 рублей, бюджетный вариант.

- MikroTik hAP lite – средняя цена чуть выше, 1600, но он очень качественный и многофункциональный.

- Xiaomi Mi WiFi Router 3 – известнейшая китайская компания с большим выбором цифровой электроники, средняя цена 2400.

- ASUS RT-AC51U – средняя цена по России 2400.

Настройка IGMP Proxy

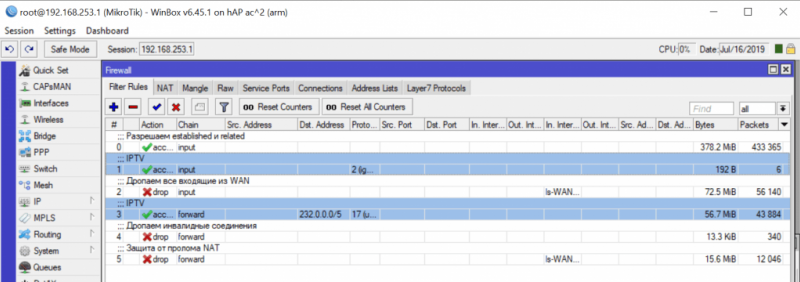

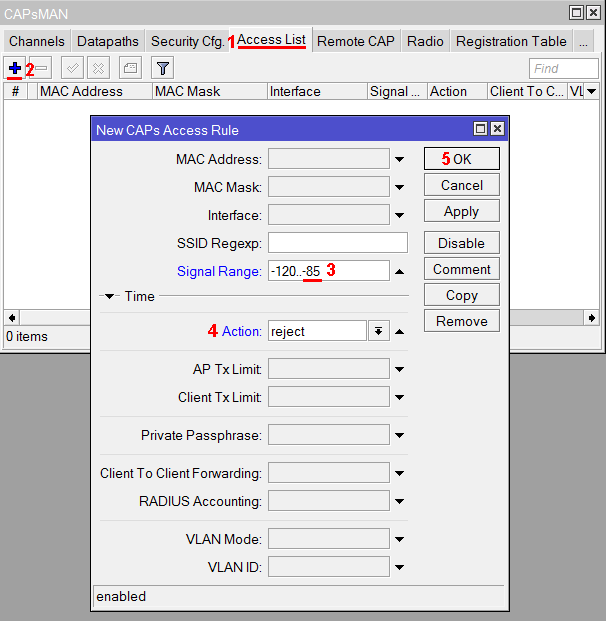

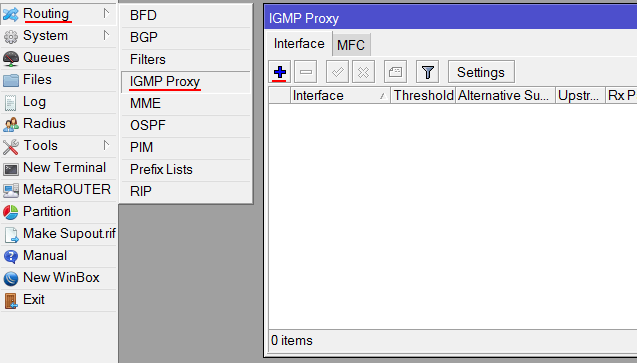

Выполним настройку IGMP Proxy на MikroTik.

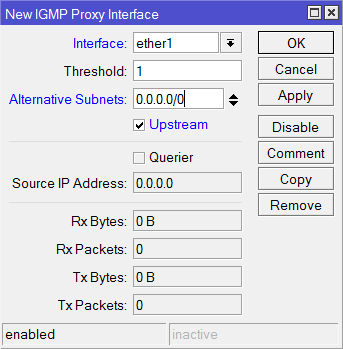

Откройте меню Routing — IGMP Proxy и нажмите синий плюсик, чтобы указать на какой порт приходит IPTV.

В выпадающем списке Interface выберите WAN порт, к которому подключен кабель интернет провайдера и поставьте галочку Upstream.

В поле Alternative Subnets укажите подсеть стриммеров. Если вы не знаете данные подсети, то попробуйте указать: 10.0.0.0/8, 172.16.0.0/12 и 192.168.0.0/16.

Я настраивал IPTV для Maxnet, и у меня все заработало c Alternative Subnets 0.0.0.0/0. Но так лучше не делать. Используйте 0.0.0.0/0 только если не смогли найти необходимую подсеть.

После ввода параметров нажмите кнопку OK.

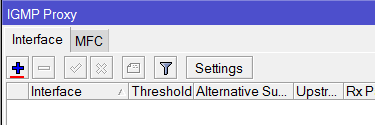

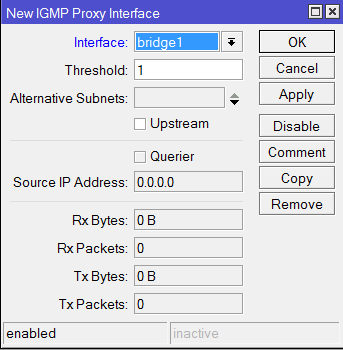

Еще раз нажмите синий плюсик, чтобы указать на какие порты передавать IPTV.

В выпадающем списке Interface выберите порт, на который нужно пробросить IPTV, и нажмите кнопку OK. В Interface желательно указывать один конкретный порт, чтобы не было проблем с производительностью роутера.

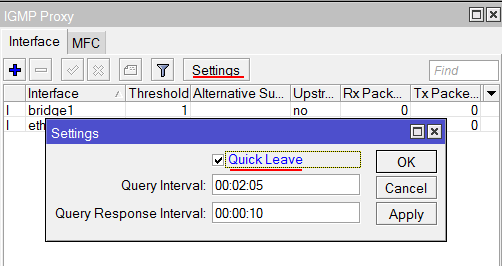

Нажмите кнопку Settings и поставьте галочку напротив Quick Liave. Это позволит быстро переключаться между каналами.

/routing igmp-proxy

General configuration.

- query-interval (time, 00:00:01 — 01:00:00) : how often to send out IGMP Query messages over downstream interfaces.

- query-response-interval (time, 00:00:01 — 01:00:00) : how long to wait for responses to an IGMP Query message.

- quick-leave (yes|no) : specifies action on IGMP Leave message. If quick-leave is on, then an IGMP Leave message is sent upstream as soon as a leave is received from the first client on the downstream interface. Use set to yes only in case there is only one subscriber behind the proxy.

Note: use quick leave only if there is one subscriber behind the proxy

Configuration

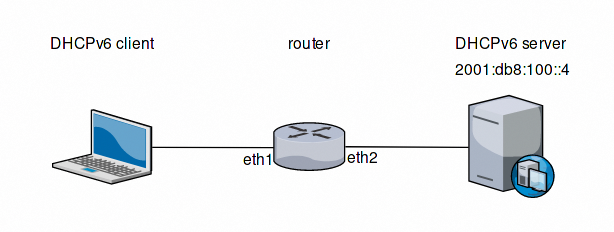

Scenario with Multicast Router

Let’s start with an example where do we have a multicast-enabled router. Here’s the topology that I will use:Above we have R1, our multicast router. H1 and H2 are receivers, S1 is the source. The two switches have IGMP snooping enabled by default and we are using default VLAN 1.

Teaser

Configurations

Want to take a look for yourself? Here you will find the startup configuration of each device.

H1

H2

R1

S1

SW1

SW2

Let’s make sure that IGMP snooping is enabled on both switches:

And let’s verify that both switches have learned the multicast router through its general queries:

Everything is looking good. Before I configure the hosts to join a multicast group, let’s enable some debugs on the switches:

And on the hosts:

This will allow us to see what is going on behind the scenes. Let’s configure H1 to join multicast group 239.1.1.1:

On H1 we can see that it generates a membership report for 239.1.1.1:

Here’s what happens on SW1 when it receives the report from H1:

Above you can see that SW1 receives the membership report from H1, adds interface FastEthernet 0/3 so that it forwards traffic from 239.1.1.1 to it and it forwards the membership report towards R1.

Let’s configure H2 to join the same multicast group:

Here’s what happens on SW2:

SW2 does something similar. It will forward traffic from 239.1.1.1 to the FastEthernet0/4 interface from now on. You can also see that it forwards this membership report on its router port. This is an important step…let’s see what happens on SW1 now:

The output above is important to understand. SW1 receives the membership report that SW2 has forwarded so it now knows that it has to forward traffic for 239.1.1.1 on the FastEthernet 0/24 interface.

We can also verify this with the following show command:

Above we can see the interfaces that SW1 and SW2 will forward traffic from 239.1.1.1 to.

Let’s try a quick ping:

Our ping is successful, life is good!

Scenario without Router

So what happens when there is no multicast router in the network? Let’s find out! We will use the exact same topology except the router is gone:

The switches don’t know of a router port now.

Teaser

Let’s configure the two hosts to leave and rejoin our multicast group:

Here’s what you will see in the debug:

This is rather harsh…the switches don’t know any multicast routers so they decide to drop the membership reports from the hosts.

What does this mean? Let’s try another ping:

Our pings are still working. The problem here is that the switches are flooding all multicast traffic now, treating it like broadcast traffic.

Depending on the switch platform and/or IOS version, it is possible that you see different results. My Cisco Catalyst 3560 switches running IOS 12.2(55)SE10 decide to drop the IGMP report and flood the traffic destined to 239.1.1.1. It is also possible that your switches do accept the IGMP reports. When this happens, you will see that H1 will receive the multicast traffic since S1 and H1 are both connected to the same switch. H2 will not receive anything. SW2 will receive the IGMP report from H2 but doesn’t know a router port, so it doesn’t forward the IGMP report towards SW1. Since SW1 never sees a membership report on its FastEthernet 0/24 interface, it will never forward multicast traffic there.

IGMP

Internet group management protocol

IGMP не протокол маршрутизации. Работает между получателями и роутером, с которого отдается мультикаст в сегменте. Он просто передает информацию роутеру о заинтересованных получателях и получателях, которые хотят покинуть группу.

Для IPv6 используется точно такой же по принципу работы протокол MLD.

Сообщения

Report/Join message: отправляет хост, когда хочет подписаться на какую-то группу. DA = group address. После того как хост подписался на группу, он должен отвечать на query message от роутера. TTL = 1, т.к. сообщение должно долететь только до ближайшего маршрутизатора.

General query: роутер шлет general query на 224.0.0.1 всем хотсам (роутер при этом называется query-router (опрашивающий)). Хосты в ответ присылают группы, на которые они еще хотят быть подписаны. TTL тоже = 1.

Чтобы не дублировались ответы с одной группой от разных хостов, хосты шлют ответы с разным временным интервалом. Если хост видит, что о его группе сообщил другой хост, то он не будет отправлять ответ роутеру. Роутер итак сохранит интерфейс как downstream для данной группы.

Если в домене несколько query-роутеров, то в качестве активного будет выбран с наименьшим ip.

Leave message:

- IGMP2: Хост отправляет leave message для конкретной группы на общий адрес 224.0.0.2.

- IGMP1: Хост просто перестает отвечать на query от роутра. Если больше нет подписчиков на группу, роутер по истечению какого-то интервала перестает слать трафик в интерфейс.

Group-specific query:

IGMP2: Когда роутер получил leave от хоста, он отправляет general-specific query на адрес этой группы, чтобы понять есть ли еще заинтересованные получатели.

Разные версии протокола

IGMP v 1

-

- Чтобы получить трафик от конкретной группы, хост отправляет роутеру report message.

- Для отключения от группы хост просто перестает отвечать роутеру на query.

- Таймаут, после которого роутер перестает вещать группу в downstream interface = 260.

(robustness count * igmp_query interval) + (1*IGMP response interval) = (2*125)+(1*10) = 260

IGMP v 2

-

- Чтобы подписаться, хосты шлют report-message.

- Чтобы отписаться, хосты шлют leave-group message.

- Чтобы проверить наличие подписчиков, роутер шлет group-specific message.

- Таймаут, после которого роутер перестает вещать: нет ответа от хостов в течение 2 сек (дефолт).

robusness count * IGMP last member query interval = 2*1 = 2

IGMP v 3

Все улучшения для v 2. .

Используется для SSM, поэтому report message (на адрес 224.0.0.22 — all IGMPv3) может содержать source information.

L2 switches

Свитчи обрабатывают мультикаст трафик как бродкаст, по умолчанию, т.е. шлет трафик во все порты.

IGMP-snooping позволяет выделить мультикаст трафик. С помощью IGMP сообщений, свитч может понять где получатели и слать трафик только к ним.

Делит порты на multicast-router interface (откуда приходят query, либо заданы статически), host-side interface (все остальные).

Передача трафика:

- Весь трафик направлен в multicast-router интерфейс.

- Если через IGMP-snooping свитч узнает о портах, за которыми сидят получатели, то шлет трафик туда.

- 224/8 сеть бродкастом идет во все порты, кроме входящего.

Стандартное расширение IGMP позволяет только обрабатывать query от роутера и сообщения от получателей. Не генерирует IGMP сообщения.

IGMP snooping proxy ведет себя как роутер для получателей (генерирует query), работает как получатели для роутера (генерирует leave и join сообщения).

Тем самым уменьшается кол-во report-сообщений для роутера.

2800/2850/3450/3470/8200/8250/8300/8370

QSW(config)#vlan 901 — создание влана

QSW(config-vlan901)# multicast-vlan – указание что влан является мультикастовым

QSW(config)#multicast-vlan group 224.2.2.0 254 — список разрешенных мультикаст-групп

QSW(config)#Interface Ethernet1/1-24

QSW(config-if-port-range)#switchport association multicast-vlan 901 – организация связки клиентского и мультикастового (901) вланов

QSW(config-if-port-range)#igmp snooping drop query — отбрасывать квери сообщения со стороны абонентов

QSW(config-if-ethernet1/25)#Interface Ethernet1/25

QSW(config-if-ethernet1/25)#igmp snooping drop report — отбрасывать репорт сообщения со стороны аплинка

QSW(config)#ip igmp snooping – глобальное включение igmp-snooping

QSW(config)#ip igmp snooping vlan 901 – указание в каком влане будет работать igmp-snooping

QSW(config)#ip igmp snooping vlan 901 mrouter-port interface Ethernet1/25 — указание порта, через который на коммутатор приходит мультикаст

Настройка Querier

QSW(config)#ip igmp snooping vlan 1 l2-general-querier — включение querierQSW(config)#ip igmp snooping vlan 1 l2-general-querier-source 10.10.254.37 — ip-адрес querier QSW(config)#ip igmp snooping vlan 1 l2-general-querier-version 2 — выбор версии IGMP

2800v2/2870

QSW(config)#igmp-snooping start — глобальное включение на коммутаторе

QSW(config)#igmp-snooping mvlan 56 – переход в конфигурацию влана

QSW(config)#igmp-snooping multicast-vlan enable – включение мультикаст вещание во влане

QSW(config)#igmp-snooping multicast user-vlan 72,999 – указание пользовательких вланов в котором будут осуществляться запросы на подписку

QSW(config)#igmp-snooping uplink-port gigaethernet 1/0/28 – аплинк порт, через который на коммутатор приходит мультикаст

QSW(config)#interface fastethernet 1/0/1 to fastethernet 1/0/24 — выбрать диапазон портов

QSW(config-fe1/0/1->fe1/0/24)#igmp-snooping enable – включение igmp на абонентском порту

QSW(config-fe1/0/1->fe1/0/24)#igmp-snooping drop query — отбрасывать квери сообщения со стороны абонентов

QSW(config-fe1/0/1->fe1/0/24)# igmp-snooping mvlan 56 user-vlan 72 – организация связки клиентского (72) и мультикастового (56) вланов

QSW(config)#interface gigaethernet 1/0/28 — выбор аплинк порта

QSW(config-ge1/0/28)#igmp-snooping enable — включение igmp на аплинк порту

QSW(config-ge1/0/28)#igmp-snooping drop report — отбрасывать репорт сообщения со стороны аплинка

Настройка IPTV на Андроид

Смотреть IP-телевидение можно разными способами. Сейчас мы расскажем, как это делать через приложение IPTV для Android-устройств, с помощью которого можно смотреть IPTV своего Интернет-провайдера или другого Интернет-источника. Через эту программу возможно загрузить плейлист имеющихся каналов в формате m3u, а затем смотреть выбранный канал через видеоплеер, установленный на аппарат.

Итак, загружаем приложение. Поле установки, настраиваем его. Для этого, открыв программу, переходим в «Настройки», выбираем «Список каналов» и вводим, предоставленный провайдером, интернет-адрес файла с плейлистом:

Пока, к сожалению, программа не может загрузить плейлист из памяти Андроид-устройства, поэтому, если потребуется загрузить непосредственно в приложение собственный плейлист, то мы можем для этого использовать на ПК сервис Dropbox, чтобы затем выполнить загрузку файла в публичную библиотеку (англ. Public). После этого, получаем его адрес, скопировав в буфер обмена. Что мы для этого делаем: правой кнопкой мышки кликаем по файлу и выбираем пункт Copy Public Link:

Если ваш Wi-Fi роутер оснащён встроенным UDP прокси, то это, собственно и есть вся процедура настройки. То есть, вернувшись теперь на основной экран программы, мы уже сможем выбрать канал из списка и смотреть его трансляцию на смартфоне/планшете.

Однако, не исключено, что просмотр программ по IPTV может сопровождаться проблемами в виде изображения, содержащего множество артефактов или выпадения фрагментов видеопотока. Это, с большой долей вероятности означает, что у используемого роутера отсутствует UDP прокси. В этом случае нам нужно будет организовать свой собственный прокси. Делать это мы будем, используя любой компьютер, подключённый к роутеру с помощью LAN разъема.

Понятие и назначение IGMP snooping

В переводе с английского snooping означает «подслушивание». При его включении промежуточное сетевое устройство (маршрутизатор или коммуникатор) начинает анализировать передачу всех пакетов данных, осуществляемую между клиентскими компьютерами, подключенными к нему, и маршрутизаторами, поставляющими групповой трафик. При обнаружении запроса на подсоединение включается порт, к которому подключен потребитель (клиент), в противоположной ситуации (запрос Leave) соответствующий порт удаляется из списка группы.

Рекламное сообщение соседей отправляется в ответ на сообщение соседей Соседства или спонтанно, чтобы быстро объявить об изменении какой-либо функции устройства в сети. Подобно сообщению соседей соседей, это сообщение также используется для разрешения разрешения физических адресов, проверки доступности соседнего узла и обнаружения дублирующих адресов.

Другими словами, он отправляет следующий адрес пересылки, который должен использоваться для пересылки пакетов при общении с этим конкретным пунктом назначения. Все параметры имеют базовую структуру из двух 8-битовых полей, Тип и Длина. Первый — указать, какой из выбранных вариантов передается.

В большинстве коммуникаторов функция IGMP snooping доступна, но требует предварительного включения.

SSM

ASM — Any Source MulticastSSM — Source Specific Multicast

- Поиска RP (протоколы Bootstrap и Auto-RP),

- Регистрации источника на мультикасте (а это лишнее время, двойное использование полосы пропускания и туннелирование)

- Переключения на SPT.

- Запрашивать подключение к просто группе, без указания источников. То есть работает как типичный ASM.

- Запрашивать подключение к группе с определённым источником. Источников можно указать несколько — до каждого из них будет построено дерево.

- Запрашивать подключение к группе и указать список источников, от которых клиент не хотел бы получать трафик

SSM MappingOne-to-Many

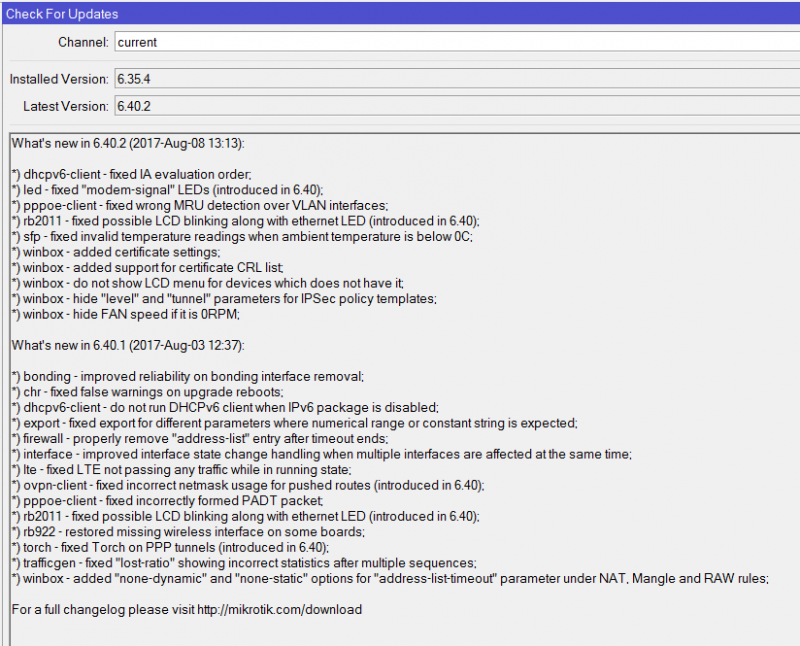

Настройка роутера для IPTV со старой прошивкой.

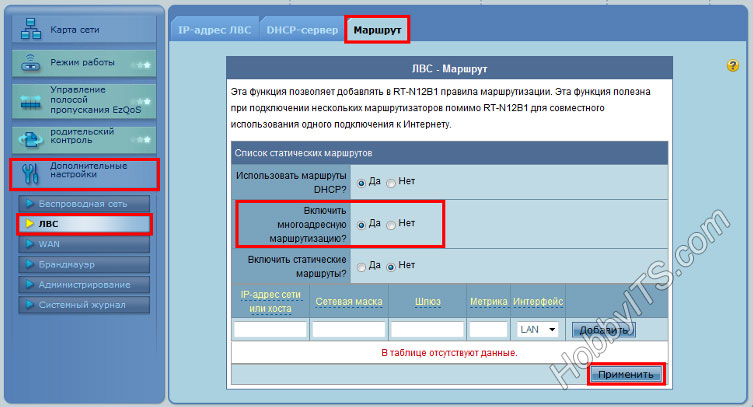

Под старой прошивкой роутера Asus, я подразумеваю сетевое устройство с интерфейсом в светло-голубом тоне. В интерфейсе маршрутизатора кликните по вкладке «Дополнительные настройки» и в выпадающем меню щелкните по пункту «ЛВС» и перейдите на вкладку «Маршрут».

Здесь вам нужно активировать режим Multicast (протокол IGMP), который отвечает за потоковую трансляцию видео. Для этого в списке статических маршрутов напротив пункта «Включить многоадресную маршрутизацию?» активируйте значение «Да». Чтобы настройки вступили в силу, нажмите на кнопку «Применить».

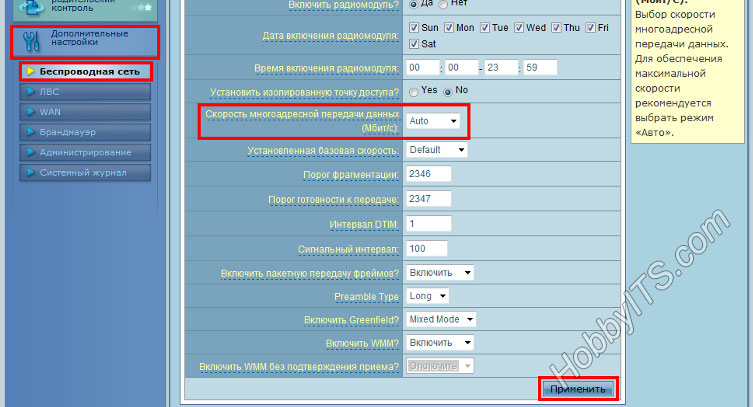

Теперь зайдите в «Беспроводную сеть» и перейдите на вкладку «Профессионально». Найдите строку «Скорость многоадресной передачи данных (Мбит/с)» и установите значение в положение «Auto». Не забудьте нажать кнопку «Применить».

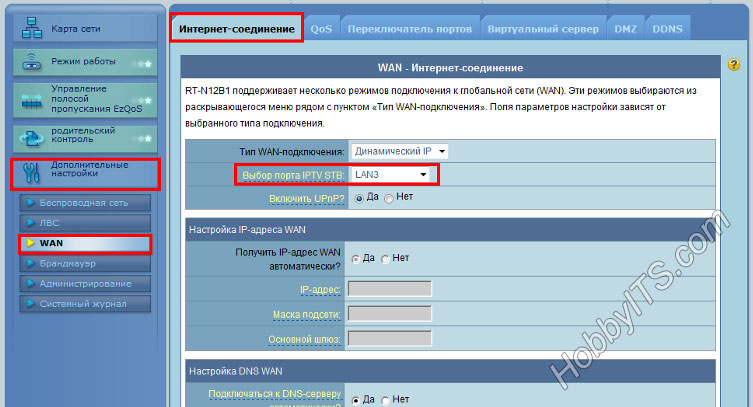

Если вы для просмотра IPTV-телевидения используете ТВ-приставку, то непременно зайдите на вкладку «WAN»-«Интернет-соединение» в дополнительных настройках. Здесь в параметре «Выбор порта IPTV STB» нужно выбрать порт (не более двух), к которому вы подключили свою приставку. Выбранный порт буде параллельно работать с портом WAN.

Осталось подтвердить действия нажатием на кнопку «Применить» и перезагрузить сетевое устройство. Таким образом вы можете настроить IPTV на роутере Asus со светло-голубой прошивкой. Данная прошивка использовалась у компании на ранних моделях маршрутизаторов таких как RT-G32, RT-N10, RT-N12B1, RT-N16 и так далее.

Configuring IGMP Proxy

To configure a downstream interface, enable IGMP on that interface. To configure IGMP proxy on the system, complete the following tasks:

- Enable IP multicasting.

- Identify the interface that you want to act as the upstream interface.

- Enable IGMP proxy on that interface.

- (Optional) Specify how often the system should send unsolicited reports to routers on the upstream interface.

- (Optional) Specify how long the system should assume that there is an IGMPv1 querier router on the subnet after the system receives an IGMP V1 query on this interface.

ip igmp-proxy

Use to enable IGMP proxy on an interface.

|

Note: You can enable only one upstream interface. |

- The interface for which you enable IGMP proxy is the upstream interface.

- Example

host1(config)#ip multicast-routing

host1(config-if)#ip igmp-proxy

Use the no version to disable IGMP proxy on an interface.

ip igmp-proxy unsolicited-report-interval

Use to specify how often the upstream interface should transmit unsolicited reports.

| Note: Issue this command only on the upstream interface. Otherwise, this command will have no effect. |

host1(config-if)#ip igmp-proxy unsolicited-report-interval 600

Use the no version to transmit unsolicited reports using the default value, 400 seconds.

ip igmp-proxy V1-router-present-time

Use to specify how long the system assumes that there is an IGMPv1 querier router on the subnet after the system receives an IGMP V1 query on this interface.

| Note: Issue this command only on the upstream interface. Otherwise, this command will have no effect. |

host1(config-if)#ip igmp-proxy V1-router-present-time 600

Use the no version to set the time to the default value, 10 seconds.

Как работает DHCP Snooping ?

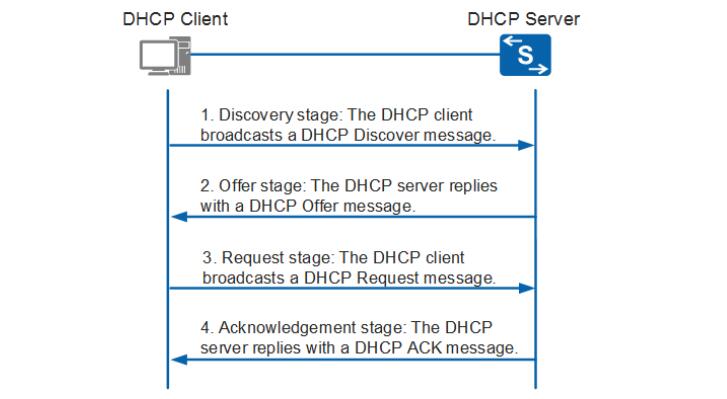

Чтобы выяснить, как работает DHCP Snooping, мы должны поймать рабочий механизм DHCP, который обозначает протокол динамической конфигурации хоста. При включенном DHCP сетевое устройство без IP-адреса будет «взаимодействовать» с DHCP-сервером через 4 этапа следующим образом.

DHCP Snooping обычно классифицирует интерфейсы на коммутаторе по двум категориям: надежные ненадежные порты, как показано на рисунке 2. Надежный порт — это порт или источник, сообщения DHCP-сервера которого являются доверенными. Ненадежный порт — это порт, с которого сообщения DHCP-сервера не являются доверенными. Если инициируется отслеживание DHCP, сообщение предложения DHCP может быть отправлено только через доверенный порт. В противном случае оно будет отброшено.

На этапе подтверждения, будет создана таблица привязки DHCP в соответствии с сообщением DHCP ACK. Он записывает MAC-адрес хоста, арендованный IP-адрес, время аренды, тип привязки, а также номер VLAN и информацию об интерфейсе, связанную с хостом, как показано на рисунке 3. Если последующий пакет DHCP, полученный от ненадежного хоста, не совпадает с информацией, он будет удален.

| MAC Адрес | IP Адрес | Аренда(сек) | Тип | VLAN | Интерфейс | |

| Entry 1 | e4-54-e8-9d-ab-42 | 10.32.96.19 | 2673 | dhcp-snooping | 10 | Eth 1/23 |

| Entry 2 | ||||||

| Entry 3 | ||||||

| … |

Виды IGMP snooping

Прослушка и анализ данных делится на два вида:

- Пассивный IGMP snooping. Такой протокол просто отслеживает данные, не фильтруя и не анализируя их. Иными словами, прослушка работает в фоновом режиме и никак не влияет на качество передачи данных.

- Активное отслеживание. Не только пассивно прослушивает трафик, но и фильтрует его с целью эффективного использования мультивещания в сети. Активный IGMP snooping минимизирует обмен информацией, отсеивая запросы к роутеру на подключение и отключение. Идеальное состояние коммутатора – наличие одного потребителя на каждую мультикастовую группу вещания, к чему стремится алгоритм протокола.

Snooping с активным алгоритмом ускоряет передачу данных и улучшает качество сети, но при этом создаёт дополнительную нагрузку на коммутатор. Фильтрация требует от устройства определённых затрат ресурсов памяти и CPU, тогда как простое отслеживание или ретрансляция – менее требовательная процедура. При этом активное отслеживание передаёт маршрутизатору данные только о самом последнем участнике группы, чтобы устройство не определило это, как отсутствие потребителей в канале, и не исключило порт из списка.

Функция IGMP snooping отлично сочетается с домашними сетями, если вы используете много технологий групповой IP-связи. Купив и настроив коммутатор с функцией активного отслеживания, вы значительно ускорите работу интернет-протокола и обезопасите домашнюю группу от взлома и проникновения злоумышленников.

IGMP snooping without L3 aware ASICs

We will start with a simple example. I’ll use the following diagram for this:

Above we have a multicast enabled router, a switch and three host devices. Our switch has a CPU and a CAM table (mac address table) which is connected to an internal interface that I will call “INT”. We are using a cheap budget switch that is only able to look at layer two Ethernet frames. It does have support for IGMP snooping though. Let’s see what happens when we enable IGMP snooping on this switch:

Above you can see that one of our hosts (H1) sends a membership report for multicast group 239.1.1.1 that it wants to join. Our switch has no idea where to forward this to so the first time it will flood it on all interfaces, including the internal interface to the CPU. The CPU will take a closer look at the membership report and will create an entry in the CAM table:

In the CAM table above you can see an entry for MAC address 0100.5e01.0101 which corresponds with multicast group 239.1.1.1. The interfaces that were added are for H1, R1 and the internal interface. Why did the switch add the interface of the router in the CAM table?

Once IGMP snooping is enabled, the switch will detect multicast enabled routers and it does so by listening to the following messages:

- IGMP General Query (0100.5e00.0001)

- OSPF (0100.5e00.0005 and 0100.5e00.0006)

- PIM version 1 and HSRP (0100.5e00.0006)

- PIM version 2 (0100.5e00.000d)

- DVMRP (0100.5e00.0004)

When the switch detects a multicast enabled router then it will add the corresponding entry in the CAM table.

From now on, all multicast traffic that has destination MAC address 0100.5e01.0101 will only be forwarded on interface Gi0/1, Gi0/4 and the internal interface to the CPU.

It sounds like we did a good job constraining our multicast traffic but we still have one problem. Here’s what happens when one of our devices starts streaming multicast traffic:

In the example above we see that R1 is sending 10 Mbps of multicast traffic which is forwarded to H1 and the CPU. Our CPU is unable to process 10 Mbps of traffic so it will choke on it…when this occurs, there’s a couple of things that could occur:

- The switch will start dropping unicast and multicast traffic.

- The CPU might be able to drop exceeding multicast traffic but that could also include IGMP membership reports and IGMP group leave messages.

The issue above is common with cheap switches that support IGMP snooping. It might work with low bandwidth multicast traffic but that’s about it.

Monitoring IGMP Proxy

To display IGMP proxy parameters, use the following show commands.

show ip igmp-proxy

- Use to display IGMP proxy parameters for a VR.

- Field descriptions

- Routing Process — IGMP proxy protocol

- Administrative state — state of IGMP proxy in the software

- Operational state — operational state of IGMP proxy: enabled or disabled

- Total interfaces — number of IGMP proxy interfaces on the VR; currently only one upstream interface per VR

- State — operational state of the IGMP proxy interfaces: up or down

- Multicast group — number of multicast groups associated with IGMP proxy interfaces

Example

host1#show ip igmp-proxy

Routing Process IGMP Proxy, Administrative state enabled, Operational state enabled

total 1 upstream interface, state enabled

6 multicast group

show ip igmp-proxy groups

- Use to display information about multicast groups that IGMP proxy reported.

- Field descriptions

- Grp Address — address of the multicast group

- Interface — type and identifier of the upstream interface associated with the multicast group

- Member State

- Idle — interface is going to send a group membership report to respond to a group membership query for this group

- Delay — interface has responded to the latest group membership query for this group

Count — total number of multicast groups associated with this interface

Example 1

host1#show ip igmp-proxy groups

Grp Address Interface Member State

--------------- --------------- --------------

225.1.1.1 atm3/0.2 Idle

225.1.1.2 atm3/0.2 Idle

225.1.1.3 atm3/0.2 Idle

225.1.1.4 atm3/0.2 Idle

225.1.1.5 atm3/0.2 Idle

225.1.1.6 atm3/0.2 Idle

count 6

Example 2

host1#show ip igmp-proxy group 225.1.1.1

Grp Address Interface Member State

--------------- --------------- --------------

225.1.1.1 atm3/0.2 Idle

Example 3

host1#show ip igmp-proxy group count

Count: 6 groups

show ip igmp-proxy interface

- Use to display information about the interface on which you configured IGMP proxy.

- To view information about a particular interface, enter an interface type and specifier, such as atm 3/0. For details about interface types and specifiers, see ERX Command Reference Guide, About This Guide.

- Specify the brief option to display a summary rather than a detailed description.

- Field descriptions

- Interface — type of upstream interface. For details about interface types, see ERX Command Reference Guide, About This Guide.

- Address — address of upstream interface

- Administrative state — state of upstream interface in the software: enabled or disabled

- Operation state — physical state of upstream interface: enabled or disabled

- Version — IGMP version on this interface

- State — presence of IGMPv1 routers on the same subnet as this upstream interface

- Unsolicited report interval — time interval at which this upstream interface sends unsolicited group membership report

- Version 1 router present timeout — how long the upstream interface assumes there is an IGMPv1 router on the subnet after that interface receives an IGMPv1 group membership query

- multicast group — number of multicast groups associated with this upstream interface

- Interface statistics: Rcvd — statistics for messages received on this interface

- v1 queries — number of IGMPv1 group membership queries received

- v2 queries — number of IGMPv2 group membership queries received

- v1 report — number of IGMPv1 group membership reports received

- v2 report — number of IGMPv1 group membership reports received

Interface statistics: Sent — statistics for messages sent from this interface

- v1 reports — number of IGMPv1 leave group reports sent

- v2 reports — number of IGMPv2 leave group reports sent

- leaves — number of leave group membership messages sent

Example

host1#show ip igmp-proxy interface atm 3/0.2

Interface atm3/0.2 address 21.1.1.1/255.0.0.0

Administrative state enabled, Operational state enabled

Interface parameters:

Version 2

State No v1 Router Present

Unsolicited report interval 10 secs

Version 1 router present timeout 400 secs

0 multicast group

Interface statistics:

Rcvd: 0 v1 query, 6 v2 queries

0 v1 report, 0 v2 report

Sent: 0 v1 report, 48 v2 reports, 0 leave

Overview

shows a system in an IGMP proxy configuration. You enable IGMP proxy on one interface, which connects to a router closer to the root of the tree. This interface is the upstream interface. The router on the upstream interface should be running IGMP.

You enable IGMP on the interfaces that connect the system to its hosts that are farther away from the root of the tree. These interfaces are known as downstream interfaces.

Figure 4-3 Upstream and downstream interfaces

As described in , earlier in this chapter, hosts interact with the system through the exchange of IGMP messages. Similarly, when you configure IGMP proxy, the system interacts with the router on its upstream interface through the exchange of IGMP messages. However, when acting as the proxy, the system performs the host portion of the IGMP task on the upstream interface as follows:

- When queried, sends group membership reports to the group.

- When one of its hosts joins a multicast address group to which none of its other hosts belong, sends unsolicited group membership reports to that group.

- When the last of its hosts in a particular multicast group leaves the group, sends an unsolicited leave group membership report to the all-routers group (244.0.0.2).