Меню

Содержание:

- Глобальная конфигурация

- Cisco: резервное копирование конфигурации на tftp сервер

- Расширенные возможности ping

- Безопасность паролей

- Настройка роутера в IOS

- Часы работы Vty

- Тренинг Cisco 200-125 CCNA v3.0. День 42. Маршрутизация Inter-VLAN и интерфейс SVI

- Конфигурация и маршрутизация

- TACACS server

- Syslog

- Справочник

- Первоначальная установка параметров

- Archives

- Управление интерфейсами маршрутизатора

- Пример конфигурации

Глобальная конфигурация

Для настройки любой функции маршрутизатора необходимо войти в режим настройки. Это первый ребенок отцовства. В родительском режиме вы вводите команду config.

Как показано выше, приглашение изменится, чтобы указать, в каком режиме вы находитесь в данный момент. В режиме конфигурации вы можете установить параметры для общесистемного использования, называемые глобальными конфигурациями. Например, дайте вашему маршрутизатору имя, чтобы вы могли легко его идентифицировать. Вы можете сделать это в режиме конфигурации с помощью команды hostname.

Как показано выше, когда вы устанавливаете имя хоста с помощью команды hostname, приглашение немедленно изменится, заменив Router на ExampleName. (Примечание: назовите свои маршрутизаторы согласно организованной схеме имен.)

Еще одна полезная команда из режима настройки — указать DNS-сервер, который будет использоваться для маршрутизатора:

Здесь вы также можете установить пароль для привилегированного режима.

До тех пор, пока вы не нажмете Ctrl-Z (или не введете команду exit до перехода в родительский режим), ваша команда не будет затронута. Вы можете перейти в режим настройки, выполнить несколько разных команд, а затем нажать Ctrl-Z, чтобы активировать их. Каждый раз, когда вы нажимаете Ctrl-Z, вы возвращаетесь в родительский режим и получаете запрос:

Здесь вы используете команду show для проверки результатов команд, введенных вами в режиме конфигурации. Чтобы проверить результаты команды ip name-server, введите команду show host.

«Тип носителя» — это устройство, интерфейс которого является портом, таким как Ethernet, Token Ring, FDDI, последовательный порт и т. Д. Номер слота подходит только для маршрутизаторов, которые предоставляют номер слота, чтобы вы могли установить модули. Модули включают в себя несколько портов для данного устройства. Серия 7200 является примером. Эти модули с возможностью горячей замены. Вы можете удалить модуль из его слота и заменить его другим модулем, не отключая службу, предоставляемую другими модулями, установленными в маршрутизаторе. Эти слоты нумеруются на маршрутизаторе.

Номер порта основан на эталонном порте с другими портами в модуле. Нумерация проводится слева направо, и все начинается с 0, а не с одной цифры.

Например, Cisco 7206 — это маршрутизатор серии 7200 с 6 слотами. Для обозначения интерфейса как третьего порта модуля Ethernet, установленного в шестом слоте, это будет интерфейс 6/2. Поэтому для отображения конфигурации интерфейса вам необходимо использовать команду:

Если у вашего роутера нет слотов, например 1600, имя интерфейса включает в себя только:

Например:

Вот пример настройки последовательного порта с IP-адресом:

Затем проверьте конфигурацию:

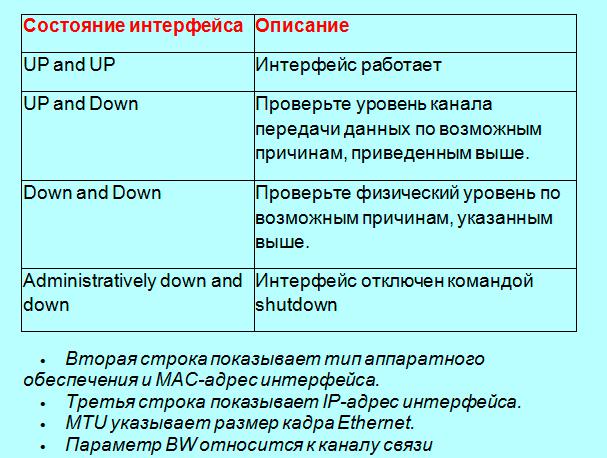

Примечание о команде no shutdown. Интерфейс может быть настроен правильно и физически подключен, но все еще возникают проблемы. В этом состоянии это не будет работать. Команда, вызывающая эту ошибку, завершает работу.

В Cisco IOS способ отменить или удалить результаты для любой команды состоит в том, чтобы поместить это перед этим. Например, если вы хотите отменить назначение IP-адреса, назначенного последовательному интерфейсу 1/1:

Настройка большинства интерфейсов для подключений к локальной сети может включать в себя только назначение адреса сетевого уровня и обеспечение того, чтобы интерфейс не отключался. Часто нет необходимости указывать инкапсуляцию канального уровня. Обратите внимание, что часто необходимо указывать инкапсуляцию совместимого канального уровня, такого как Frame Relay и ATM. Последовательные интерфейсы по умолчанию должны использовать HDLC. Однако углубленное обсуждение протоколов передачи данных выходит за рамки этого документа. Вам нужно будет найти команду инкапсуляции IOS для получения более подробной информации

Cisco: резервное копирование конфигурации на tftp сервер

Для этого первым делом вам потребуется «поднять» на своей рабочей станции или выделенном сервере сервис TFTP. На ОС семейства Windows можно использовать такие решения, как tftpd32, Cisco TFTP Server или любое другое доступное ПО. На ОС семейства Linux обычно уже имеется готовый tftp-сервер tftpd, который необходимо настроить и прописать в автозагрузку. Если сервер вдруг окажется недоступным с оборудования Cisco, нужно будет проверить наличие маршрутизации к нему и добавить правило на фаерволе, открывающее порт udp 69 на ip-адрес сервера. Если данные действия не помогли, необходимо проверить ACL (Access control lists) на самом устройстве Cisco на предмет разрешения исходящих соединений, что случается довольно редко.

Итак, после выполнения всех рекомендаций, можно приступить непосредственно к самому копированию конфигурации cisco на ftp.

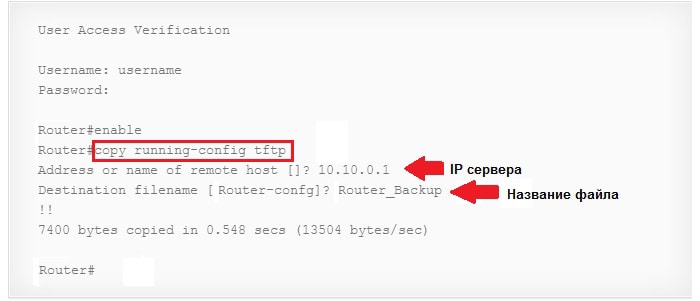

Зайдите на устройство Cisco с помощью Telnet или SSH, далее в привилегированный режим, введите пароль для команды «enable» и скопируйте конфигурацию, как показано на скриншоте:

Будут запрошены ip-адрес tftp-сервера и название файла для сохранения, которые необходимо ввести вручную. Открыв консоль tftp-сервера, убедитесь, что файл успешно принят.

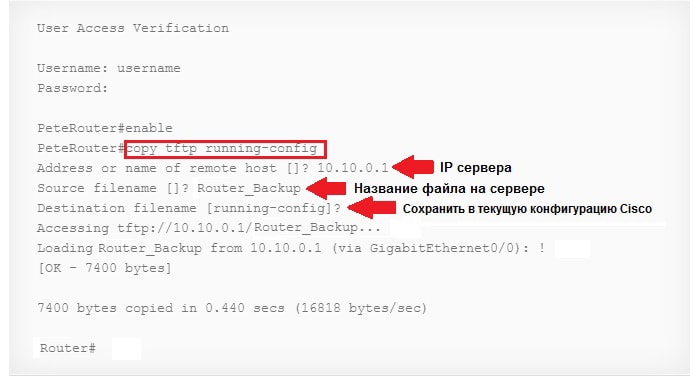

Если же необходимо скопировать конфигурацию с tftp обратно на Cisco, то сделать это можно все с точностью «до наоборот»:

При этом не забудьте скопировать текущую конфигурацию в конфигурацию при запуске, как было показано на первом рисунке.

Расширенные возможности ping

Базовая ping команда очень часто используется в качестве способа, с помощью которого устраняются неполадки доступности устройств. Она действует путем отправки двух сообщений с запросами протоколов ICMP «эхо запрос ICMP » и «эхо ответ ICMP», чтобы определить, является ли активным удаляемый хост. Функция ping также определяет время, затраченное на получение ответа.

Сигнал ping отправляет запрос, а затем ожидает ответ. Ping будет успешным, если запрос попадет в пункт назначения, а получатель сможет получить ответ обратно к источнику сигнала.

Если используется расширение в команде ping Cisco, IP-адрес будет изменен на любой в роутере. Хосты 1 и 2 не могут «пинговать» друг друга. Можно устранить этот сбой на роутерах, чтобы уточнить, есть ли проблема, когда один из двух хостов неправильно настроил шлюз.

Безопасность паролей

Первое, что нужно установить на маршрутизаторе, прежде чем будет изменена его конфигурация, это секретный пароль, который используется для обеспечения доступа к маршрутизатору с привилегированным режимом. Этот пароль использует сильные алгоритмы шифрования, что делает невозможным разрыв. На самом деле это действие должно быть приоритетом номер один. Чтобы убедиться, что установлен именно этот пароль, используют секретные настройки enable, а применить их к маршрутизатору можно после перезагрузки Cisco команды:RouterA (config) # enable secret TEST.

Для дополнительной безопасности можно применять пароли пользовательской настройки. Когда пользователи получают доступ к маршрутизатору (удаленно через telnet либо через консольный терминал), этот тип паролей запрашивает их для аутентификации. Чтобы установить этот пароль для доступа к маршрутизатору удаленно через telnet, используют строку vty . По умолчанию Cisco IOS включает 5 виртуальных терминальных линий — с 0 по 4.

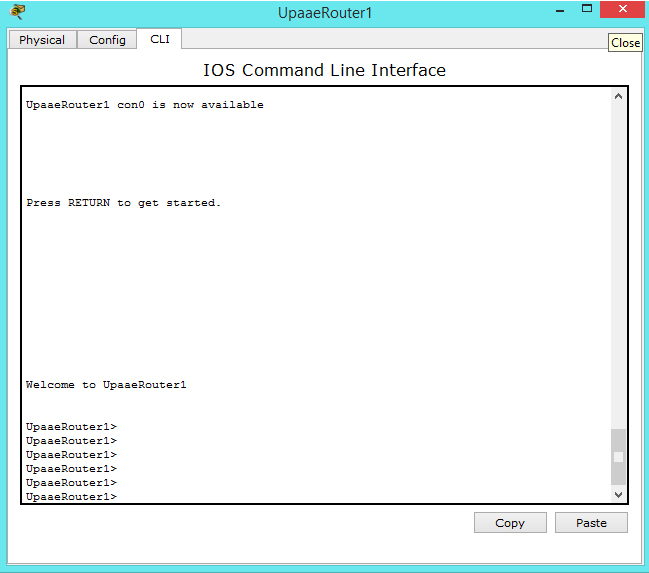

Настройка роутера в IOS

Операционная система Cisco Internetwork (IOS) управляет роутерами и имеет пользовательский интерфейс для настройки устройств Cisco. После входа в роутер настройщик попадает в пользовательский режим и получает подсказку >, в которой представлена статистическая информация. Для изменения настроек маршрутизатора нужно войти в привилегированный режим, введя команду Cisco «enable» и выполнить последовательно следующие шаги:

- RouterA>.

- RouterA>enable.

- RouterA#.

You will be interested:How dangerous is the new coronavirus?

You will be interested:How dangerous is the new coronavirus?

Чтобы иметь возможность вносить масштабные изменения в настройках маршрутизатора, пользователь переходит в глобальный режим, после чего получает доступ к любому возможному режиму конфигурации:

- RouterA#configure terminal or config t for short.

- RouterA(config)#.

Теперь у пользователя есть управление устройством. Если ему нужно изменить конфигурацию маршрутизатора, он входит в соответствующий режим. Например, если нужно внести изменения в интерфейс Fastethernet 0/0, вводят команды Cisco в режиме настройки интерфейса и вносят изменения:

- RouterA(config)# interface fastethernet 0/0.

- RouterA(config-if)#.

- Prompt RouterA(config-if)#.

В любое время можно вставить вопросительный знак. Тогда роутер автоматически отобразит все возможные команды или параметры, которые применяют:

RouterA(config-if)# ?.

Часы работы Vty

В случае, если вы хотите посетить магазин Vty не уверены в том, где и должен быть открытый, просто посетите веб-сайт торгового центра, в котором магазин находится, и часы работы можно найти очень легко там. Если ваш магазин Vty не в любом из торговых центров и универмагов, попробуйте найти его, набрав имя бренда и адрес магазинов. Большинство производителей сегодня имеют свои собственные сайты, так что бы вы могли найти информацию определенно без проблемов. И если вы уже на сайте, то вполне возможно, что он также будет включать в себя магазин, так что вы можете купить продукты Vty непосредственно через компьютер или мобильный телефон. Сэкономитесь время на поиск часы работы Vty и блужданием по магазинам. Быстро и эффективно. И зачастую намного дешевле, чем в магазинах.

Большинство магазинов имеют часы работы с 9:00 до 21:00 и открыты с понедельника по воскресенье. Исключение небольших магазинов Vty вне торговых центров, где могыт быть короче часы работы, чем в торговых центрах. Так что если у вас есть возможность делать покупки в торговом центре, вряд ли столкнется с закрытым магазином Vty.

Тренинг Cisco 200-125 CCNA v3.0. День 42. Маршрутизация Inter-VLAN и интерфейс SVI

- Перевод

- Tutorial

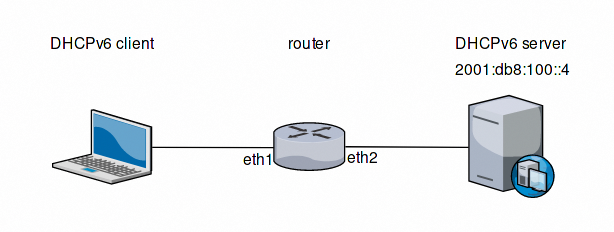

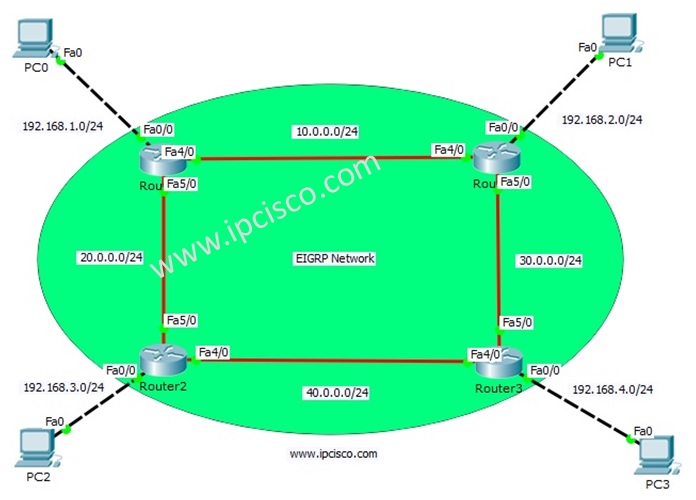

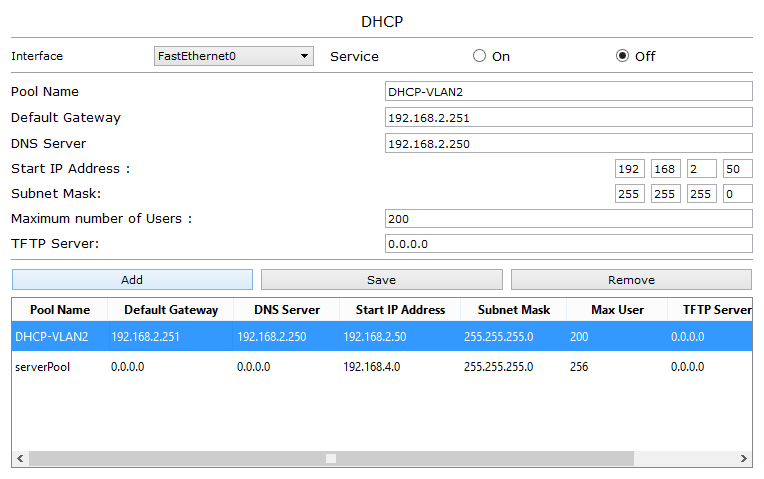

Сегодня мы рассмотрим маршрутизацию Inter-VLAN и виртуальный интерфейс свитча SVI. Мы уже знакомились с этими темами в курсе ICND1 и сейчас займемся ими более углубленно. Эти темы упоминаются в разделе 2.0 «Технологии маршрутизации» курса ICND2, подразделы 2.1а и 2.1b. Сначала мы рассмотрим настройку, проверку и неполадки маршрутизации Inter-VLAN, затем концепцию архитектуры сети Router-on-a-Stick (ROAS) и интерфейс свитча SVI.

Перейдем к программе Packet Tracer и рассмотрим, что представляет собой виртуальный интерфейс свитча SVI. На схеме показано две сети: отдела продаж и отдела маркетинга, каждая из которых имеет свой свитч. По умолчанию компьютеры подсоединяются к свитчу через дефолтную VLAN1, поэтому без проблем могут связываться друг с другом.

Но если компьютер №1 отдела продаж захочет связаться с компьютером №1 отдела маркетинга, он не сможет этого сделать, потому что сети не соединены. Технически можно соединить кабелем оба свитча, но компьютеры все равно не смогут связаться, потому что являются частями разных сетей с разным диапазоном IP-адресов – 192.168.10.0/24 и 192.168.20.0/24.

Конфигурация и маршрутизация

IP-маршрутизация автоматически включается на маршрутизаторах Cisco. Если он ранее был отключен на вашем маршрутизаторе, вы можете включить его обратно в режиме конфигурации с помощью команды ip routing.

Есть два основных способа, которыми маршрутизатор знает, куда он отправляет пакеты. Администраторы могут назначать статические маршруты или маршрутизаторы могут знать маршруты, используя протоколы динамической маршрутизации.

Сегодня статическая маршрутизация обычно используется в очень простых сетях или в ситуациях, когда их необходимо использовать. Чтобы создать статический маршрут, администратору нужно только проинструктировать операционную систему, чтобы любой сетевой трафик, предназначенный для определенного адреса сетевого уровня, был перенаправлен на такой конкретный адрес сетевого уровня. , В Cisco IOS это делается с помощью команды ip route.

В этом примере нужно сказать две вещи. Во-первых, адрес назначения должен содержать маску подсети для этой сети назначения. Во-вторых, адрес, который он отправляет, является указанным адресом следующего маршрутизатора вместе с путем к месту назначения. Это наиболее распространенный способ установления статического маршрута. Однако есть еще некоторые другие методы.

Протоколы динамической маршрутизации, работающие на подключенных маршрутизаторах, позволяют этим маршрутизаторам обмениваться информацией о маршрутизации. Это позволяет маршрутизатору узнать, какие маршруты им доступны. Преимущество этого метода заключается в том, что маршрутизаторы могут настраиваться для изменения топологии сети. Если физический маршрут удален или соседний маршрутизатор становится недоступным, протокол маршрутизации ищет новый маршрут. Протоколы маршрутизации могут динамически выбирать между маршрутами на основе переменных, таких как перегрузка сети или надежность сети.

Существует много разных протоколов маршрутизации, каждый из которых использует разные переменные для выбора подходящих маршрутов. Однако маршрутизатор должен запускать те же протоколы маршрутизации, что и смежные маршрутизаторы. Однако многие маршрутизаторы могут запускать несколько протоколов. Кроме того, существует множество протоколов, предназначенных для передачи информации о маршрутизации другим протоколам маршрутизации. Это называется перераспределением. Здесь мы только вводим команду IOS redistribute, чтобы вы могли исследовать ее при необходимости.

Протоколы маршрутизации являются сложной темой, и этот документ содержит только их описательные части. Вы можете узнать больше из многих других ресурсов, идеальный источник, который мы представляем вам здесь на эту тему, находится на веб-сайте Cisco, http://www.cisco.com.

Этот документ описывает конфигурацию протокола информации о маршрутизации (RIP) на маршрутизаторах Cisco. В командной строке мы должны указать маршрутизатору, какой протокол использовать и для каких сетей этот протокол будет маршрутизироваться.

Теперь, когда вы выполните команду show ip protocol, вы увидите запись, описывающую конфигурацию RIP.

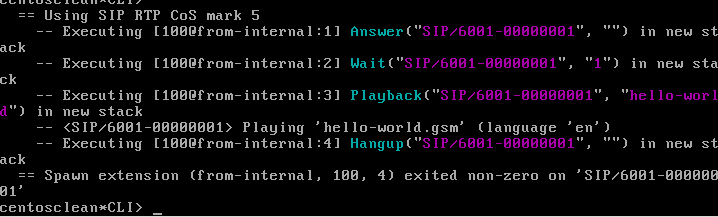

TACACS server

Ох, моя любимая тема. Такие протоколы как TACACS или RADIUS позволяют выносить AAA за пределы устройства.

Ещё при подготовке окружения я смастерил простенький конфиг.

key = «supersecretkey»user = melhiour { default service = permit login = cleartext «melhiour» member = admin}group = admin { service = exec { priv-lvl = 15 }

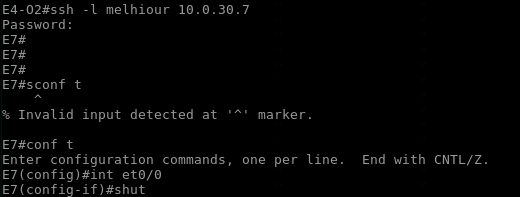

Теперь настроим Е7

Укажем сервер

tacacs server FIRST address ipv4 192.168.0.100 key supersecretkey

Определим его в группу, если вдруг появится второй.

aaa group server tacacs+ TAC_GROUP server name FIRST

Теперь непосредсвтенная настройка.

Аутентификация через группу, если не получится, то локально. Авторизация консоли включена. Авторизация команд — с TACACS сервера или локально, но только если пользователь аутентифицирован. Отправляем начало и конец конфигурирования на TACACS, как и сами команды, но только 15го уровня.

aaa authentication login default group TAC_GROUP localaaa authorization consoleaaa authorization exec default group TAC_GROUP local if-authenticated aaa accounting exec default start-stop group TAC_GROUPaaa accounting commands 15 default start-stop group TAC_GROUP

Т.к. используем группу default, то указывать его на VTY и консоли нет смысла. Если бы группа была отлично от дефолтной, то везде пришлось бы её указывать.

Теперь SSH будет использовать TACACS, в случае его недоступности — локальную базу пользователей.

Зайдем на E7 через SSH и «выстрелим себе в ногу».

На сервере теперь можно посмотреть, кто это сделал.

Syslog

Этот сервис позволяет слать логи на удаленный сервер, что удобно, если устройство, например, совсем умерло. Есть и возможность слать вообще все команды на syslog. Со стороны сервера обычный rsysog c практически дефолтными настройками. Скажу лишь, что накрутить там можно многое. И ротацию и разбор по директориям и прочее такое.

Настроить отправку логов на уделаннеый syslog сервер очено просто.

logging host 192.168.0.100

Также сделаем необходимые изменения в секции archive, включим отправку всех команд на syslog.

archive log config logging enable notify syslog contenttype plaintext path tftp://192.168.0.100/$h-$t write-memory time-period 1440

Немного поконфигурируем E5 и глянем в логи на сервере.

Справочник

Существует справочник команд Cisco. Он очень поможет тем, кто не очень хорошо ориентируется в данном вопросе. Однако в него часто заглядывают и опытные пользователи. Данный справочник — это база данных для команд маршрутизатора Cisco.

Он используется программистами, работающими с настройками сетей интернет. Пример базовых команд:

- Показать файл с запуском C> show running-config.

- Показать конфигурационный файл запуска (NVRAM)> show startup-config.

- Показать информацию о флеш-памяти>show flash.

- Показать историю команды маршрутизатора Cisco>show history.

- Скопировать изменения с запущенного Config на Startup Config#copy running-config startup-config.

- Показать версию (версия платформы / версия ОС / последняя загрузка / память / интерфейсы / Регистрация)>show version.

- Показать часы устройства (время / дата)>show clock.

- Показывать пользователей, подключенных к устройству>show users.

- Настройка безопасности устройства по справочнику команд Cisco.

- Установить пароль exec & non-exec (console / aux / telnet)>enable#configure terminal#enable password Enable Pass1.

- #line console 0#login#password ConsolePass 1#exit.

- #line aux 0#авторизоваться#password AuxPass1#exit.

- #line vty 0 4#login#password TelnetPass1#exit.

- Установить секретный пароль (рекомендуемый метод)>enable#configure terminal#enable secret EnableSecret 1#exit.

Основные ситуации:

- Установка предупреждающего баннера для входа в систему>enable#configure terminal#banner motd &#banner line 1#banner line2 &#exit.

- Установка имени хоста>enable#configure terminal#hostname router1#prompt route r 01#exit.

Сохранение и восстановление команды конфигурации Cisco:

- Сохранить запуск Config в автозагрузку: Config#copy running-configuration startup-configuration.

- Сохранить запуск Config на пульте дистанционного сервера: TFTP#copy running-configuration tftp.

- Сохранение настроек удаленного сервера TFTP к Running: Config#copy tftp running-configuration.

- Стирание NVRAM:#erase NVRAM.

Интерфейсные настройки:

- Показать краткое содержание настроек>show ip interface brief.

- Показать подробную информацию об rmation >show interfaces.

- Показать подробную информацию Single Interface>show interfaces serial 0.

- Показать подробную информацию протокола >show ip interface serial 0.

- Показать состояние интерфейсных 3-х уровней >show protocols.

- Показать информацию о протоколах IP-маршрутизации>show ip protocols.

- Показать IP маршрутов (интерфейсы, которые маршрутизируются)>show ip route.

- Показать список кэшированных хостов>show hosts.

- Установить описание в интерфейсе>enable#configure terminal#interface serial 0#description this is the serial0 link to router2#exit.

- Настройка IP для интерфейса#configure terminal#interface Ethernet 0#ip address 10.1.1.251 255.255.255.0#exit.

- Включить интерфейс#configure terminal#interface Ethernet 0#no shutdown#exit.

- Отключить интерфейс (административно вниз)#configure terminal#interface Serial 1#shutdown#exit.

Серийные интерфейсы:

- Установить тактовую частоту последовательного интерфейса (кабель DCE — оборудование для передачи данных)R1 #configure terminalR1 #interface serial 0R1 #clock rate 56000R1 # no shut.

- R2#configure terminalR2#interface serial 0R2#no shut.

- Установить полосу пропускания последовательного интерфейса и тактовую частоту#configure terminal#interface serial 0#bandwidth 64#clock rate 64000#exit.

Лопфейные интерфейсы:

- Создать интерфейс Loopback и установить IP-адрес и маску:#configure terminalR1#interface loopback 0R1#ip address 10.1.100.1 255.255.255.0R1#no shut.

- CDP (протокол обнаружения Cisco).

- Показать CDP общую информацию>show cdp.

- Показать информацию интерфейса CDP>show cdp interface.

- Показать соседей CDP>show cdp neighbors.

- Показать детали соседей CDP>show cdp neighbors detail.

- Показать конкретную CDP стажер, подробнее>show cdp entry R4.

- Установка / настройка времени между обновлениями CDP:#configure terminal(config)#cdp timer 45.

- Установить / отрегулировать время удержания информации CDP:#configure terminal(config)#cdp holdtime 60.

- Отключить CDP на всем маршрутизаторе:#configure terminal(config) #no cdp run.

- Возможность CDP на всем маршрутизаторе:#configure terminal(config) #cdp run.

- Отключить CDP на интерфейсе:#configure terminal(config) #interface Ethernet 0(config-if) #no cdp run.

- Включение CDP в интерфейсе:#configure terminal(config) #interface Ethernet 0(config-if) #cdp run.

Основные функции маршрутизатора важные и необходимы, поскольку управляют процессами подключения и настройки устройства.

Первоначальная установка параметров

Устройства Cisco поддерживают аналогичную модальную операционную систему и похожие команды. Кроме того, маршрутизаторы и коммутаторы имеют одинаковые начальные этапы настройки.

При первоначальной настройке необходимо выполнить следующие команды коммутаторов Cisco:

Придумывают название устройства. Это изменяет приглашение маршрутизатора и помогает отличить устройство от других.

Устанавливают доступ к управлению. В частности, обеспечивают привилегированный доступ EXEC пользователя EXEC и Telnet.

Зашифровывают пароли с высоким уровнем секретности.

Настраивают приветственный баннер. Хотя это необязательно, но многие опытные пользователи рекомендуют этот шаг для предоставления юридического уведомления всем, кто хочет получить доступ к устройству.

Сохранить конфигурацию.

Пример команд, которые конфигурируют базовые настройки.

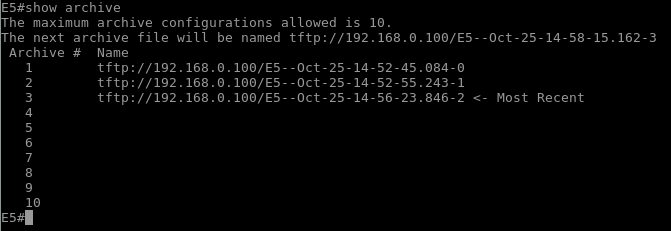

Archives

Простой способ бекапить конфигурацию устройств по расписанию или при сохранении конфигурации.

Настройка проста. Указываем путь. Используем две переменные ($h — имя хоста, $t — время). Далее указываем, что мы хотим бэкапить конфиг при выполнении команды wr. Ну и раз в сутки (1440 минут) тоже не помешает.

archive

path tftp://192.168.0.100/$h-$t

write-memory

time-period 1440

Теперь, когда мы будем выполнять wr, мы увидим маленький такой восклицательный знак…

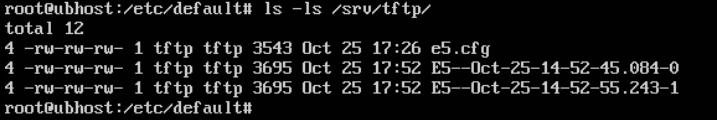

Это значит, что конфиг был отправлен на tftp сервер. Это можно проверить как локально

, так на сервере

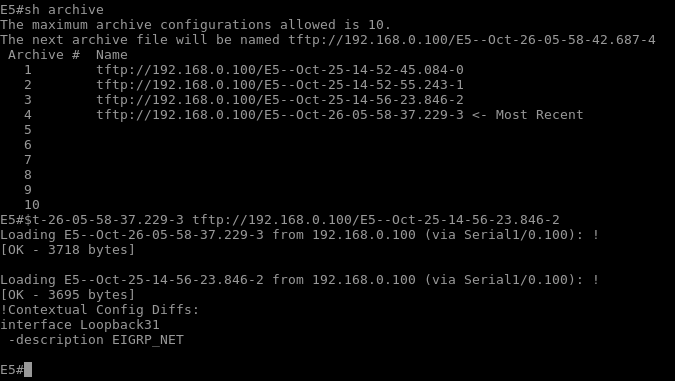

К слову, можно их ещё и сравнивать. Команда show archive config diff не уместилась на скриншоте.

Вообще, штука очень полезная и простая в настройках.

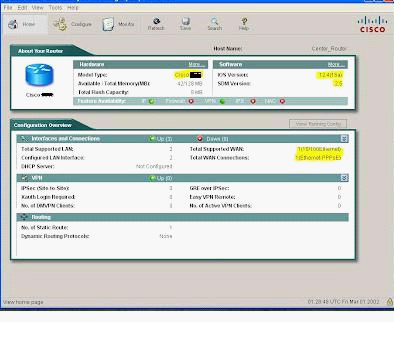

Управление интерфейсами маршрутизатора

В режиме конфигурации интерфейса можно применить IP-адрес и маску подсети с помощью команды «ip address». Также можно отключить или активировать интерфейс, используя команды включения или выключения. Они очень простые. Пользователь обязательно будет запускать их множество раз на протяжении всей работы роутера. Ниже приведен пример основной команды Cisco.

Существует команда привилегированного режима, которую программисты смогут широко использовать. Выглядит она так: «show». Эта команда имеет широкое применение:

- Просмотр конфигурации маршрутизаторов.

- Проверка конфигурации интерфейсов.

- Просмотр статуса интерфейсов.

При подключении последовательного кабеля к интерфейсу маршрутизатора синхронизация обеспечивается внешним устройством (CSU / DSU). Это устройство цифрового интерфейса, используемое для подключения маршрутизатора к цифровой цепи.

Маршрутизатор является DTE (Data Terminal Equipment), а внешнее устройство является DCE (Data Communication Equipment). Оно обеспечивает синхронизацию. Иногда можно подключать два маршрутизатора друг к другу с использованием последовательных интерфейсов. Изначально в режиме умолчания каждый маршрутизатор работает в режиме DTE.

Пример конфигурации

- Router>enable

- Router#config

- Router(config)#hostname N115-7206

- N115-7206(config)#interface serial 1/1

- N115-7206(config-if)ip address 192.168.155.2 255.255.255.0

- N115-7206(config-if)no shutdown

- N115-7206(config-if)ctrl-z

- N115-7206#show interface serial 1/1

- N115-7206#config

- N115-7206(config)#interface ethernet 2/3

- N115-7206(config-if)#ip address 192.168.150.90 255.255.255.0

- N115-7206(config-if)#no shutdown

- N115-7206(config-if)#ctrl-z

- N115-7206#show interface ethernet 2/3

- N115-7206#config

- N115-7206(config)#router rip

- N115-7206(config-router)#network 192.168.155.0

- N115-7206(config-router)#network 192.168.150.0

- N115-7206(config-router)#ctrl-z

- N115-7206#show ip protocols

- N115-7206#ping 192.168.150.1

- N115-7206#config

- N115-7206(config)#ip name-server 172.16.0.10

- N115-7206(config)#ctrl-z

- N115-7206#ping archie.au

- N115-7206#config

- N115-7206(config)#enable secret password

- N115-7206(config)#ctrl-z

- N115-7206#copy running-config startup-config

- N115-7206#exit