Основы сетей и протоколов интернет

Содержание:

- Protocol

- Протоколы уровня 7 Application layer (Прикладной уровень)

- Протоколы уровня 4 Transport layer (Транспортный уровень)

- Constraints

- 1.6. Основные программные и аппаратные компоненты ЛВС

- Какие ещё протоколы используются в Интернете

- Технологии и альянсы

- Технологии создания, организации, монтажа и обслуживания компьютерных сетей

- Составляющие систем, основанных на HTTP

- NetBEUI

- Как включить режим модема на iPhone

Protocol

Протокол как шаблон типа

концептобобщённого программирования

- классы, которые предоставляют функциональность для более высоких слоёв приложения и передаются классам-потребителям как зависимости — это сервисы, репозитории, api-клиенты, пользовательские настройки, и прочее.

В этом случае удобнее использовать протокол как тип — его можно будет зарегистрировать в IOC контейнере, а без его использования — не потребуется в каждой функции, где используется этот сервис, добавлять тип-параметр. - протокол с описанием математических операций, например сравнение, сложение, конкатенация и подобные вещи. В этом случае удобно воспользоваться Self-requirement (когда в функции или свойстве протокола используется псевдотип Self), чтобы избежать опасного приведения и использования разных типов, когда операция допускает параметры только одного типа (и Int и String в Swift соответствуют протоколу Equatable, но если попытаться проверить их на равенство между собой, компилятор выдаст ошибку, поскольку оператор сравнения требует, чтобы параметры были одного типа). Поэтому в этом случае протокол используется как шаблон типа.

- иногда требуется сохранить в приватном свойстве протокол имеющий associated types, но в этом случае мы не можем использовать протокол как тип. Есть разные способы решения этой проблемы, например создание аналогичного протокола, в котором использование associated types будет заменено на конкретные типы; использование приёма type erasure — в этом случае associated types переедут в generic параметры типа Any. Ещё варианты — сохранять не сам экземпляр, а его функции. Либо захватить экземпляр в замыкание, которое сохранить в свойство.

Протокол как Trait

Trait (типаж)здесь

- trait предоставляет набор методов, реализующих поведение. — Методы добавленные с помощью protocol extensions;

- trait требует набор методов, которые служат параметрами для обеспечения поведения. — Методы, содержащиеся в самом протоколе (Protocol requirements);

- traits не устанавливают переменных для хранения состояния. Методы, предоставляемые trait, не имеют прямого доступа к полям класса. — Методы расширения не могут добавить типу stored property. Protocol не может добавить требование, каким должно быть свойство — computed или stored, таким образом методы расширения не имеют прямого доступа к данным — он осуществляется через аксессоры свойств;

- классы и traits могут быть составлены из других traits. Конфликты методов должны быть явно разрешены. — Классам может быть добавлено соответствие протоколам, а протоколы поддерживают наследование другим протоколам. Конфликты можно разрешать, например, с помощью приведения к определённому типу:

- добавление trait не влияет на семантику класса — нет различий между тем, используются методы из traits или методы, определённые прямо в классе. — Верно для протоколов — посмотрев на код, мы не можем определить, где определён метод — в protocol extension или типе, соответствущем протоколу;

- композиция trait не влияет на семантику trait — составной trait эквивалентен «плоскому» trait, содержащему те же методы. — Использование протокола Foo с методом foo(), который унаследован от протоколов Bar с методом bar() и Baz с методом baz() не отличается от использования протокола, с этими 3 методами: foo(), bar(), baz().

Протоколы уровня 7 Application layer (Прикладной уровень)

Верхний (7-й) уровень модели, обеспечивает взаимодействие сети и пользователя. Уровень разрешает приложениям пользователя доступ к сетевым службам, таким как обработчик запросов к базам данных, доступ к файлам, пересылке электронной почты. Также отвечает за передачу служебной информации, предоставляет приложениям информацию об ошибках и формирует запросы к уровню представления. Пример: HTTP, POP3, SMTP.

- ADC (Advanced_Direct_Connect) — peer-to-peer-протокол обмена файлами

- AFP, Apple Filing Protocol

- BACnet, Building Automation and Control Network protocol

- BitTorrent — peer-to-peer-протокол обмена файлами

- BOOTP, Bootstrap Protocol

- DIAMETER — протокол аутентификации, авторизации и работы с аккаунтами

- DICOM содержит определение сетевого протокола

- DICT — словарный протокол

- DNS — система доменных имён

- DHCP, Dynamic Host Configuration Protocol

- ED2K (eDonkey2000 (сеть)) — peer-to-peer-протокол обмена файлами

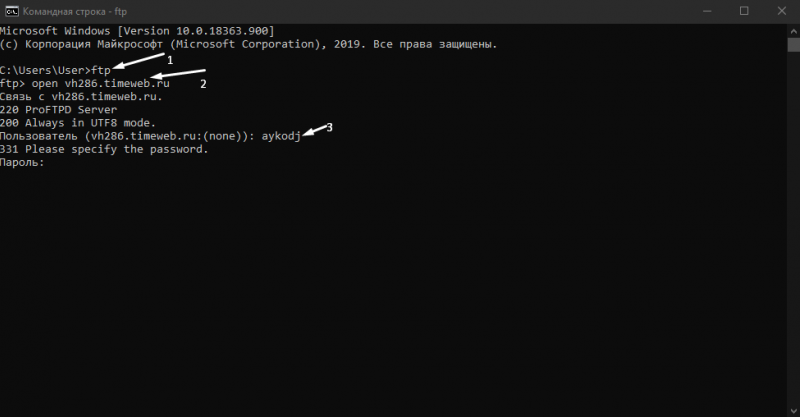

- FTP — протокол передачи файлов

- Finger — протокол, возвращающий информацию о пользователях на удалённом компьютере

- Gnutella — peer-to-peer-протокол скачивания файлов

- Gopher — иерархический протокол на основе гиперссылок

- HTTP, Hypertext Transfer Protocol

- IMAP, Internet Message Access Protocol

- IRC — протокол для чата

- ISUP, ISDN User Part

- XMPP — протокол мгновенного обмена сообщениями

- LDAP Lightweight Directory Access Protocol

- MIME, Multipurpose Internet Mail Extensions

- MSNP, Microsoft Notification Protocol (используется в Windows Live Messenger)

- MAP, Mobile Application Part

- NetBIOS — протокол общего пользования файлами и разрешения имен — основа обмена файлами в Windows.

- NNTP — сетевой протокол передачи новостей

- NTP — сетевой протокол времени

- NTCIP, National Transportation Communications for Intelligent Transportation System Protocol

- POP3 — почтовый протокол версии 3

- RADIUS — протокол аутентификации, авторизации и работы с аккаунтами

- Rlogin — протокол удаленного входа в UNIX

- rsync — протокол передачи файлов для резервного копирования, копирования и зеркалирования

- RTP, Real-time Transport Protocol

- RTSP, Real-time Transport Streaming Protocol

- SSH, Secure Shell

- SISNAPI, Siebel Internet Session Network API

- SIP, Session Initiation Protocol, сигнальный протокол

- SMTP, Simple Mail Transfer Protocol

- SNMP, Simple Network Management Protocol

- SOAP, Simple Object Access Protocol

- STUN, Session Traversal Utilities for NAT

- TUP, Telephone User Part

- Telnet — протокол удаленного доступа к терминалу

- TCAP, Transaction Capabilities Application Part

- TFTP, Trivial File Transfer Protocol, простой протокол передачи файлов

- WebDAV, Web Distributed Authoring and Versioning

- DSM CC Digital Storage Media Command and Control

Протоколы уровня 4 Transport layer (Транспортный уровень)

4-й уровень модели, предназначен для доставки данных без ошибок, потерь и дублирования в той последовательности, как они были переданы

При этом неважно, какие данные передаются, откуда и куда, то есть он предоставляет сам механизм передачи. Блоки данных он разделяет на фрагменты, размер которых зависит от протокола, короткие объединяет в один, а длинные разбивает

Протоколы этого уровня предназначены для взаимодействия типа точка-точка. Пример: TCP, UDP

- AH Authentication Header Аутентификационный заголовок по IP или IPSec

- ESP Encapsulating Security Payload over IP or IPSec

- GRE Generic Routing Encapsulation для туннелирования

- IL Первоначально разработан как транспортный уровень для 9P

- SCTP Stream Control Transmission Protocol

- Sinec H1 для удаленного контроля

- IPX/SPX Sequenced Packet Exchange

- TCP Transmission Control Protocol

- UDP User Datagram Protocol

Constraints

-

ограничения на типы параметров в определении обобщенной функции. Пример: функция produce принимает аргумент типа, который соответствует протоколу Factory, ассоциативный тип Product которого должен быть Cola:

Другой пример: аргумент должен соответствовать одновременно 2 протоколам: Animal и Flying:

-

ограничение на associated type в определении протокола. Пример — ассоциативный тип Identifier обязан соответствовать протоколу Codable:

Мы можем делать констрейнты на associatedtype associatedtype-а:

- ограничение на доступность методов расширения. Перепишем примеры функций с Animal и Factory на методы расширения:

- определение условного соответствия протоколу (Conditional Conformance). Пример: если тип элементов массива соответствует протоколу ObjectWithMass, то и сам массив будет соответствовать этому протоколу, а в качестве массы он будет возвращать сумму масс элементов:

- Если протокол специфичен для приложения и будет иметь одну реализацию — стоит рассмотреть возможность использовать конкретные типы вместо ассоциированных.

- Если протокол специфичен для приложения и будет иметь несколько реализаций (с учётом фейковых для тестов) — удобнее поместить их в сам протокол, чтобы не дублировать в места использования этого протокола.

- Если есть планы на переиспользование протокола — протокол должен содержать только те констрейнты, без которых существование протокола не имеет смысла и на которых построена основная логика. Все остальные констрейнты следует рассматривать как описание частных случаев и помещать их на методы и расширения.

1.6. Основные программные и аппаратные компоненты ЛВС

1.6.3. Программное обеспечение вычислительных сетей (программные компоненты ЛВС)

Программное обеспечение вычислительных сетей состоит из трех составляющих:

- автономных операционных систем (ОС), установленных на рабочих станциях;

- сетевых операционных систем, установленных на выделенных серверах, которые являются основой любой вычислительной сети;

- сетевых приложений или сетевых служб.

Автономные ОС (программное обеспечение вычислительных сетей)

В качестве автономных ОС для рабочих станций, как правило, используются современные 32-разрядные операционные системы – Windows 95/98, Windows 2000, Windows XP, Windows VISTA, Windows 7 (Seven), Windows 8, Windows 8.1, Windows 10.

Сетевые ОС (программное обеспечение вычислительных сетей)

В качестве сетевых ОС в вычислительных сетях применяются:

- ОС Unix.

- ОС NetWare фирмы Novell.

- Сетевые ОС фирмы Microsoft (ОС Windows NT, Microsoft Windows 2000 Server, Windows Server 2003, Windows Server 2008).

Эти сетевые ОС подробно изложены в разделе 3.1.5. Программное обеспечение локальных вычислительных сетей

Сетевые операционные системы необходимы для управления потоками сообщений между рабочими станциями и серверами. Они организуют коллективный доступ ко всем ресурсам сети.

Получение доступа к ресурсам локальных вычислительных сетей предусматривает выполнение трех процедур: идентификация, аутентификация и авторизация:

- Идентификация — присвоение пользователю уникального имени или кода (идентификатора).

- Аутентификация — установление подлинности пользователя, представившего идентификатор. Наиболее распространенным способом аутентификации является присвоение пользователю пароля и хранение его в компьютере.

- Авторизация — проверка полномочий или проверка права пользователя на доступ к конкретным ресурсам и выполнение определенных операций над ними. Авторизация проводится с целью разграничения прав доступа к сетевым и компьютерным ресурсам.

Средства аутентификации, авторизации и идентификации предназначены для управления информационной безопасностью вычислительных сетей.

В большинстве сетевых операционных систем встроена поддержка протоколов (TCP/IP, IPX/SPX, NetBEUI):

- TCP/IP — эти протоколы были разработаны для сети Министерства обороны США ARPAnet, они поддерживаются сетевыми операционными системами Unix, Windows и т.д. Протоколы TCP/IP — это базовые протоколы сети Интернет.

- IPX/SPX — протоколы, разработанные фирмой Novell, поддерживаются операционной системой NetWare разработанной также фирмой Novell, Windows и др. Novell была одной из первых компаний, которые начали создавать ЛВС. Основным элементом локальной сети Novell NetWare является файловый сервер. На нем размещается сетевая операционная система, база данных и прикладные программы пользователей. В настоящее время наиболее распространенными являются локальные сети на базе сетевых плат Ethernet с операционной системой Novell NetWare.

- NetBEUI — разработчик этого протокола фирма IBM. Протокол предназначен для небольших локальных вычислительных сетей, в нем отсутствует маршрутизация, его поддерживают операционные системы фирм IBM и Microsoft.

Сетевые приложения (программное обеспечение вычислительных сетей)

Для пользователей локальных вычислительных сетей большой интерес представляет набор сетевых служб, с помощью которых он получает возможность просмотреть список имеющихся в сети компьютеров, прочесть удаленный файл, распечатать документ на принтере, установленном на другом компьютере в сети или послать почтовое сообщение.

Реализация сетевых служб осуществляется программным обеспечением (программными средствами). Файловая служба и служба печати предоставляются операционными системами, а остальные службы обеспечиваются сетевыми прикладными программами или приложениями. К традиционным сетевым службам относятся: Telnet, FTP, HTTP, SMTP, POP-3.

Служба Telnet позволяет организовывать подключения пользователей к серверу по протоколу Telnet.

Служба FTP обеспечивает пересылку файлов с Web-серверов. Эта служба обеспечивается Web-обозревателями (Internet Explorer, Mozilla Firefox, Opera и др.)

HTTP — служба, предназначенная для просмотра Web-страниц (Web-сайтов), обеспечивается сетевыми прикладными программами: Internet Explorer, Mozilla Firefox, Opera и др.

SMTP, POP-3 — службы входящей и исходящей электронной почты. Реализуются почтовыми прикладными программами: Outlook Express, The Bat и др.

Далее…>>>Тема: 1.6.4. Доступ к сетевым ресурсам локальной вычислительной сети

Какие ещё протоколы используются в Интернете

Помимо выше указанных, для сети существуют и другие решения. У каждого свои особенности:

- MAC, или Media Access Control отвечает за идентификацию устройств в Сети на одном из самых низких уровней. Уникальным MAC-адресом снабжается каждое приспособление, которое подключается к Сети. Эту информацию задаёт ещё производитель. Физические адреса используются в случае с локальными сетями, по которым передают сведения. Это один из немногих протоколов, до сих пор остающийся достаточно популярным.

- DNS — протокол для передачи файлов. Отвечает за преобразование в сложные IP-адреса данных, которые раньше были легко понятны и читаемы. Обратный порядок преобразования тоже работает. Благодаря этому становится просто получать доступ к сайтам с помощью доменного имени.

- SSH реализуется для удалённого управления системой с участием защищённого канала. Этот вариант для работы используют многие технологии.

Важно! При выборе того или иного метода отталкиваться нужно от того, для чего предназначен тот или иной элемент. Одинаковым остаётся способ настройки в разных операционных системах

Только в некоторых специализированных компонентах заметно отличие.

Системы Windows изначально были настроены так, чтобы в качестве универсального протокола использовать TCP/IP. Все остальные функции не настраиваются вообще либо настраиваются, но автоматически.

Чёткая определённость и структурированность — главные условия для организации правильного обмена информацией по Сети между компьютерами. По этой причине применяются различные стандарты. Первоначально для установки протоколов использовались международные соглашения. Различные задачи, типы информации, протоколы могут быть разными в зависимости от того, что нужно пользователям или самим сетям.

Обратите внимание! Настройки в большинстве случаев автоматические, никаких проблем с работой возникнуть не должно. Хотя и ручная корректировка не доставляет хлопот, если следовать простым инструкциям

Технологии и альянсы

ONVIF

Из-за сложности структуры, переплетения стека технологий некоторые вещи мы называем протоколами, хотя она таковыми не являются. ONVIF – эту аббревиатуру часто можно встретить в видеорегистраторах и камерах видеонаблюдения, на самом деле не протокол. Open Network Video Interface Forum – это организация, которая занимается разработкой стандартов и протоколов для систем безопасности. Их спецификации построены на веб-сервисах, описываемых языком WSDL, протоколах RTP/RTSP, SOAP (XML), стандартах видеосжатия H.264, MPEG-4, MJPEG. Прелесть ONVIF заключается в совместимости оборудования поддерживающего этот стандарт.

ZigBee

Покупая умный дом можете встретить протокол ZigBee который описывает спецификации сетевых протоколов верхнего уровня. Эта технология отличается поддержкой высокого уровня безопасности передачи данных в сочетании с невысокими скоростями и возможностью длительной автономной работы устройств. В ZigBee реализована поддержка ячеистой (mesh) топологии, кроме стандартных: «точка-точка», «дерево» и «звезда». Протоколы разработаны на алгоритмах AODV и NeuRFon. ZigBee – это целый альянс, который сотрудничает с рядом разработчиков и приводит работу оборудования к единому стандарту.

PPPoE

Говоря о видеонаблюдении, да и не только, нужно упомянуть PPP (Point-to-Point Protocol), который объединяет целый ряд протоколов, в том числе PPPoE – где последние буквы — over Ethernet, он служит для передачи данных внутри сети от одно части к другой, может настраивать или инкапсулировать другие протоколы.

Да, все немного запутанно, мы окунулись в объемную тему, которая описывает работу всех устройств, передающих данные, свои протоколы есть для мобильных сетей, для IP телефонии, это большая тема, неразрывно связанная, с современными технологиями и их развитием.

Технологии создания, организации, монтажа и обслуживания компьютерных сетей

Чтобы организовать компьютерную сеть, следует придерживаться 3 правил:

- открытость, то есть возможность добавления в сеть дополнительного ПО, а также линий коммуникации без существенных модификаций «железной» составляющей и программного обеспечения;

- гибкость – возможность работать бесперебойно даже в случае поломки одного компьютера либо линии связи;

- эффективность – достижение максимальной производительности и удовлетворение запросов людей при минимальных ресурсах.

Кроме того, чтобы организовать сеть, требуются сетевое ПО, среда для передачи данных и коммутирующее оборудование.

Сетевая ОС связывает воедино периферийное оборудование и компьютеры сети, распределяет функциональную нагрузку между компьютерами, организовывает доступ к ресурсам.

Физическая среда передачи информации определяет размер, скорость, список служб сети, требования к шумности и цену проекта (обслуживание, монтаж).

Составляющие систем, основанных на HTTP

HTTP — это клиент-серверный протокол, то есть запросы отправляются какой-то одной стороной — участником обмена (user-agent) (либо прокси вместо него). Чаще всего в качестве участника выступает веб-браузер, но им может быть кто угодно, например, робот, путешествующий по Сети для пополнения и обновления данных индексации веб-страниц для поисковых систем.

Обычно между браузером и сервером гораздо больше различных устройств-посредников, которые играют какую-либо роль в обработке запроса: маршрутизаторы, модемы и так далее. Благодаря тому, что Сеть построена на основе системы уровней (слоёв) взаимодействия, эти посредники «спрятаны» на сетевом и транспортном уровнях. В этой системе уровней HTTP занимает самый верхний уровень, который называется «прикладным» (или «уровнем приложений»)

Знания об уровнях сети, таких как представительский, сеансовый, транспортный, сетевой, канальный и физический, имеют важное значение для понимания работы сети и диагностики возможных проблем, но не требуются для описания и понимания HTTP

Клиент: участник обмена

Участник обмена (user agent) — это любой инструмент или устройство, действующие от лица пользователя. Эту задачу преимущественно выполняет веб-браузер; в некоторых случаях участниками выступают программы, которые используются инженерами и веб-разработчиками для отладки своих приложений.

Браузер всегда является той сущностью, которая создаёт запрос. Сервер обычно этого не делает, хотя за многие годы существования сети были придуманы способы, которые могут позволить выполнить запросы со стороны сервера.

Чтобы отобразить веб страницу, браузер отправляет начальный запрос для получения HTML-документа этой страницы. После этого браузер изучает этот документ, и запрашивает дополнительные файлы, необходимые для отбражения содержания веб-страницы (исполняемые скрипты, информацию о макете страницы — CSS таблицы стилей, дополнительные ресурсы в виде изображений и видео-файлов), которые непосредственно являются частью исходного документа, но расположены в других местах сети. Далее браузер соединяет все эти ресурсы для отображения их пользователю в виде единого документа — веб-страницы. Скрипты, выполняемые самим браузером, могут получать по сети дополнительные ресурсы на последующих этапах обработки веб-страницы, и браузер соответствующим образом обновляет отображение этой страницы для пользователя.

Веб-сервер

На другой стороне коммуникационного канала расположен сервер, который обслуживает (англ. serve) пользователя, предоставляя ему документы по запросу. С точки зрения конечного пользователя, сервер всегда является некой одной виртуальной машиной, полностью или частично генерирующей документ, хотя фактически он может быть группой серверов, между которыми балансируется нагрузка, то есть перераспределяются запросы различных пользователей, либо сложным программным обеспечением, опрашивающим другие компьютеры (такие как кэширующие серверы, серверы баз данных, серверы приложений электронной коммерции и другие).

Прокси

Между веб-браузером и сервером находятся большое количество сетевых узлов передающих HTTP сообщения. Из за слоистой структуры, большинство из них оперируют также на транспортном сетевом или физическом уровнях, становясь прозрачным на HTTP слое и потенциально снижая производительность. Эти операции на уровне приложений называются прокси. Они могут быть прозрачными, или нет, (изменяющие запросы не пройдут через них), и способны исполнять множество функций:

- caching (кеш может быть публичным или приватными, как кеш браузера)

- фильтрация (как сканирование антивируса, родительский контроль, …)

- выравнивание нагрузки (позволить нескольким серверам обслуживать разные запросы)

- аутентификация (контролировать доступом к разным ресурсам)

- протоколирование (разрешение на хранение истории операций)

NetBEUI

Данный сетевой протокол применяется в сетях малых размеров. Его впервые представили в Windows NT 3.1, а также в нескольких последующих версиях этой системы, где он использовался по умолчанию. В последних версиях систем его место занял уже известный нам TCP/IP. Этот протокол довольно прост, ему не хватает многих функций, используемых в более продвинутых вариантах. Он не подходит для межсетевого обмена данными. Он может пригодиться для простой одноранговой сети, однако теперь он даже не представлен в качестве стандартного компонента ОС, его требуется устанавливать самостоятельно с диска.

NetBEUI – это удобное средство для создания прямого кабельного подключения, и в этом смысле это минимальный протокол, который требуется для формирования одноранговой сети в версиях Windows 9x.

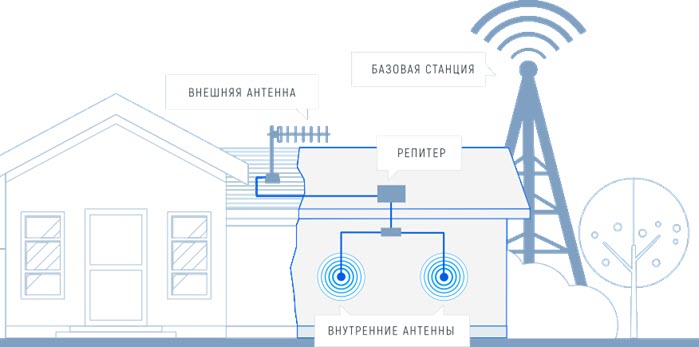

Как включить режим модема на iPhone

Чтобы спокойно пользоваться данной функцией, необходимо учесть некоторые моменты.

- Уточнить условия своего тарифного плана, в том числе и объем выделяемых Гигабайтов для выхода в сеть.

- Определить уровень заряда аккумулятора, поскольку раздача интернета – энергозатратная функция ресурсов батареи.

- Узнать зону покрытия мобильного оператора, скорость и стандарт передачи данных.

Яблочные смартфоны прекрасно выполняют функцию роутера и обеспечивают высококачественный доступ во всемирную сеть благодаря оснащению высокопроизводительными модулями, которые отлично справляются с данной задачей.

Прежде чем использовать мобильную связь в качестве источника интернета, нужно настроить свой телефон, то есть включить необходимый режим. Для этого нужно:

- Зайти в «Настройки» → «Сотовая связь», и убедиться, что передача данных в сети включена.

- Вернуться в «Настройки», выбрать опцию «Режим модема» и активировать ее, передвинув ползунок вправо.

- При отключенных Wi-Fi и Bluetooth система предложит активировать любую их этих функций. В противном случае Айфон можно будет использовать в качестве модема только через USB.

Если нет пункта «Режим модема»

Нередко владельцы Айфонов сталкиваются с ситуацией, когда опция «Режим модема» отсутствует в настройках. К возникновению подобной проблемы способны привести следующие факторы:

- потеря связи с мобильной сетью;

- сбой в программном обеспечении;

- отсутствие параметров APN сотового оператора;

- повреждение модуля, обеспечивающего связь;

- обновление прошивки.

Для устранения проблемы и активации нужного режима потребуется вести параметры сотовой сети вручную посредством несложного алгоритма:

- Зайти в «Настройки», выбрать раздел «Сотовая связь».

- Перейти во вкладку «Сотовая сеть передача данных».

- В разделе «Режим модема» ввести необходимые параметры APN, логин (имя пользователя), пароль.

Сведения для заполнения этих полей можно найти на сайтах операторов.

| МТС | Beeline | Мегафон | Tele2 | |

| APN | Internet.mts.ru | Internet. beeline.ru | internet | Internet.tele2.ru |

| Имя пользователя | mts | Beeline | gdata | |

| Пароль | mts | Beeline | gdata |