«доменные службы active directory сейчас недоступны»: решение проблемы

Содержание:

- Нужно ли бэкапить Active Directory?

- Установка Active Directory

- Как включить удаленный рабочий столHow to enable Remote Desktop

- Способы устранения проблемы

- Примечания

- Причины возникновения ошибки «Доменные службы Active Directory сейчас недоступны»

- Зачем нужен Schema Master

- Типы восстановления Active Directory: полномочное и неполномочное

- Основы синтаксиса и использование командлета Get-ADComputer

- Решаем проблемы с открытием Мастера добавления принтеров

- Решение проблемы «Доменные службы Active Directory сейчас недоступны»

- Настройка аудита изменений учетных записей и групп Active Directory

Нужно ли бэкапить Active Directory?

Не раз слышал от знакомых администраторов мысль, что если у тебя несколько (5, 10 и т.д.) территориально разнесенных контроллеров домена Active Directory, то бэкапать AD вообще не нужно, т.к. при нескольких DC вы уже обеспечили высокую отказоустойчивость домена. Ведь в такой схеме вероятность одновременного выхода из строя всех DC стремится к 0, а если один контроллер домена упал, то быстрее развернуть новый DC на площадке, а старый удалить с помощью ntdsutil.

Однако в своей практике я встречался с различными сценариями, когда все контроллеры домена оказались повреждёнными: в одном случае все контроллеры домена (а их было более 20 штук в разных городах) оказались зашифрованными из-за перехвата пароля домена шифровальщиком через утилиту mimikatz (для предотвращения таких схем см. статьи “Защита Windows от mimikatz” и “Защита привилегированных групп администраторов”), в другом случае домен положила репликация поврежденного файла NTDS.DIT.

В общем, бэкапить AD можно и нужно. Как минимум вы должны регулярно создавать резервные копии ключевых контроллеров доменов, владельцев ролей FSMO (Flexible single-master operations). Вы можете получить список контролеров домена с ролями FSMO командой:

Установка Active Directory

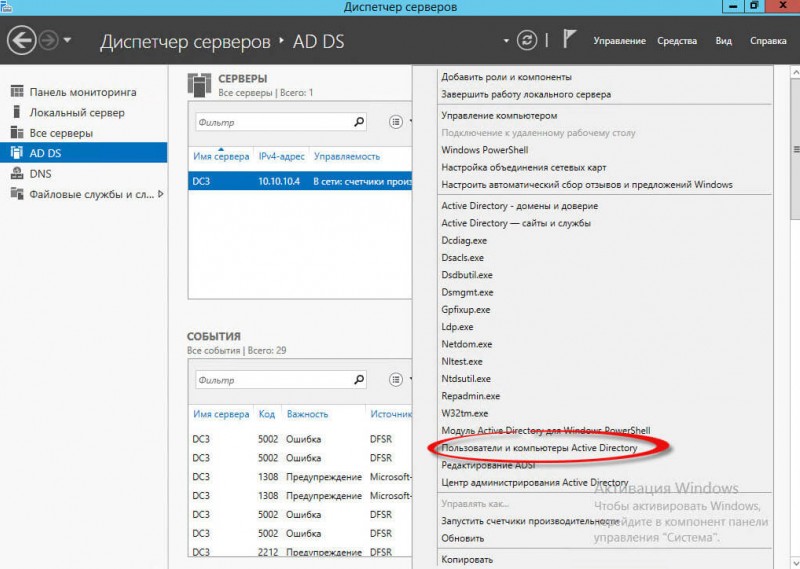

Установка производится через Server Manager и в ней нет ничего сложного, подробно все этапы установки вы можете увидеть ниже:

Сам процесс установки претерпел некоторые изменения 6 по сравнению с предыдущими версиями ОС:

Развертывание доменных служб Active Directory (AD DS) в Windows Server 2012 стало проще и быстрее по сравнению с предыдущими версиями Windows Server. Установка AD DS теперь выполняется на основе Windows PowerShell и интегрирована с диспетчером серверов. Сократилось количество шагов, необходимых для внедрения контроллеров домена в существующую среду Active Directory.

Необходимо выбрать только роль Доменные службы Active Directory, никакие дополнительные компоненты устанавливать не нужно. Процесс установки занимает незначительно время и можно сразу переходить к настройке.

Как включить удаленный рабочий столHow to enable Remote Desktop

Самый простой способ разрешить доступ к компьютеру с удаленного устройства — использовать параметры удаленного рабочего стола в разделе «Параметры».The simplest way to allow access to your PC from a remote device is using the Remote Desktop options under Settings. Так как эта функциональная возможность была добавлена в Windows 10 Fall Creators Update (1709), также доступно отдельное скачиваемое приложение для более ранних версий Windows, которое обеспечивает аналогичные функции.Since this functionality was added in the Windows 10 Fall Creators update (1709), a separate downloadable app is also available that provides similar functionality for earlier versions of Windows. Можно также использовать старый способ включения удаленного рабочего стола, однако этот метод обеспечивает меньше функциональных возможностей и возможностей проверки.You can also use the legacy way of enabling Remote Desktop, however this method provides less functionality and validation.

Можно настроить компьютер для удаленного доступа с помощью нескольких простых действий.You can configure your PC for remote access with a few easy steps.

- На устройстве, с которого вы собираетесь подключиться, откройте меню Пуск и щелкните значок Параметры.On the device you want to connect to, select Start and then click the Settings icon on the left.

- Выберите группу Система возле элемента Удаленный рабочий стол.Select the System group followed by the Remote Desktop item.

- Включите удаленный рабочий стол с помощью ползунка.Use the slider to enable Remote Desktop.

- Также рекомендуется оставить компьютер в режиме бодрствования и доступным для обнаружения, чтобы упростить подключение.It is also recommended to keep the PC awake and discoverable to facilitate connections. Щелкните Показать параметры для включения.Click Show settings to enable.

-

При необходимости добавьте пользователей, которые могут удаленно подключиться, щелкнув Select users that can remotely access this PC (Выбрать пользователей, которые могут удаленно подключаться к этому компьютеру).As needed, add users who can connect remotely by clicking Select users that can remotely access this PC.

- Члены группы «Администраторы» получают доступ автоматически.Members of the Administrators group automatically have access.

- Запишите имя этого компьютера, указанное в разделе How to connect to this PC (Как подключаться к этому компьютеру).Make note of the name of this PC under How to connect to this PC. Оно потребуется для настройки клиентов.You’ll need this to configure the clients.

Windows 7 и ранняя версия Windows 10Windows 7 and early version of Windows 10

Чтобы настроить компьютер для удаленного доступа, скачайте и запустите Microsoft Remote Desktop Assistant.To configure your PC for remote access, download and run the Microsoft Remote Desktop Assistant. Этот помощник обновляет параметры системы, чтобы включить удаленный доступ, обеспечивает бодрствование компьютера для подключения и проверяет, разрешает ли брандмауэр подключения к удаленному рабочему столу.This assistant updates your system settings to enable remote access, ensures your computer is awake for connections, and checks that your firewall allows Remote Desktop connections.

Все версии Windows (устаревший метод)All versions of Windows (Legacy method)

Чтобы включить удаленный рабочий стол с помощью устаревших свойств системы, следуйте инструкциям по подключению к другому компьютеру с помощью удаленного рабочего стола.To enable Remote Desktop using the legacy system properties, follow the instructions to Connect to another computer using Remote Desktop Connection.

Способы устранения проблемы

Для вашего удобства мы расставим способы решения проблем в той же последовательности, что и причины их возникновения. Таким образом, вы сможете быстро сориентироваться, какой из способов «лечения» подойдет лично вам.

Неправильное подключение

Ничего сложного – просто проверьте правильность подключения вашего принтера. Сперва взгляните на кабель, всё ли в порядке с ним. Учитывая, что принтер уже определяется вашим компьютером, нужно проверить достаточно ли кабель надежно «сидит» в разъеме и не отходит ли. Это может стать причиной того, что ваш принтер пытается запустить процесс печати, отменяет его и пытается возобновить слишком быстро, но из-за того, что система уже получила отказ из-за неправильного подключения, всплывает вот такая ошибка.

Рис. 2 Подключение принтера с помощью сетевого кабеля – наиболее популярный метод

Рис. 2 Подключение принтера с помощью сетевого кабеля – наиболее популярный метод

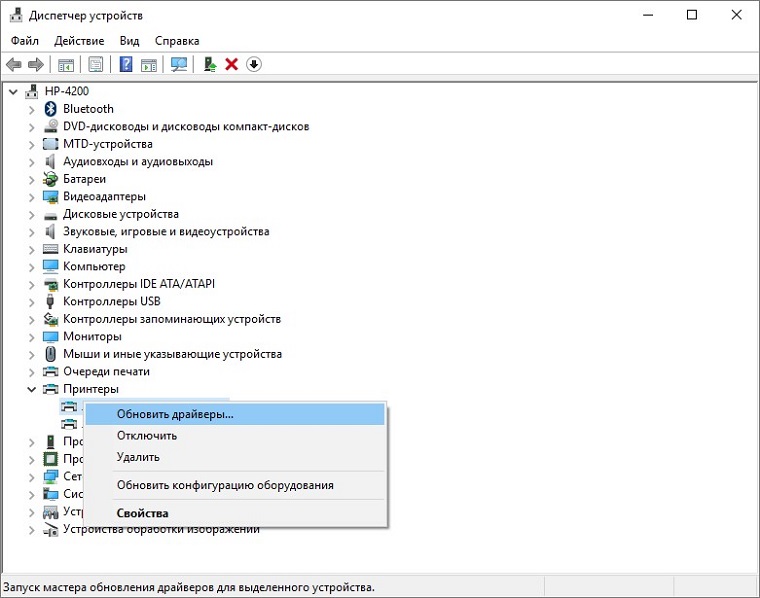

Проблемы с драйверами

Чтобы решить проблему с драйверами нужно зайти в диспетчер устройств и найти там ваш принтер среди всего списка устройств. Благодаря тому, что там есть категория с таким же названием, сделать это будет нетрудно.

Рис. 3 Обновление драйверов принтера через диспетчер устройств

Рис. 3 Обновление драйверов принтера через диспетчер устройств

Далее нажимаем на кнопку «Обновить драйверы», с помощью которой можно будет с помощью центра обновлений Windows решить проблему с «дровами». Если же этот способ не помог, рекомендуем зайти в свойства и удалить устройство с памяти вашего ПК. После этого ищем в интернете драйвера для вашего принтера и устанавливаем их заново. Это нужно для того, чтобы удалить все настройки, связанные с принтером из памяти компьютера и реестра, и поставить их в значение «по умолчанию».

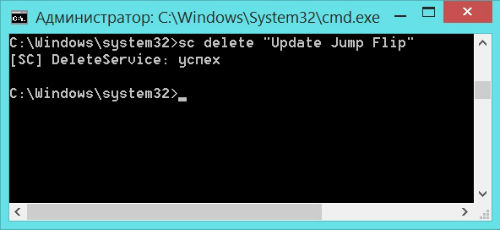

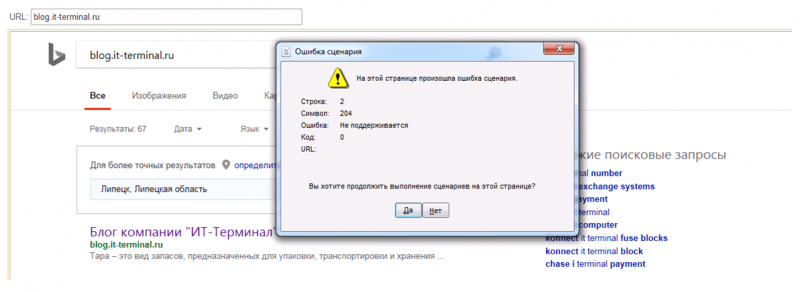

Проблемы со службами

Заходим в «Службы». Среди длинного списка нам нужно найти две – Active Directory и «Диспетчер очереди печати». Обе они нужны для комфортной работы вашего принтера, но каждая из них порой отключается или не включается в принципе. Это приводит к ошибке, о которой говорится в этой статье. Что решить эту проблему нажимаем правой кнопкой мыши на службе, открываем меню и нажимаем «Запустить».

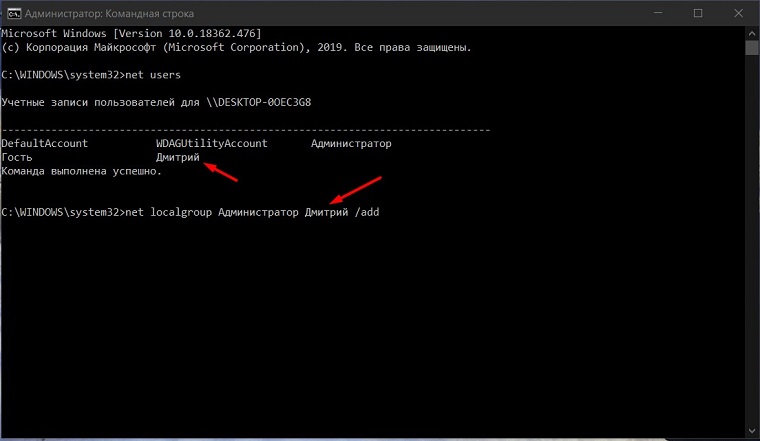

Нет доступа из-за отсутствия прав администратора

Здесь наиболее простым решением будет использование командной строки, ведь с её помощью за пару минут можно сделать пользователя администратором с полным набором полномочий:

- Заходим в поиск и ищем «Командная строка». Нажимаем правой кнопкой и выбираем «Запустить с правами администратора».

- Далее следуем инструкции из скриншота, заменяя «Дмитрий» на выбранное имя пользователя.

Рис. 4 Предоставление прав администратора через командную строку

Рис. 4 Предоставление прав администратора через командную строку

С помощью таких простых и относительно несложных действий, можно с легкостью исправить проблему, связанную с недоступными доменными службами на Windows 7 или 10.

Windows Технологии

Примечания

- TechNet: Windows Authentication

- Имена объектов. Microsoft Technet . Microsoft Corp.. Архивировано 25 августа 2011 года.

- ↑ 12Edge, Charles S., Jr. ch. 3 // Enterprise Mac Administrator’s Guide / Charles S., Jr Edge, Smith, Hunter. —New York City :Apress , 2009. — ISBN 9781430224433.

- Samba4/Releases/4.0.0alpha13. SambaPeople .SAMBA Project . Проверено 29 ноября 2010. Архивировано 4 февраля 2012 года.

- «The great DRS success!». SambaPeople .SAMBA Project (5 октября 2009). Проверено 2 ноября 2009. Архивировано 4 февраля 2012 года.

- RFC 2307bis Архивировано 27 сентября 2011 года.

- Active Directory Administration with Windows PowerShell. Microsoft . Проверено 7 июня 2011. Архивировано 4 февраля 2012 года.

Причины возникновения ошибки «Доменные службы Active Directory сейчас недоступны»

- Источник связан с неправильным подключением. Одна из наиболее популярных проблем, которая может быть связана как с простой невнимательностью, так и с неправильным подключением. Например, может быть такое, что сам USB-порт не поддерживает управления принтером. Сложности этого характера решаются очень быстро, и с ними чаще всего нет никаких проблем. От пользователя требуется всего пара минут времени и немного изменений в настройках, либо простая перезагрузка роутера.

- Проблема кроется в драйверах.Не самая сложная, но и непростая для неопытного пользователя проблема, из-за которой нужно будет сбрасывать настройки драйверов принтера и устанавливать более современное программное обеспечение, которое бы позволяло системе работать с роутером правильно. Вся сложность заключается в том, чтобы найти драйвера, которые подходят под ваше устройство.

- Некоторые важные службы работают некорректно или не подключены вовсе.А вот эта ошибка встречается очень часто. Её причина может скрываться под неправильной работой роутера или после экстренного сброса системы. Решается очень просто – путём включения нужных служб, но об этом позже.

- Права администратора были сброшены с настроек пользователя.Как известно, без прав пользователя практически ничего в Windows сделать не получится. Несмотря на то, что большинство устройств имеют только одного активного пользователя, некоторые действия всё равно нужно проводить с правами администратора. Вполне вероятно, что отправка на печать тоже относится к этой категории, в связи с чем от пользователя потребуется немного усилий, чтобы в дальнейшем ошибка не появлялась.

Приведенные выше причины были выбраны по частоте их появления у других пользователей. Если на вашей Windows 8 установлены драйвера к принтеру и до этого вы не проводили манипуляций, связанных с перенастройкой реестра, значит советы, которые были приведены в этой статье гарантировано помогут вам избавиться от проблемы «Доменные службы Active Directory сейчас недоступны».

Зачем нужен Schema Master

В статье про Domain Naming Master мы уже обсудили, что Active Directory логически разделена на т.н. naming context’ы (NC), одним из которых – и технически самым важным, является вложенный в специфичный раздел .

Этот раздел содержит в себе одинокий контейнер класса (уникальный и штучный в каждом лесу Active Directory), а хранится в этом контейнере всего два разных вида объектов – и .

Эти две сущности обеспечивают одно из ключевых достоинств Active Directory – возможность создавать новые объекты и расширять/изменять атрибуты у существующих объектов. В домене Windows NT такой возможности не было – перечень объектов и их полей/атрибутов был жёстко задан, и, например, если вы устанавливали новое приложение, которому для работы надо было хранить дополнительные данные у пользователя (например, сервис телефонии, который присваивал каждому пользователю SIP-номер), то такому приложению надо было самостоятельно придумывать, как хранить эти данные, как привязывать к логинам пользователей, как обеспечивать доступность этих данных в любой точке домена и так далее. В Active Directory же ситуация упростилась – есть глобальный описатель всех существующих объектов, который можно модифицировать. Нужно добавить у пользователя новый атрибут – создаём этот атрибут, указываем его тип (строка, дата, число, и так далее), добавляем его в класс , т.е. “расширяем схему”, и всё готово.

Но эта новая функциональность породила и новую проблему. Теперь надо обеспечивать единообразность описания всех объектов и их атрибутов на всех контроллерах леса.

Ведь если два контроллера начнут проводить репликацию, и будут иметь разные точки зрения на то, что именно называется, допустим, объектом класса , то репликации не получится. Допустим, с точки зрения одного DC, у объекта – 57 атрибутов, а с точки зрения второго DC – 58 атрибутов. При репликации последнего атрибута возникнет ситуация “что ты мне присылаешь-то, нет такого у “, либо “что ты закончил-то атрибуты перечислять, там ещё один остался”. Соответственно, необходимо обеспечить идентичность этих данных – а значит процесс изменения схемы должен быть очень предсказуемым, очень чётким, очень безопасным и очень быстрым.

Скорость этого процесса обеспечивается нулевой задержкой (на уровне настроек naming context) репликации раздела схемы, а также компактностью раздела – в нём только два типа объектов, и они не особо большие в плане данных.

Остальные пункты – по части предсказуемости и безопасности – реализуются выделением во всём лесу Active Directory единственного DC, на котором в раздел можно вести запись. Это и будет Schema Master. Все остальные DC смогут только читать этот раздел.

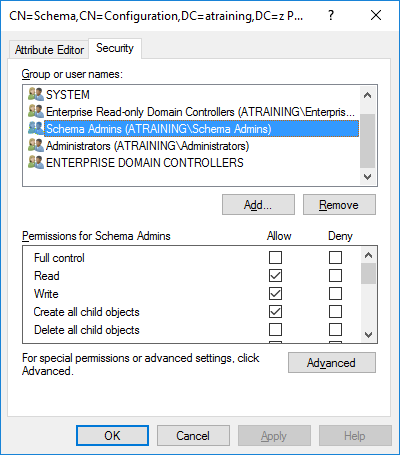

Безопасность модификации будет достигаться специфичным ACL, где права на добавление есть только у специальной группы , да и то – даже у неё нет Full Control:

Корневой ACL у раздела Schema(кликните для увеличения до 400 px на 455 px)Учебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Корневой ACL у раздела Schema(кликните для увеличения до 400 px на 455 px)Учебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

А также специальным параметром , настройка которого ранее (в Windows 2000 Server) была доступна через графический интерфейс, а теперь скрыт от администратора

При этом параметр продолжает существовать (включить-выключить его можно на каждом DC в лесу Active Directory, но приниматься во внимание он будет только на владельце FSMO-роли Schema Master):. Разрешение на запись в Schema через параметр Schema Update Allowed(кликните для увеличения до 979 px на 514 px)Учебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Разрешение на запись в Schema через параметр Schema Update Allowed(кликните для увеличения до 979 px на 514 px)Учебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Разрешение на запись в Schema через параметр Schema Update Allowed(кликните для увеличения до 979 px на 514 px)Учебный центр Advanced Traininginfo@atraining.ruhttps://www.atraining.ru/

Таким образом, модифицировать схему можно только через один-единственный DC во всём лесу Active Directory, при наличии прав (по умолчанию для этой операции есть группа Schema Admins, можно получить права как добавившись в неё, так и создав новую и выдав ей права на контейнер ) и при отсутствии запрета на Schema Update Allowed (по умолчанию этот параметр не задан, поэтому изменения вносить можно).

Теперь про то, какие операции этот специальный DC умеет делать.

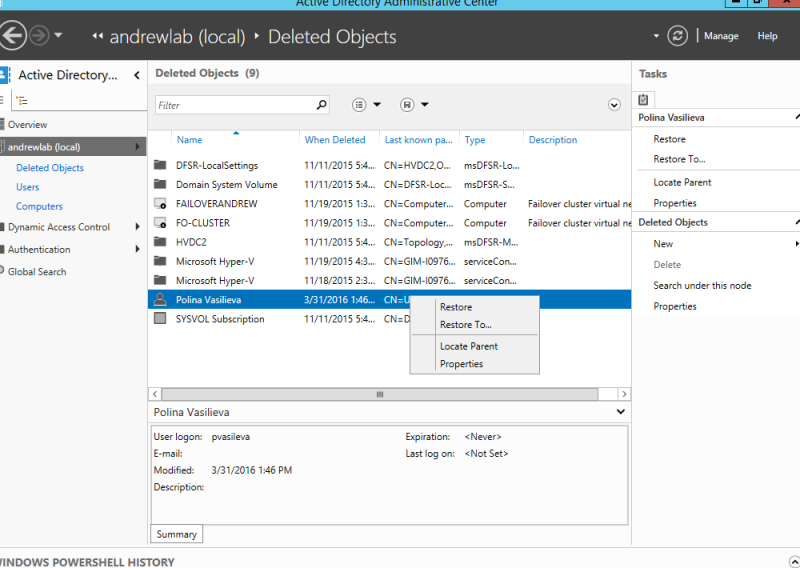

Типы восстановления Active Directory: полномочное и неполномочное

Есть два типа восстановления Active Directory DS из резервной копии, в которых нужно четко разобраться перед началом восстановления:

- Authoritative Restore (полномочное или авторитативное восстановление) – после восстановления объектов AD выполняется репликация с восстановленного DC на все остальные контроллеры в домене. Этот тип восстановления используется в сценариях, когда упал единственный DC или все DC одновременно (например, в результате атаки шифровальщика или вируса), или когда по домену реплицировалась поврежденная база NTDS.DIT. В этом режиме у всех восстановленных объектов AD значение USN (Update Sequence Number) увеличивается на 100000. Таким образом восстановленные объекты будут восприняты всеми DC как более новые и будут реплицированы по домену. Полномочный способ восстановления нужно использовать очень аккуратно!!! При полномочном восстановлении вы потеряете большинство изменений в AD, произошедших с момента создания бэкапа (членство в группах AD, атрибуты Exchange и т.д.).

- Non-authoritative Restore (неполномочное или не-авторитиативное восстановление) – после восстановления базы AD этот контроллер сообщает другим DC, что он восстановлен из резервной копии и ему нужны последние изменения в AD (для DC создается новый DSA Invocation ID). Этот способ восстановления можно использовать на удаленных площадках, когда сложно сразу реплицировать большую базу AD по медленному WAN каналу; или когда на сервере имелись какие-то важные данные или приложения.

Основы синтаксиса и использование командлета Get-ADComputer

Справка о параметрах командлета Get-ADComputer вызывается стандартно с помощью Get-Help:

Для получения информации из AD с помощью командлетов модуля AD for Powershell не обязательно иметь права администратора домена, достаточно чтобы учетная запись под которой запускается командлет входила в группу пользователей домена (Authenticated Users / Domain Users).

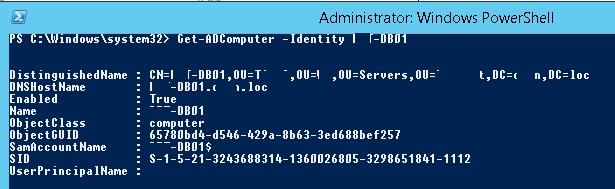

Чтобы получить информацию о доменной учетной записи конкретного компьютера или сервера, укажите его имя в качестве аргумента параметра —Identity:

DistinguishedName : CN=DB01,OU=Servers,OU=MSK,DC=winitpro,DC=ru DNSHostName : DB01.winitpro.ru Enabled : True Name : DB01 ObjectClass : computer ObjectGUID : 1234567c-13f8-4a2c-8b00-b30a32324103 SamAccountName : DB01$ SID : S-1-5-21-3243682314-1360322815-2238451561-4318 UserPrincipalName :

Командлет вернул только базовые свойства объекта Computer из AD. Нас интересует время последней регистрации компьютера в домене AD, но этой информация в выводе команды нет. Выведем все доступные свойства данного компьютера из Active Directory:

С помощью Get-Member можно получить список всех свойств класса Computer в AD:

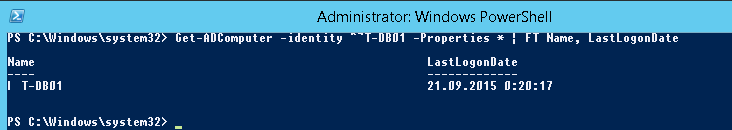

Как вы видите, время последнего входа данного компьютера в сеть указано в атрибуте компьютера LastLogonDate – 21.09.2015 0:20:17.

Командлет Get-ADComputer позволяет вывести в результатах команды любые из свойств компьютера. Уберем всю лишнюю информацию, оставив в выводе только значения полей Name и LastLogonDate.

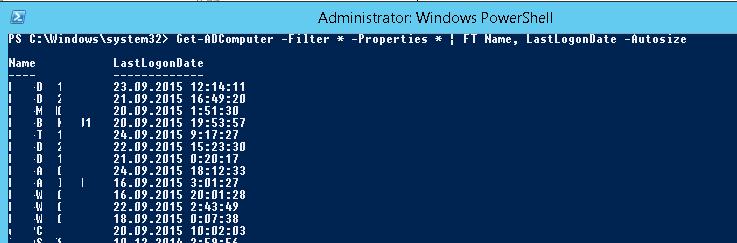

Итак, мы получили данные о последнем времени регистрации в домене для одного компьютера. Теперь нам нужно изменить команду так, чтобы она возвращала информацию о времени последней регистрации в сети для всех компьютеров домена. Для этого заменим параметр –Identity на —Filter:

Итак, мы получили данные о последнем времени регистрации в домене для одного компьютера. Теперь нам нужно изменить команду так, чтобы она возвращала информацию о времени последней регистрации в сети для всех компьютеров домена. Для этого заменим параметр –Identity на —Filter:

Мы получили таблицу, которая содержит только 2 поля: имя компьютера и дата LastLogonData. Вы можете добавить в эту таблицу другие поля объекта Computer из AD. Чтобы вывести данные о компьютерах в определенном контейнере домена (OU), воспользуйтесь параметром SearchBase:

Отсортируем результаты запроса по времени последнего логина в сеть (поле LastLogonDate) с помощью команды Sort:

Итак, мы получили список компьютеров домена и время их последнего входа в сеть Active Directory. Теперь мы хотим заблокировать учетные записи компьютеров, которые не использовались более 120 дней.

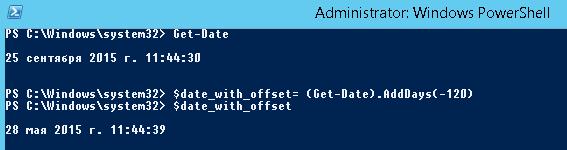

С помощью Get-Date получим в переменной значение текущей даты и вычтем из текущей даты 120 дней:

Полученную переменную с датой можно использовать в качестве фильтра запроса Get-ADComputer по полю LastLogonDate

Таким образом, мы получили список неактивных компьютеров, не регистрировавшихся в сети более 120 дней. С помощью командлета Set-ADComputer или Disable-ADAccount вы можете отключить эти учетные записи.

Совет. В первый раз лучше протестировать результаты команды с помощью переключателя –WhatIf, благодаря которому команда не вносит никаких изменений, показывая, что произойдет при ее выполнении.

Теперь можно заблокировать все полученные учетные записи компьютеров:

Совет. Список заблокированных, отключенных и неактивных компьютеров и пользователей домена можно получить также с помощью отдельного командлета Search-ADAccount.

Решаем проблемы с открытием Мастера добавления принтеров

Самой распространенной считается неисправность системной службы, которая как раз и отвечает за «Диспетчер печати». Вызывают ее определенные изменения в операционной системе, заражение вредоносными файлами или случайно сбросившиеся настройки. Давайте рассмотрим все популярные методы исправления такой ошибки.

Подробнее: Борьба с компьютерными вирусами

Способ 2: Очистка реестра

Периодически реестр переполняется временными файлами, иногда случайному изменению подлежат системные данные. Поэтому мы настоятельно рекомендуем очистить реестр и восстановить его с помощью специальных средств. Руководства по этой теме вы найдете в следующих материалах:

Подробнее:Как очистить реестр Windows от ошибокЧистка реестра с помощью CCleanerВосстановление реестра в Windows 7

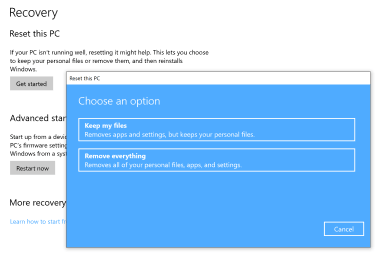

Способ 3: Восстановление системы

Если вы столкнулись с тем, что Мастер добавления принтеров перестал отвечать только в определенный момент, а до этого функционировал нормально, скорее всего, проблема заключается в каких-то изменениях системы. Откатить их можно буквально за несколько действий. Однако вместе с этим с компьютера может быть удалена ваша информация, поэтому советуем заранее ее скопировать на съемный носитель или другой логический раздел жесткого диска.

Подробнее: Варианты восстановления ОС Windows

Способ 4: Сканирование системы на ошибки

Появление различных сбоев в операционной системе провоцирует нарушение роботы встроенных и установленных компонентов, в том числе относится это и к Мастеру добавления принтеров. Мы советуем обратиться за помощью к стандартной утилите Виндовс, которая запускается через «Командную строку». Она предназначена для того, чтобы сканировать данные и исправлять найденные ошибки. Вам достаточно запустить «Выполнить» комбинацией клавиш Win + R, ввести там и нажать на «ОК». В «Командной строке» напечатайте следующую строку и активируйте ее:

Дождитесь завершения сканирования, перезапустите компьютер и проверьте работоспособность службы печати в «Командной строке», введя и нажав Enter.

Способ 5: Активация компонентов службы печати

Службы документов и печати состоят из нескольких компонентов, каждый из которых работает по отдельности. Если один из них находится в отключенном состоянии, это может провоцировать сбои в функционировании рассматриваемого Мастера. Поэтому в первую очередь мы рекомендуем проверить эти компоненты и при надобности запустить их. Вся процедура выглядит следующим образом:

- Через меню «Пуск» перейдите в «Панель управления».

Выберите категорию «Программы и компоненты».

В меню слева переместитесь в раздел «Включение или отключение компонентов Windows».

Дождитесь, пока все инструменты будут загружены. В списке отыщите директорию «Службы печати и документов», после чего разверните ее.

Отметьте галочками каждую открывшуюся директорию.

Кликните на «ОК», чтобы применить настройки.

Дождитесь, пока параметры вступят в силу, после чего следует перезагрузить компьютер. Перед вами отобразится соответствующее уведомление.

После перезапуска снова проверьте работоспособность Мастера добавления принтеров. Если этот метод не принес никаких результатов, переходите к следующему.

Способ 6: Проверка службы «Диспетчер печати»

Встроенная в ОС Виндовс служба «Диспетчер печати» отвечает за все действия с принтерами и вспомогательными утилитами. Она должна быть запущена, чтобы корректно справляться со своей задачей. Мы рекомендуем проверить и настроить ее, если это будет необходимо. Вам нужно выполнить следующее:

- Откройте меню «Пуск» и перейдите в «Панель управления».

Выберите категорию «Администрирование».

В ней откройте «Службы».

Опуститесь немного вниз по списку, чтобы отыскать «Диспетчер печати». Кликните дважды левой кнопкой мыши по этой строке.

Во вкладке «Общие» проверьте, чтобы служба запускалась автоматически, на данный момент была включена. Если параметры не соответствуют, измените их и примените настройки.

Кроме этого советуем перейти «Восстановление» и выставить «Перезапуск службы» для случая первого и второго сбоя в работе службы.

Перед выходом не забудьте применить все изменения, а также рекомендуется перезагрузить ПК.

Как видите, есть шесть различных методов, как можно решить проблему с запуском Мастера добавления принтера. Все они отличаются и требуют от пользователя осуществления определенных манипуляций. По очереди выполняйте каждый метод, пока не подберется тот, который поможет решить поставленную задачу.

Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Решение проблемы «Доменные службы Active Directory сейчас недоступны»

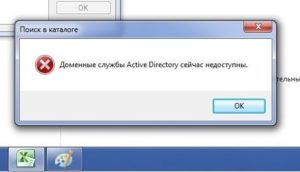

Иногда пользователи, чьи компьютеры подключены к корпоративной или домашней локальной сети, сталкиваются с проблемой работы доменных служб Active Directory при попытке отправки документа на печать через подключенный принтер.

AD представляет собой технологию хранения объектов в операционной системе Windows и отвечает за выполнение определенных команд.

Далее мы расскажем о том, что делать, если появляется ошибка «Доменные службы Active Directory сейчас недоступны» при попытке распечатать файл.

Решаем проблему «Доменные службы Active Directory сейчас недоступны»

Существует несколько причин, которые вызывают данную ошибку. Чаще всего они связаны с тем, службы не могут быть включены или им не предоставляется доступ из-за определенных обстоятельств. Решается неполадка разными вариантами, каждый из которых имеет собственный алгоритм действий и отличается по сложности. Давайте начнем с самого простого.

Сразу хочется отметить, что если имя компьютера при работе в кооперативной сети было изменено, может возникать рассматриваемая проблема. В таком случае рекомендуем обратиться за помощью к вашему системному администратору.

Способ 2: Использование принтера по умолчанию

Как уже было сказано выше, подобная ошибка появляется у тех юзеров, которые подключены к домашней или рабочей сети. Из-за того, что одновременно может задействоваться сразу несколько устройств, возникает проблема с доступом к Active Directory.

Вам следует назначить оборудование по умолчанию и снова повторить процедуру печати. Для этого нужно лишь перейти в «Устройства и принтеры» через «Панель управления», нажать правой кнопкой мыши на устройстве и выбрать пункт «Использовать по умолчанию».

Способ 4: Диагностика неполадок

Как видите, первые два метода требовали от вас выполнения всего нескольких манипуляций и не занимали много времени. Начиная с пятого метода, процедура немного усложняется, поэтому перед переходом к дальнейшим инструкциям мы советуем проверить принтер на наличие ошибок с помощью встроенного средства Windows. Они будут автоматически исправлены. Вам нужно сделать следующее:

- Откройте меню «Пуск» и перейдите в «Панель управления».

- Выберите категорию «Центр управления сетями и общим доступом».

- Внизу нажмите на инструмент «Устранение неполадок».

- В разделе «Печать» укажите категорию «Принтер».

- Кликните на «Дополнительно».

- Запустите средство от имени администратора.

- Переходите к запуску сканирования нажатием на «Далее».

- Дождитесь завершения анализа оборудования.

- Из предоставленного списка выберите принтер, который не работает.

Осталось только подождать, пока средство выполнит поиск ошибок и устранит их, если они будут найдены. После этого следуйте инструкциям, отобразившимся в окне диагностики.

Способ 5: Проверка конфигурации WINS

Служба сопоставления WINS отвечает за определение IP-адресов, и ее неправильная работа может вызывать рассматриваемую ошибку при попытке печати через сетевое оборудование. Решить эту проблему можно следующим образом:

- Выполните первые два пункта предыдущей инструкции.

- Перейдите в раздел «Изменение параметров адаптера».

- Кликните ПКМ на активном подключении и выберите «Свойства».

- Отыщите строку «Протокол Интернета версии 4», выделите ее и переместитесь в «Свойства».

- Во вкладке «Общие» нажмите на «Дополнительно».

- Проверьте параметры WINS. Маркер должен стоять возле пункта «По умолчанию», однако в некоторых рабочих сетях конфигурацию устанавливает системный администратор, поэтому нужно обратиться к нему за помощью.

Способ 6: Переустановка драйверов и добавление принтера

Подробнее: Удаление старого драйвера принтера

Подробнее: Установка драйверов для принтера

Выше мы развернуто рассказали о шести методах исправления недоступности доменных директорий AD при попытке отправить документ в печать. Как видите, все они отличаются по сложности и подходят в разных ситуациях.

Мы рекомендуем начать с самого простого, постепенно переходя к сложным, пока не найдется правильное решение. Мы рады, что смогли помочь Вам в решении проблемы. Опишите, что у вас не получилось.

Наши специалисты постараются ответить максимально быстро.

Настройка аудита изменений учетных записей и групп Active Directory

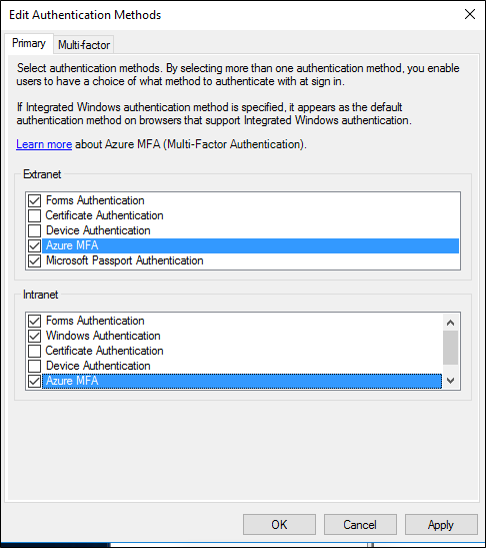

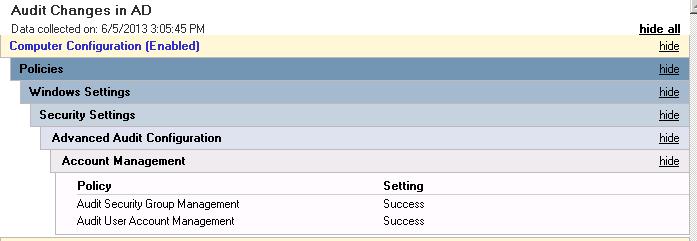

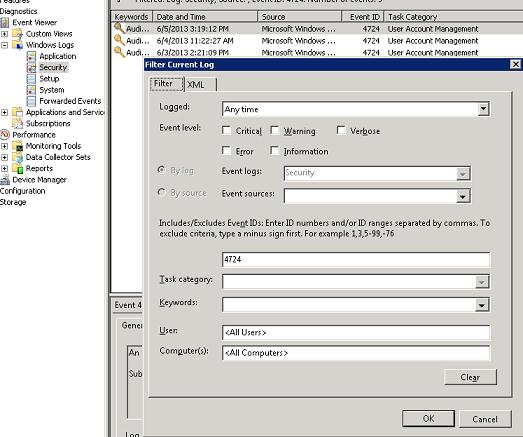

В данном случае, нас интересует категория Account Management, позволяющая включить аудит изменений в группах Audit Security Group Management) и аудит учетных записей пользователей (политика Audit User Account Management). Активируем данные политики аудита, задав отслеживание только успешных изменений (Success).

Осталось прилинковать данную политику к контейнеру, содержащему учетные записи контроллеров домена (по умолчанию это OU Domain Controllers) и применить эту политику (выждав 90 минут или выполнив команду gpupdate /force).

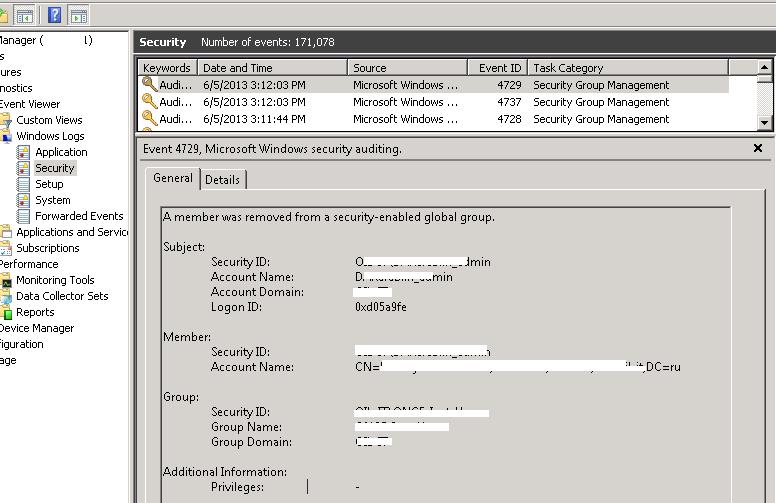

После применения данной политики информация обо всех изменения в учетных записях пользователей и членстве в группах будет фиксировать на контроллерах домена в журнале Security. На скриншоте ниже отображено событие, фиксирующие момент удаления пользователя из групп Active Directory (в событии можно увидеть кто, когда и кого удалил из группы).

По умолчанию журнал отображает все события безопасности, попавшие в лог. Чтобы упростить поиск нужного события, журнал можно отфильтровать по конкретному Event ID. В том случае, если нас интересуюсь только события, например, качающиеся сброса пароля пользователя в домене, необходимо включить фильтр по id 4724.

Ниже приведен список некоторых ID событий, которые могут понадобиться для поиска и фильтрации событий в журнале Security практике:ID событий, в контексте изменений в группах AD

4727 : A security-enabled global group was created.4728 : A member was added to a security-enabled global group.4729 : A member was removed from a security-enabled global group.4730 : A security-enabled global group was deleted.4731 : A security-enabled local group was created.4732 : A member was added to a security-enabled local group.4733 : A member was removed from a security-enabled local group.4734 : A security-enabled local group was deleted.4735 : A security-enabled local group was changed.4737 : A security-enabled global group was changed.4754 : A security-enabled universal group was created.4755 : A security-enabled universal group was changed.4756 : A member was added to a security-enabled universal group.4757 : A member was removed from a security-enabled universal group.4758 : A security-enabled universal group was deleted.4764 : A group’s type was changed.

Примечание. Подробнее об аудите изменений в группах Active Directory.

ID событий, в контексте изменений в учетных записей пользователей в AD

4720 : A user account was created.4722 : A user account was enabled.4723 : An attempt was made to change an account’s password.4724 : An attempt was made to reset an account’s password.4725 : A user account was disabled.4726 : A user account was deleted.4738 : A user account was changed.4740 : A user account was locked out.4765 : SID History was added to an account.4766 : An attempt to add SID History to an account failed.4767 : A user account was unlocked.4780 : The ACL was set on accounts which are members of administrators groups.4781 : The name of an account was changed:4794 : An attempt was made to set the Directory Services Restore Mode.5376 : Credential Manager credentials were backed up.5377 : Credential Manager credentials were restored from a backup.