Dictionaries + wordlists

Содержание:

- Как защититься?

- Disclaimer and License

- Commands

- Утёкшие пароли

- L517

- Словарь rockyou

- Как работает брут, и где взять базы для брута

- Как использовать Mentalist

- Create a Custom Word List File

- Инструкции по Hashcat

- WordCounter

- Словарь rockyou

- Generate a List From Scowl Sources

- Как пользоваться wordlistctl

- Directories In This Repository

- Notes on Using the Different Wordlists

- Moving forwards

Как защититься?

Использовать брут крайне не рекомендуется, так как это, по сути, является противозаконным получением личных данных человека без его согласия. Чтобы защитить свои профили от подобных действий, в первую очередь подбирайте максимально длинные пароли с использованием цифр и букв. Брут-программы, скорее всего, не смогут взломать такие пароли, так как для этого нужно довольно мощное железо и высокая скорость интернет-соединения.

Никогда не сообщайте другим пользователям свои пароли и логины. Особенно, тем, кого плохо знаете.

Не переходите на фишинговые ресурсы, маскирующиеся под Стим или какой-то магазин с халявными играми

Время от времени изменяйте свой пароль для дополнительной безопасности.

Это крайне усложнит задачу хакерам взломать вас через брут.

Disclaimer and License

- These lists are for LAWFUL, ETHICAL AND EDUCATIONAL PURPOSES ONLY.

- The files contained in this repository are released «as is» without warranty, support, or guarantee of effectiveness.

- However, I am open to hearing about any issues found within these files and will be actively maintaining this repository for the foreseeable future. If you find anything noteworthy, let me know and I’ll see what I can do about it.

The author did not steal, phish, deceive or hack in any way to get hold of these passwords.

All lines in these files were obtained through freely available means.

The author’s intent for this project is to provide information on insecure passwords in order to increase overall password security. The lists will show you what passwords are the most common, what patterns are the most common, and what you should avoid when creating your own passwords.

Commands

The commands used were:

AIO

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 |

If you’re wanting to try this all out for your self, you can find some more wordlists here:

- http://www.skullsecurity.org/wiki/index.php/Passwords

- http://trac.kismac-ng.org/wiki/wordlists

- http://hashcrack.blogspot.com/p/wordlist-downloads_29.html

- http://packetstormsecurity.org/Crackers/wordlists/

- http://0x80.org/wordlist/

- http://dictionary-thesaurus.com/wordlists.html

- http://www.outpost9.com/files/WordLists.html

- http://www.openwall.com/passwords/wordlists/

- http://dictionary-thesaurus.com/Wordlists.html

- & http://blog.sebastien.raveau.name/2009/03/cracking-passwords-with-wikipedia.html

- http://www.isdpodcast.com/resources/62k-common-passwords/

Утёкшие пароли

Утёкшие или украденные с сайтов пароли. Из списков намеренно удалены имена / почтовые адреса и т.д.

Лучшее их применение – это генерация или тестирования списков словарей.

Примечание: Даты приблизительные.

| Имя | Название файла / ссылка на скачивание | Дата | Примечание |

|---|---|---|---|

| Rockyou | rockyou.txt.bz2 (60,498,886 bytes) | 2009-12 | Лучший из доступных списков; огромный, украдены в незашифрованном виде |

| Rockyou со счётчиком | rockyou-withcount.txt.bz2 (59,500,255 bytes) | ||

| phpbb | phpbb.txt.bz2 (868,606 bytes) | 2009-01 |

Отсортированы по частоте использования Взломаны Brandon Enright из md5 (покрытие 97%+) |

| phpbb со счётчиком | phpbb-withcount.txt.bz2 (872,867 bytes) | ||

| phpbb с md5 | phpbb-withmd5.txt.bz2 (4,117,887 bytes) | ||

| MySpace | myspace.txt.bz2 (175,970 bytes) | 2006-10 | Получены фишингом |

| MySpace — со счётчиком | myspace-withcount.txt.bz2 (179,929 bytes) | ||

| Hotmail | hotmail.txt.bz2 (47,195 bytes) | Неизвестно | Не до конца понятно, как они были украдены |

| Hotmail со счётчиком | hotmail-withcount.txt.bz2 (47,975 bytes) | ||

| Faithwriters | faithwriters.txt.bz2 (39,327 bytes) | 2009-03 | Религиозные пароли |

| Faithwriters — со счётчиком | faithwriters-withcount.txt.bz2 (40,233 bytes) | ||

| Elitehacker | elitehacker.txt.bz2 (3,690 bytes) | 2009-07 | Часть из zf05.txt |

| Elitehacker — со счётчиком | elitehacker-withcount.txt.bz2 (3,846 bytes) | ||

| Hak5 | hak5.txt.bz2 (16,490 bytes) | 2009-07 | Часть из zf05.txt |

| Hak5 — со счётчиком | hak5-withcount.txt.bz2 (16,947 bytes) | ||

| Älypää | alypaa.txt.bz2 (5,178 bytes) | 2010-03 | Финские пароли |

| alypaa — со счётчиком | alypaa-withcount.txt.bz2 (6,013 bytes) | ||

| Facebook (Pastebay) | (375 bytes) | 2010-04 |

Найдены на Pastebay; судя по всему, украдены зловредным ПО. |

| Facebook (Pastebay) — со счётчиком | (407 bytes) | ||

| Unknown porn site | porn-unknown.txt.bz2 (30,600 bytes) | 2010-08 | Найдены на angelfire.com. Неизвестно, откуда они, но определённо с порно сайта. |

| Unknown porn site — со счётчиком | porn-unknown-withcount.txt.bz2 (31,899 bytes) | ||

| Ultimate Strip Club List | tuscl.txt.bz2 (176,291 bytes) | 2010-09 | Спасибо Mark Baggett за находку! |

| Ultimate Strip Club List — со счётчиком | tuscl-withcount.txt.bz2 (182,441 bytes) | ||

| (14,457 bytes) | 2010-09 | Спасибо Andrew Orr за наводку | |

| Facebook Phished — со счётчиком | (14,941 bytes) | ||

| Carders.cc | carders.cc.txt.bz2 (8,936 bytes) | 2010-05 | |

| Carders.cc — со счётчиком | carders.cc-withcount.txt.bz2 (9,774 bytes) | ||

| Singles.org | singles.org.txt.bz2 (50,697 bytes) | 2010-10 | |

| Singles.org — со счётчиком | singles.org-withcount.txt.bz2 (52,884 bytes) | ||

| Unnamed financial site | (reserved) | 2010-12 | |

| Unnamed financial site — со счётчиком | (reserved) | ||

| Gawker | (reserved) | 2010-12 | |

| Gawker — со счётчиком | (reserved) | ||

| Free-Hack.com | (reserved) | 2010-12 | |

| Free-Hack.com со счётчиком | (reserved) | ||

| Carders.cc (second time hacked) | (reserved) | 2010-12 | |

| Carders.cc со счётчиком (second time hacked) | (reserved) |

L517

L517 is another free wordlist generator for Windows. It can be used to create wordlist from different sources. You can create wordlist from a folder, given character set, etc. Its user interface is quite compact. Also, it is portable wordlist generator, so you can carry it on a flash drive and use on the go.

To create a wordlist, go to its Generate menu and specify the folder or character set to create a wordlist. For character sets, you can specify length of words. It will then create a random wordlist text file. Similarly, you can create lists of dates, phone numbers, etc. too. It also lets you remove duplicates, filter results, etc.

Note: Some of its functions didn’t work fine while my testing, such as generate words from site, etc.

Windows

Write a Comment

Словарь rockyou

Словарь от создателей rockyou является универсальным словарём, хорошо подходящим, например, для атаки на пароль Wi-Fi или веб-службы. В Kali Linux данный пароль размещён в (сжатом) файле /usr/share/wordlists/rockyou.txt.gz

На любую другую систему его можно установить командой:

Словарь rockyou нужно оптимизировать и очищать для использования под конкретные нужды. Например, если мы знаем, что длина пароля в веб службе составляет от 8 до 30 символов и что обязательно должны использоваться символы как минимум из двух групп (большие буквы, маленькие буквы, цифры, знаки), то очистка rockyou с помощью PW-Inspector будет выглядеть так:

Оптимизация для взлома Wi-Fi будет выглядеть следующим образом. Считываем в стандартный вывод пароли из файла rockyou.txt (cat rockyou.txt), сортируем их (sort), и удаляем повторяющиеся (uniq), из оставшихся паролей выбираем те, которые 8 или более символов, но менее 63 символов (-m 8 -M 63), полученный список сохраняем в файл newrockyou.txt (> newrockyou.txt):

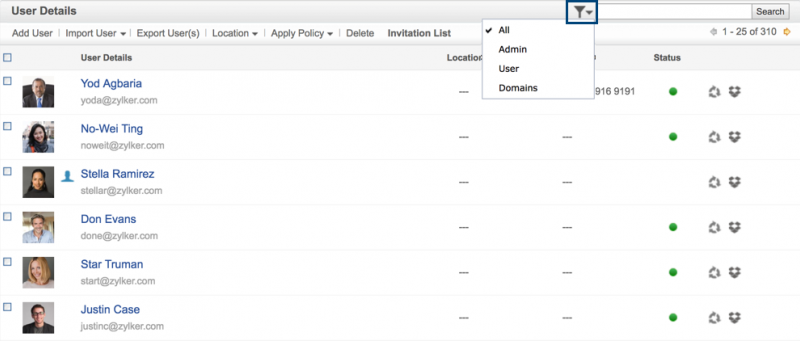

Как работает брут, и где взять базы для брута

Чтобы начать брутить, нужно загрузить специальный софт, (программа All-in-One Checker) после чего найти базы для брута. База — это набор данных о пользователях, включающий логины и пароли. На сайте Happy-hack.ru есть множество баз со взломанными профилями пользователей социальных сетей, почты, видеоигр и т.д. После того, как база данных будет получена, необходимо создать текстовый документ с названием «source» (стандартное название для подобных задач) и скопировать в него содержимое базы для брута.

Теперь необходимо открыть программу для брута, и добавить в нее базу данных. Имеется в виду ранее созданный вами файл source.txt с содержимым логинов и паролей. После этого в разделе прокси нужно выбрать файл со всеми «хорошими» проксями, который у вас сохранился на компьютере после чеканья через ресурс Checkerproxy.net, а затем нажать на старт. Спустя несколько минут, в зависимости от размера базы данных, программа выдаст инфу со всеми действующими логинами и паролями пользователей.

Как использовать Mentalist

Для понимания работы Mentalist, необходимо рассмотреть основные концепции программы.

Цепь

Mentalist генерирует списки слов, связывая вместе узлы, которые образуют цепочку. Первый узел в цепочке всегда является узлом Base Words (базовые слова). Когда цепочка обрабатывается, каждое базовое слово переходит к следующему узлу в цепочке, который может изменить слово, оставить его прежним или создать больше его вариантов. Наконец, результаты записываются в выходной файл в виде полного списка слов или правил для создания эквивалентного списка.

Узлы

Есть 5 типов узлов. Каждый тип имеет свой собственный набор атрибутов, который может быть добавлен в любой комбинации. Атрибуты узла определяют его функцию. Кроме того, атрибуты в одном и том же узле являются взаимоисключающими друг от друга.

Некоторые узлы могут создавать более одного выходного слова для каждого входного слова. В таких случаях только набор уникальных выходных слов для базового слова передаётся следующему узлу. Другими словами, каждый узел выполняет дедупликацию для каждого базового слова.

| Тип | Описание |

|---|---|

| Base Word (Базовые слова) | Всегда первый узел в цепочке Mentalist’а. Он предоставляет начальные слова, которые должны обрабатываться каждым узлом при прохождении по цепочке. |

| Case (Регистр) | Изменяет регистр букв в слове. Каждый атрибут, добавленный к узлу Case, производит различную вариацию входного слова, за исключением атрибута No Case Change, который пропускает исходное слово без изменений. |

| Substitution (Замена) | Заменяет символы в слове. Как и в случае с регистром, каждый атрибут, добавленный к узлу замещения, создаёт другое выходное слово, которое подлежит дедупликации. Атрибут No Substitution даёт неизмененное входное слово. |

| Append (Добавить) | Узлы Append добавляют строки в конец входного слова. Большинство атрибутов Append создают много вариантов входного слова. Например, атрибут Numbers: Small (0-100) добавляет 101 выходное слово для каждого входного слова. |

| Prepend (Предварить) | Узлы Prepend добавляют строки в начало входного слова. Его атрибуты и функциональность в остальном идентичны «Append». |

Атрибуты

Каждый узел имеет возможность выполнять одно или несколько действий над входными словами. Эти действия указаны в атрибутах каждого узла. Атрибуты в пределах одного и того же узла взаимно исключают друг друга, и, как следствие, узел не может иметь повторяющихся атрибутов.

Create a Custom Word List File

A custom word list file from miscellaneous sources can be assembled with the binary, or the utility in the wordlist repo.

From the package:

npx wordlist-gen --sources <path1 path2 ...>

From the wordlist repo:

git clone git@github.com:neopass/wordlist.git cd wordlist

node bin/word-gen --sources <path1 path2 ...>

First, set up a directory of book and/or word list files, for example:

The structure doesn’t really matter. The format should be text, and can consist of one or more words per line. is optional.

npx wordlist-gen --sources data/books data/lists data/scowl --out my-words.txt

can specify multiple files and/or directories.

Note: only words consisting of letters are added, and they’re all lower-cased.

Exclusions

Words can be scrubbed by specifying :

node bin/word-gen <...> --exclude data/exclusions

Much like the sources, exclusions can consist of multiple files and/or directories in the following format:

# Exclude whole words (case insensitive): spoon fork Tongs # Exclude patterns (as regular expressions): /^fudge/i # words starting with 'fudge' /crikey/i # words containing 'crikey' /shazam$/ # words ending in lowercase 'shazam' /^BLASTED$/ # exact match for uppercase 'blasted'

Using the Custom List

Use or to create an absolute path to your custom word list file:

const path = require('path')

const { wordList } = require('@neopass/wordlist')

const options = {

paths:

// Use a path relative to the location of this module.

path.resolve(__dirname, '../my-words.txt')

}

wordList(options)

.then(list => console.log(list.length)) // 124030

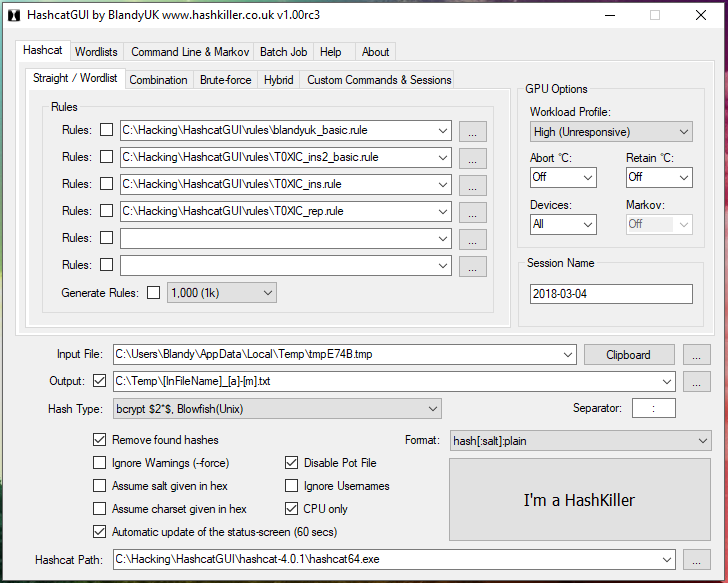

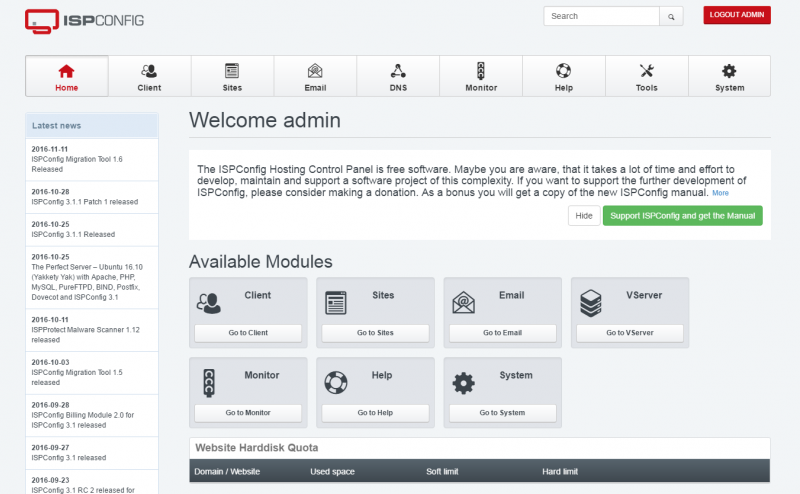

Инструкции по Hashcat

- Книга «Продвинутый взлом паролей с *Hashcat» на русском языке

- Быстрый старт для абсолютных новичков «Инструкция по hashcat: запуск и использование программы для взлома паролей»

- Обсуждение: тема на kali.org.ru

- Семейство программ *Hashcat: как научиться взламывать пароли, создавать и оптимизировать словари

- Виды атак oclHashcat (Hashcat)

- Как установить oclHashcat в Kali Linux. Описание oclHashcat и сравнение с Hashcat. Сравнительные бенчмарки в Linux и Windows

- Как конвертировать рукопожатие (хендшейк) в новый формат Hashcat. Решение проблемы «Old hccap file format detected! You need to update»

- Базовое и продвинутое использование oclHashcat (Hashcat) для взлома WPA/WPA2 паролей из хендшейков

- Взлом рукопожатий (handshake) с использованием графического процессора в Windows

- Взлом паролей MS Office, PDF, 7-Zip, RAR, TrueCrypt, Bitcoin/Litecoin wallet.dat, htpasswd в oclHashcat

- hashcat + oclHashcat = hashcat

- Взлом WPA/WPA2 паролей с Aircrack-ng: перебор по словарю, совместная работа с Hashcat, maskprocessor, statsprocessor, John the Ripper, Crunch, взлом в Windows

- Установка intel-opencl, intel-opencl-runtime и intel-opencl-sdk в Arch Linux / BlackArch

- WPA2 Half Handshake (половина рукопожатия): программы для взлома Wi-Fi пароля и сценарии атак

- Программы для генерации словарей

- Взлом с CUDA GPU в Kali Linux в облаке и на ПК

- Как в hashcat продолжить перебор с места остановки (сессии hashcat)

- Взлом Wi-Fi без пользователей

- Как использовать Hashcat для взлома паролей, содержащих нелатинские символы (русские буквы в пароле, китайские иероглифы и пр.)

- Как взломать VNC пароль из захваченного трафика (challenge response)

WordCounter

WordCounter is yet another free and portable wordlist generator for Windows. It is slightly different from other listed software. It doesn’t create a random wordlist, instead it collects words from a given link and creates respective wordlist. For this, just specify the URL, minimum word length, maximum word length, and type of words (anything, mixed case, lower case, upper case, alphanumeric). It will then fetch results and save as the specified file.

You can sort and filter the created wordlist using its Tool > Sort a wordlist option. This will sort the words and remove duplicate words from generated wordlist. You can also change case of a wordlist file.

Словарь rockyou

Словарь от создателей rockyou является универсальным словарём, хорошо подходящим, например, для атаки на пароль Wi-Fi или веб-службы. В Kali Linux данный пароль размещён в (сжатом) файле /usr/share/wordlists/rockyou.txt.gz

На любую другую систему его можно установить командой:

git clone git://git.kali.org/packages/wordlists.git

Словарь rockyou нужно оптимизировать и очищать для использования под конкретные нужды. Например, если мы знаем, что длина пароля в веб службе составляет от 8 до 30 символов и что обязательно должны использоваться символы как минимум из двух групп (большие буквы, маленькие буквы, цифры, знаки), то очистка rockyou с помощью PW-Inspector будет выглядеть так:

pw-inspector -i wordlists/rockyou.txt -m 8 -M 30 -c 2 -l -u -n -p

Оптимизация для взлома Wi-Fi будет выглядеть следующим образом. Считываем в стандартный вывод пароли из файла rockyou.txt (cat rockyou.txt), сортируем их (sort), и удаляем повторяющиеся (uniq), из оставшихся паролей выбираем те, которые 8 или более символов, но менее 63 символов (-m 8 -M 63), полученный список сохраняем в файл newrockyou.txt (> newrockyou.txt):

cat rockyou.txt | sort | uniq | pw-inspector -m 8 -M 63 > newrockyou.txt

Generate a List From Scowl Sources

const { listBuilder } = require('@neopass/wordlist')

// Combine multiple lists from scowl.

const options = {

combine:

'$english-words.10',

'$english-words.20',

'$english-words.35',

'$special-hacker.50',

}

// Create a list builder.

const builder = listBuilder(options)

// We'll add the words to a set.

const set = new Set()

// Run the builder.

builder(word => set.add(word))

.then(() => console.log(set.size)) // 49130

Warning: Some SCOWL sources contain words not approprate for all audiences, including swear words, racial slurs, and words of a sexual nature. You’ll most likely want to scrutinize these sources depending on your use case and intended audience.

Note: SCOWL sources contain some words with apostrophes and also unicode characters. Care should be taken to deal with these depending on your needs. For example, we can transform words to remove any trailing characters and then only accept words that contain the letters a-z:

const { listBuilder } = require('@neopass/wordlist')

/**

* Remove trailing `'s` from words.

*/

function transform(word) {

if (word.endsWith(`'s`)) {

return word.slice(, -2)

}

return word

}

/**

* Determine if a word should be added.

*/

function accept(word) {

// Only accept words with characters a-z (case insensitive).

return (/^a-z+$/i).test(word)

}

// Combine multiple lists from scowl.

const options = {

combine:

'$english-words.10',

'$english-words.20',

'$english-words.35',

'$special-hacker.50',

}

// Create a list builder.

const builder = listBuilder(options)

// Create a set to avoid duplicate words.

const set = new Set()

// Run the builder.

const _builder = builder((word) => {

word = transform(word)

if (accept(word)) {

set.add(word)

}

})

_builder.then(() => console.log(set.size)) // 38714

Scowl Aliases

A path alias is defined for every SCOWL source list. SCOWL aliases consist of the character followed by the source file name. The below is a representative sample of the available source aliases.

See the SCOWL Readme for a description of SCOWL sources.

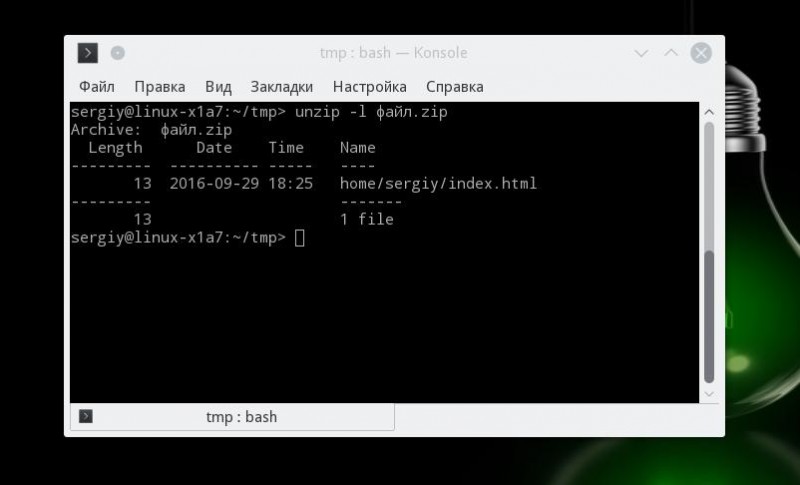

Как пользоваться wordlistctl

Все словари разбиты на 5 категорий:

- username = имена пользователей

- password = пароли

- hostname = имена хостов

- filename = имена файлов

- misc = прочее

Чтобы показать все словари, например, в категории password:

wordlistctl -F password

С опцией -S можно искать по именам словарей, например, поиск «rus»:

wordlistctl -S rus--====-- searching for rus in urls.json wordlist russian_users found: id=842 wordlist rus_surnames_date099_fin found: id=1022 wordlist rus_surnames_first_letter found: id=1046 wordlist rus_surnames_fin found: id=1094 wordlist rus_surnames_date19002020_fin found: id=1104 wordlist rus_names_date099_fin found: id=1163 wordlist rus_names_translit found: id=1185 wordlist rus_cities_translit found: id=1206 wordlist rus_names_date19002020_fin found: id=1209 wordlist rus_eng found: id=1245 wordlist rus_names_fin found: id=1278 wordlist rus_mat found: id=1316 wordlist rus_latin found: id=1323 wordlist rus_names_kb_chage found: id=1324 wordlist rus_cities_kbchange found: id=1401 wordlist rus-mini found: id=1705 wordlist russian found: id=1710 wordlist russian2 found: id=1711 wordlist russian_31799 found: id=1712 wordlist russian_name found: id=1713 wordlist russkie-maty found: id=1714 wordlist rus_months_en found: id=1768 wordlist rus_months_translit found: id=1769

Для скачивания словарей, создадим в текущей директории папку wordlists:

mkdir wordlists

И скачаем в эту папку (-d wordlists) словарь, имеющий идентификатор 1714 (-f 1714), распакуем его и удалим исходный архив (-Xr):

wordlistctl -f 1714 -d wordlists -Xr

Directories In This Repository

Files sorted by popularity will include in the filename

Real-Passwords

These are REAL passwords.

Some files contain entries between 8-40 characters. These can be found in the Real-Passwords/WPA-Length directory.

Dictionary-Style Lists

Files including dictionaries, encyclopedic lists and miscellaneous. Wordlists in this folder were not necessarily associated with the «password» label.

Some technically useful lists, such as common usernames, tlds, directories, etc. are included.

Analysis Files

Files useful for password recovery and analysis. Includes HashCat Rules and Character Masks.

These files were generated using the PACK project.

Notes on Using the Different Wordlists

EFF’s new long list, referenced in the directions above, is designed for memorability and passphrase strength. We recommend selecting a minimum of six words from our long wordlist, or when using any other list of this size. The more words you use, the stronger the passphrase. Different wordlists may produce passphrases with different degrees of memorability, but you don’t get a significantly different passphrase strength by using one wordlist over another, if the lists are the same length.

When using one of our short wordlists (which contain 1296 words), roll only four dice at once. You can follow our passphrase-generating instructions above, using four dice instead of five. As mentioned elsewhere, passphrases created using one of the short wordlists might be easier to remember and type, but don’t provide as much strength per word.

EFF’s Long Wordlist , for use with five dice

EFF’s Short Wordlist #1 , featuring only short words, for use with four dice

EFF’s Short Wordlist #2 , for use with four dice, featuring longer words that may be more memorable.

The creator of our wordlists, Joseph Bonneau, has written a deep dive about passphrase security, and the methodology and criteria he used to create our EFF wordlists. You can also use Arnold G. Reinhold’s Diceware word list, the original and still very popular list for using dice to create passphrases.

Moving forwards

As mentioned at the start, whilst having gigabytes worth of wordlists may be good and all… having a personalised/specific/targeted wordlist is great. PaulDotCom (great show by the way), did just that a while back.

As the password has to be in the wordlist, and if it doesn’t have the correct password you could try crunch (or L517 for windows) to generate your own. For a few good tutorials on how to use crunch, check here and here (I highly recommend ADayWithTape’s blog).

As waiting for a mass of words to be tried takes some time — it could be sped up by ‘pre-hashing’. For example this WPA-PSK is vulnerable, however WPA-PSK is ‘Salted’ (By using the SSID as the salt). This means that each pre-hashes table is only valid for THAT salt/SSID. This isn’t going to turn into another ‘How to crack WPA’, as its already been done. It was just mentioned due to this and this could help speed up the process.

Instead of brute forcing your way in, by ‘playing it smart’, it could be possible to generate/discover the password instead. This works if the algorithm has a weakness, for example here, or if the system is poor, for example here. However, finding a weakness might take longer than trying a wordlist (or three!).

When compiling all of this, I came across this, Most ‘professional password guessers’ known:

- There is a 50 percent chance that a user’s password will contain one or more vowels.

- If it contains a number, it will usually be a 1 or 2, and it will be at the end.

- If it contains a capital letter, it will be at the beginning, followed by a vowel.

- The average person has a working vocabulary of 50,000 to 150,000 words, and they are likely to be used in the password.

- Women are famous for using personal names in their passwords, and men opt for their hobbies.

- «Tigergolf» is not as unique as CEOs think.

- Even if you use a symbol, an attacker knows which are most likely to appear: ~, !, @, #, $, %, &, and ?.

When your password has to be ‘least 8 characters long and include at least one capital’ it doesn’t mean: ‘MickeyMinniePlutoHueyLouieDeweyDonaldGoofyLondon’. And for the people that made it this far down, here is a ‘riddle’ on the the subject of passwords.