Что такое auth key? где он применяется и какова его роль?

Содержание:

хроники хаоса коды

В варианте

для браузеров (для компьютера) коды вводить некуда. А вот в мобильной версии

игры (для телефонов) есть специальное окошечко, куда их надо вводить. Ввести

код можно в специальное окошечко, смотрите скриншот. Для компьютерного варианта

игры такой возможности нет.

Героические

коды для игры Хроники Хаоса выходят с периодичностью 1 раз в три дня, могут

выходить и чаще. Это не результат взлома игры или подбора кодов, их выпускают

администраторы, чтобы поддерживать интерес к своей группе. На праздники выходят

праздничные коды. При вводе в окошечко информации из кода вам выдадут серебряный

сундук. Открыть его можно в инвентаре.

Для обычных

дней в сундуках может содержаться энергия, зелья опыта, зелья титанов. В

праздники могут быть изумруды, золото, много энергии.

Я ни разу не

встречала камни душ героев или титанов в таких сундуках.

Где применяется передача auth key?

После того как разобрались, что такое auth key, следует уточнить сферу его применения. На примере вы сможете разобраться в этой категории подробнее и яснее, чем просто прочитав определение.

Идентификационный номер (id) auth key применяется в наиболее распространенном виде в случае работы социальных сетей и приложений, которые работают на их платформе.

Не секрет, что все игры и приложения, доступные нам в сети «ВК» созданы не администраторами «Вконтакте», а сторонними разработчиками. Это значит, что какая-нибудь игра размещена физически не на серверах социальной сети, а где-нибудь отдельно.

Идем дальше: задача приложения — выполнять те команды и задачи, которые перед ним ставит пользователь, перешедший на его страницу. Но как осуществить этот процесс (запрос пользователя с серверов «Вконтакте», адресованный, скажем, игре «Wormix»)? Очень просто! Социальная сеть передает ваш уникальный ключ — auth key (VK в качестве примера будет наиболее доступным каждому из нас) — игре. В свою очередь, та сверяет ваш ключ с ключом человека, который создал ваш аккаунт и, если этот параметр совпадает, вас авторизуют. Интересно, правда?

Вам не нужно вводить пароль и логин, повторно подтверждая себя и авторизуясь. Нет, все происходит так, что пользователь даже не замечает, что обращается к стороннему ресурсу — приложению.

Configuration Reference

You can configure this plugin using the

or through declarative configuration, which involves directly editing

the Kong configuration file.

This plugin is compatible with requests with the following protocols:

This plugin is partially compatible with DB-less mode.

In DB-less mode, Kong does not have an Admin API. If using this

mode, configure the plugin using declarative configuration.

Consumers and Credentials can be created with declarative configuration.

Admin API endpoints which do POST, PUT, PATCH or DELETE on Credentials are not available on DB-less mode.

Enabling the plugin on a Service

Kong Admin API

Declarative (YAML)

For example, configure this plugin on a by

making the following request:

For example, configure this plugin on a by

adding this section to your declarative configuration file:

is the or of the Service that this plugin

configuration will target.

Enabling the plugin on a Route

Kong Admin API

Declarative (YAML)

For example, configure this plugin on a with:

For example, configure this plugin on a by

adding this section to your declarative configuration file:

is the or of the Route that this plugin configuration

will target.

Enabling the plugin globally

A plugin which is not associated to any Service, Route, or Consumer is

considered global, and will be run on every request. Read the

and the

sections for more information.

Kong Admin API

Declarative (YAML)

For example, configure this plugin globally with:

For example, configure this plugin using the entry in the declarative

configuration file:

Parameters

Here’s a list of all the parameters which can be used in this plugin’s configuration:

| Form Parameter | Description |

|---|---|

| The name of the plugin to use, in this case | |

| The ID of the Service the plugin targets. | |

| The ID of the Route the plugin targets. | |

| default value: | Whether this plugin will be applied. |

|

optional default value: |

Describes an array of parameter names where the plugin will look for a key. The client must send the authentication key in one of those key names, and the plugin will try to read the credential from a header or the query string parameter with the same name.Note: the key names may only contain , , , and . |

|

optional default value: |

If enabled, the plugin will read the request body (if said request has one and its MIME type is supported) and try to find the key in it. Supported MIME types are , , and . |

|

optional default value: |

An optional boolean value telling the plugin to show or hide the credential from the upstream service. If , the plugin will strip the credential from the request (i.e. the header or querystring containing the key) before proxying it. |

|

optional |

An optional string (consumer uuid) value to use as an “anonymous” consumer if authentication fails. If empty (default), the request will fail with an authentication failure . Please note that this value must refer to the Consumer attribute which is internal to Kong, and not its . |

|

optional default value: |

A boolean value that indicates whether the plugin should run (and try to authenticate) on preflight requests, if set to then requests will always be allowed. |

Note that, according to their respective specifications, HTTP header names are treated as case insensitive, while HTTP query string parameter names are treated as case sensitive. Kong follows these specifications as designed, meaning that the configuration values will be treated differently when searching the request header fields, versus searching the query string. Administrators are advised against defining case-sensitive values when expecting the authorization keys to be sent in the request headers.

Once applied, any user with a valid credential can access the Service.

To restrict usage to only some of the authenticated users, also add the

ACL plugin (not covered here) and create allowed or

denied groups of users.

Манипуляции с auth key

На самом деле, манипулировать с ключом авторизации можете и вы. По крайней мере, так делают игроки некоторых популярных приложений «Вконтакте». Делается это следующим образом: нужно узнать auth_key пользователя, у которого больше достижений, чем у вас, после чего вы заходите на сервер под его ключом. Таким образом, сервис распознает вас как того игрока, и фактически вы попадаете в его аккаунт (в игре). Например, так обманывают в Wormix и «Тюряге» — популярнейших игрушках «Вконтакте». Такие же манипуляции, очевидно, возможны и с прочими приложениями.

Правда, мы не рекомендуем так делать. Если подменяется ключ авторизации с целью мошенничества — это противозаконно и аморально. В том же случае, если речь идет о накрутке игр и прочих развлекательных сервисов — то делать это вообще, на наш взгляд, бессмысленно. Суть игры и заключается в том, чтобы наслаждаться процессом, а не жульничать.

Как узнать мой auth key?

Примерно вы разобрались в том, что из себя представляет auth key. Как посмотреть его, и можно ли это сделать, рассмотрим в этом пункте нашей статьи.

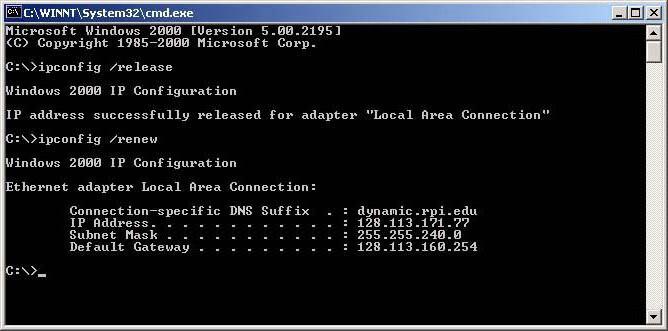

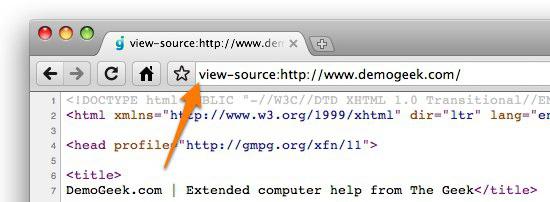

Итак, поскольку авторизационный ключ передается между сетью и приложением при помощи вашего браузера, вы, конечно же, можете его найти и увидеть собственными глазами. Тем более, что эта характеристика не меняется и является вашим уникальным ключом при работе с социальными сетями (и не только).

Чтобы увидеть ее, можете зайти на сайт «ВК» и перейти в какое-нибудь приложение. Далее нам нужно обратиться к исходному коду страницы, на которой размещена игра — это делается с помощью «горячих клавиш» Ctrl + U. Нажав их, вы увидите белый лист с большим количеством цифр и букв. Это код сайта, его символьное отображение. Здесь нам нужно искать параметр «auth_key», поэтому эти слова можно начать вбивать в форме поиска по странице. Вызвать ее, кстати, можно сочетанием Ctrl + F. Далее будет показан параметр, который мы описывали.