Открыть порт в брандмауэре windows 10

Содержание:

- Шаг 5 — Разрешение других соединений

- Types of Firewalls

- Резюме

- Настройка Firewall в CentOS 7

- Основы использования Firewalld

- Что это такое и какие функции выполняет

- Настройка Firewall в CentOS 7

- Protocol

- Firewalld: блокировка IP-адресов, создание исключений

- Why is firewall rule management tool important?

- Выводы

Шаг 5 — Разрешение других соединений

К этому моменту вы должны были разрешить все другие соединения, необходимые вашему серверу. Состав разрешаемых соединений должен соответствовать вашим конкретным потребностям. К счастью, вы уже знаете, как писать правила, разрешающие соединения по имени службы или номеру порта, поскольку мы уже делали это для SSH на порту . Также вы можете использовать это для следующих соединений:

- соединения HTTP на порту 80, которые используются веб-серверами без шифрования, с помощью команды или

- соединения HTTPS на порту 443, которые используются веб-серверами с шифрованием, с помощью команды или

Помимо указания порта или службы есть другие способы разрешить другие соединения.

Определенные диапазоны портов

С помощью UFW вы можете указывать диапазоны портов. Некоторые приложения используют для соединений не один порт, а несколько.

Например, чтобы разрешить соединения X11, которые используют порты -, нужно использовать следующие команды:

Когда вы указываете диапазоны портов с помощью UFW, вы должны указать протокол ( или , к которому должны применяться эти правила. Мы не упоминали этого ранее, поскольку если протокол не указать, оба протокола будут разрешены, что подходит для большинства случаев.

Конкретные IP-адреса

При работе с UFW вы также можете указывать конкретные IP-адреса. Например, если вы хотите разрешить соединения с определенного IP-адреса, например с рабочего или домашнего адреса , вам нужно использовать опцию , а затем указать IP-адрес:

Также вы можете указать определенный порт, к которому IP-адресу разрешено подключаться. Для этого нужно добавить опцию , а затем указать номер порта. Например, если вы хотите разрешить IP-адресу подключаться к порту (SSH), нужно использовать следующую команду:

Подсети

Если вы хотите разрешить подсеть IP-адресов, вы можете указать маску сети с помощью нотации CIDR. Например, если вы хотите разрешить все IP-адреса в диапазоне от до , вы можете использовать следующую команду:

Также вы можете указывать порт назначения, к которому разрешено подключаться подсети . В качестве примера мы используем порт (SSH):

Подключения к определенному сетевому интерфейсу

Если вы хотите создать правило брандмауэра, применимое только к определенному сетевому интерфейсу, вы можете использовать для этого опцию «allow in on», а затем указать имя сетевого интерфейса.

Прежде чем продолжить, вам может понадобиться просмотреть сетевые интерфейсы. Для этого нужно использовать следующую команду:

В выделенной части результатов показаны имена сетевых интерфейсов. Обычно они носят имена вида или .

Если на вашем сервере имеется публичный сетевой интерфейс под названием , вы можете разрешить трафик HTTP (порт ) для этого интерфейса с помощью следующей команды:

Это позволит вашему серверу принимать запросы HTTP из публичной части интернета.

Если вы хотите использовать сервер базы данных MySQL (порт ) для прослушивания соединений на интерфейсе частной сети (например, ), вы можете использовать следующую команду:

Это позволит другим серверам в вашей частной сети подключаться к вашей базе данных MySQL.

Types of Firewalls

Let’s quickly discuss the three basic types of network firewalls: packet filtering (stateless), stateful, and application layer.

Packet filtering, or stateless, firewalls work by inspecting individual packets in isolation. As such, they are unaware of connection state and can only allow or deny packets based on individual packet headers.

Stateful firewalls are able to determine the connection state of packets, which makes them much more flexible than stateless firewalls. They work by collecting related packets until the connection state can be determined before any firewall rules are applied to the traffic.

Application firewalls go one step further by analyzing the data being transmitted, which allows network traffic to be matched against firewall rules that are specific to individual services or applications. These are also known as proxy-based firewalls.

In addition to firewall software, which is available on all modern operating systems, firewall functionality can also be provided by hardware devices, such as routers or firewall appliances. Again, our discussion will be focused on stateful software firewalls that run on the servers that they are intended to protect.

Резюме

Если вы ранее использовали iptables, то наверняка заметили, что синтаксис ufw гораздо проще. Если же до этого вам не приходилось настраивать брандмауэр, то ufw — оптимальное решение, с которым не составит труда разобраться даже начинающему админу.

Популярные услуги

Ubuntu сервер

Облако на сервере Ubuntu поможет решить проблемы с масштабируемостью проектов. Под высокой нагрузкой сайту или web-приложению будет выделяться больше ресурсов.

Аренда выделенного сервера в России

Аренда сервера и СХД необходимой производительности.

Все оборудование размещаются в собственном отказоустойчивом ЦОДе с зарезервированными системами энергоснабжения, охлаждения и каналами связи.

Размещение серверов (colocation)

Дата-центр Xelent — все условия для размещения отдельных серверов и для аренды автономных ячеек под готовый к эксплуатации корпоративный ЦОД или удалённую точку присутствия оператора связи.

Настройка Firewall в CentOS 7

1. Статус брандмауэра

Первым делом необходимо посмотреть состояние брандмауэра. Для этого выполните:

sudo systemctl status firewalld

Если служба Firewalld отключена, то необходимо её включить:

sudo systemctl start firewalld sudo systemctl enable firewalld

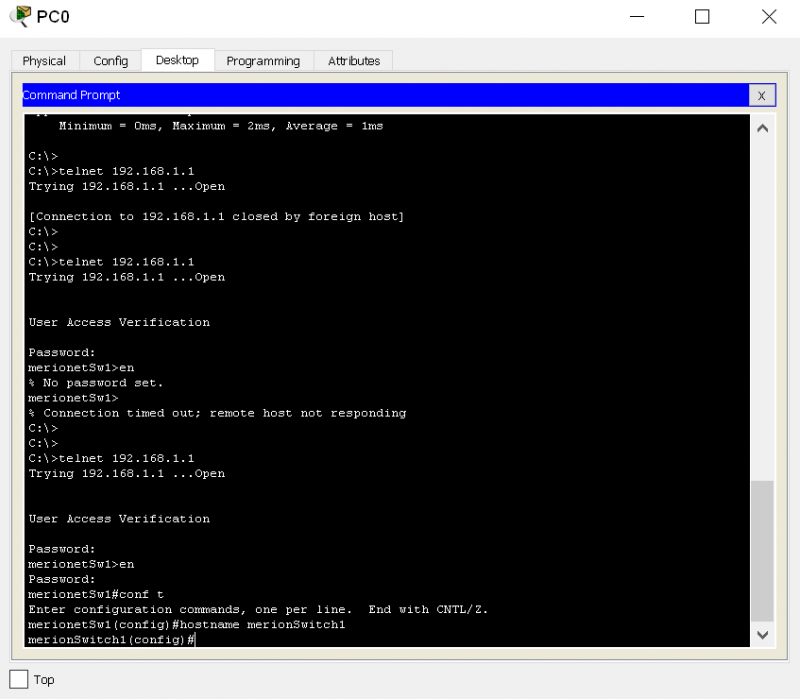

Теперь нужно посмотреть, запущен ли Firewalld, с помощью команды firewall-cmd:

sudo firewall-cmd —state

Если программа запущена и всё хорошо, то вы получите сообщение «running».

2. Управление зонами

Как вы уже поняли, зоны — это основной инструмент для управления сетевыми подключениями. Чтобы посмотреть зону по умолчанию, выполните:

sudo firewall-cmd —get-default-zone

В моем случае это зона public. Вы можете изменить текущую зону с помощью опции —set-default-zone:

sudo firewall-cmd —set-default-zone=public

Чтобы посмотреть, какие зоны используются для всех сетевых интерфейсов, выполните:

sudo firewall-cmd —get-active-zones

В списке будут выведены зоны и интерфейсы, для которых они присвоены. Такой командой можно посмотреть конфигурацию для определённой зоны. Например, для зоны public:

sudo firewall-cmd —zone=public —list-all

3. Настройка сервисов

Вы можете посмотреть все предопределенные сервисы командой:

sudo firewall-cmd —get-services

Команда выведет все доступные сервисы, вы можете добавить любой из них к зоне, чтобы его разрешить. Например, разрешим подключение к http:

sudo firewall-cmd —zone=public —add-service=http —permanent

А чтобы удалить этот сервис, выполните:

sudo firewall-cmd —zone=public —remove-service=http —permanent

В обоих случаях мы использовали опцию —permanent, чтобы конфигурация сохранялась после перезагрузки. После изменений нужно обновить правила:

sudo firewall-cmd —reload

Затем, если вы посмотрите конфигурацию зоны, то там появится добавленный сервис:

sudo firewall-cmd —zone=public —list-all

4. Как открыть порт в Firewalld

Если для нужной вам программы нет сервиса, вы можете открыть её порт вручную. Для этого просто добавьте нужный порт к зоне. Например порт 8083:

sudo firewall-cmd —zone=public —add-port=8083/tcp —permanent

Чтобы удалить этот порт из зоны, выполните:

sudo firewall-cmd —zone=public —remove-port=8083/tcp —permanent

Аналогично сервисам, чтобы открыть порт в firewall centos 7 надо перезагрузить брандмауэр.

sudo firewall-cmd —reload

5. Проброс портов Firewalld

Проборс портов в Firewalld настраивается намного проще, чем в iptables. Если вам нужно, например, перенаправить трафик с порта 2223 на порт 22, достаточно добавить к зоне перенаправление:

sudo firewall-cmd —zone=public —add-forward-port=port=2223:proto=tcp:toport=22

Здесь перенаправление выполняется только на текущей машине. Если вы хотите настроить сеть NAT и пробрасывать порт на другую машину, то вам нужно сначала включить поддержку masquerade:

sudo firewall-cmd —zone=public —add-masquerade

Затем уже можно добавить порт:

sudo firewall-cmd —zone=publiс —add-forward-port=port=2223:proto=tcp:toport=22:toaddr=192.168.56.4

6. Расширенные правила

Если функциональности зон вам недостаточно, вы можете использовать расширенные правила. Общий синтаксис расширенных правил такой:

rule family = «семейтво» source значение destination значение log audit действие

Вот значение основных параметров:

- В качестве семейства протоколов можно указать ipv4 или ipv6 или ничего не указывать, тогда правило будет применяться к обоим протоколам;

- source и destination — это отправитель и получатель пакета. В качестве этих параметров может быть использован IP-адрес (address), сервис (service name), порт (port), протокол (protocol) и так далее;

- log — позволяет логгировать прохождение пакетов, например в syslog. В этой настройке вы можете указать префикс строчки лога и уровень подробности логгирования;

- audit — это альтернативный способ логгирования, когда сообщения будут отправляться в службу auditd.

- Действие — это действие, которое необходимо выполнить с совпавшим пакетом. Доступны: accept, drop, reject, mark.

Давайте рассмотрим несколько примеров. Нам необходимо заблокировать доступ к серверу для пользователя с IP 135.152.53.5:

sudo firewall-cmd —zone=public —add-rich-rule ‘rule family=»ipv4″ source address=135.152.53.5 reject’

Или нам нужно запретить для этого же пользователя только доступ к порту 22:

sudo firewall-cmd —zone=public —add-rich-rule ‘rule family=»ipv4″ source address=135.152.53.5 port port=22 protocol=tcp reject’

Посмотреть все расширенные правила можно командой:

sudo firewall-cmd —list-rich-rules

Основы использования Firewalld

Как я уже сказал выше, Firewalld работает не с цепочками правил, а с зонами. Каждому сетевому интерфейсу может быть присвоена определенная зона. Зона представляет из себя набор правил, ограничений и разрешений, которые применяются к этому сетевому интерфейсу. Для одного интерфейса может быть выбрана только одна зона. Разработчики создали несколько предустановленных зон:

- drop — блокировать все входящие пакеты, разрешить только исходящие

- block — в отличие от предыдущего варианта отправителю пакета будет отправлено сообщение по блокировке его пакета;

- public — поддерживаются входящие соединения только для ssh и dhclient;

- external — поддерживает NAT для скрытия внутренней сети;

- internal — разрешены сервисы ssh, samba, mdns и dhcp;

- dmz — используется для изолированных сервров, у которых нет доступа к сети. Разрешено только подключение по SSH;

- work — разрешенны сервисы ssh и dhcp;

- home — аналогично internal;

- trusted — всё разрешено.

Таким образом, чтобы разрешить или запретить какой-либо сервис, вам достаточно добавить или удалить его из текущей зоны или сменить зону интерфейса на ту, где он разрешён. Можно провести аналогию с политикой действий по умолчанию для пакетов в iptables. Зона trusted имеет политику ACCEPT и разрешает все подключения, зона block имеет политику DENY, которая запрещает все подключения, а все остальные зоны можно считать наследниками зоны block, плюс в них уже предопределены правила разрешения сетевых подключений для некоторых сервисов.

Также у Firewalld есть два вида конфигурации:

- runtime — действительна только до перезагрузки, все изменения, в которых явно не указано другое, применяются к этой конфигурации;

- permanent — постоянные настройки, которые будут работать и после перезагрузки.

Теперь вы знаете всё необходимое, поэтому перейдём к утилите firewalld-cmd.

Что это такое и какие функции выполняет

С немецкого брандмауэр (brandmauer) переводится как “противопожарная стена”. Определение перекочевало из сферы строительства в информатику, где означает программу, главная функция которой — защита операционной системы от сетевых, хакерских атак. Назначение брандмауэра — выслеживать и блокировать все вредоносные подключения, обеспечивать защиту персональной пользовательской информации. То есть он постоянно прослушивает порты компьютера, чтобы выявить момент подключения к ним нехороших прог, вирусов, червей.

Каковы функции такой защиты:

- следит за сомнительными соединениями, например, если они пытаются отправить информацию в Интернет;

- блокирует порты, которые не участвуют в работе, и изучает трафик с открытых портов;

- наблюдает за работающими приложениями и предупреждает пользователя, если изменяется важная информация запущенных прежде программ.

Синонимы — файрвол (firewall с английского — “противопожарная стена”), сетевой или межсетевой экран. Но файрволом часто именуют приложения сторонних производителей, а брандмауэром стандартную прогу для ОС Windows. Некоторые пользователи дают неверное название: фаервол, брандмауер, брандмаузер, браундмер. Так говорить неправильно, но смысл не меняется, и все друг друга понимают.

Как включить в windows и правильно настроить

Как найти брандмауэр? В панели управления. Во всех версиях операционки Виндовс, кроме 8 и 8.1, его легко находить через “Пуск”.

В Windows 8:

- на начальном экране нажать правой кнопкой мыши, выйдет “Все приложения”;

- после нажатия на экране появится список приложений, где нужно найти “Панель управления”.

В Windows 8.1. для отображения меню кликнуть на кружок со стрелкой внизу начального экрана. Есть две программы: “Панель управления HD-графикой Intel@” и просто “Панель управления”. Нужен второй вариант.

Еще один метод — вставить команду firewall.cpl в окошко “Выполнить”, которое открывается комбинацией «Win» и «R» (нажать одновременно).

После открытия файрвола нужно проверить, в каком он состоянии. Зеленый щиток говорит о том, что защита включена, красный — отключена.

Выполнение включения:

- перейти во вкладку “Включение и отключение” (меню слева);

- поставить указатель на “Включить”;

- нажать “Ок” (внизу экрана).

После этого файрвол будет автоматически запускаться при старте системе, то есть постоянно включать его не требуется.

В этом же окне отображаются основные настройки для двух видов сети: общественной и частной.

Что можно сделать:

- заблокировать все входящие подключения.

- установить уведомление файрвола, когда он блокирует новую прогу.

Межсетевой экран Windows от Microsoft есть в каждой современной операционке, но можно скачать и запустить брандмауэр от других производителей.

Если на компьютере стоит пиратская версия Windows, скорее всего, файрвол отключен или неправильно настроен.

Как работает брандмауэр — реальные примеры

Сетевой экран функционирует как пограничный блокпост, который пропускает трафик и в соответствии со списком правил не дает проникнуть в систему запрещенной информации. Если в систему пытается попасть вирус или вредоносная прога, пользователь увидит окно с оповещением об опасности, например: “Обнаружены программы, которые могут нарушить конфиденциальность или причинить вред”.

Это значит, что файрвол заподозрил опасность. В окошке будет ее описание, название программы. Это может быть троян, например, Trojan:WIN32/Vundo.MF. В случае подобной опасности нужно удалить вирус и очистить систему, выбрав соответствующие действия в окошке.

Файрвол может оповестить и о попытке доступа к сети. Всплывает окошко с надписью “Брандмауэр обнаружил попытку доступа к сети”. Если это не действие системной службы или известной неопасной программы (можно прогуглить ее), нужно заблокировать и проверить систему антивирусом.

Если какая-то прога хочет получить доступ к Интернету, межсетевой экран может оповестить о том, что заблокировал ее некоторые возможности. Если это было запланировано пользователем, в окошке нажать “Разрешить доступ”. Так ни одна программа не сможет подключиться к сети без ведома владельца.

Дополнительные настройки

Как зайти в дополнительные настройки правил и зон брандмауэра? Открыть то же меню, где включение.

Там можно изменить и проверить разные настройки прокси-сервера и брандмауэра:

- настроить доменный профиль;

- просматривать и настраивать правила подключения;

- создать правило для отдельных приложений и безопасного подключения.

При нажатии на “Дополнительные параметры” и другие элементы меню может выйти окошко с надписью “Вы хотите разрешить следующему приложению внести изменения на этот компьютер?” Для просмотра параметров нужно нажать “Да”.

Настройка Firewall в CentOS 7

1. Статус брандмауэра

Первым делом необходимо посмотреть состояние брандмауэра. Для этого выполните:

sudo systemctl status firewalld

Если служба Firewalld отключена, то необходимо её включить:

sudo systemctl start firewalld sudo systemctl enable firewalld

Теперь нужно посмотреть, запущен ли Firewalld, с помощью команды firewall-cmd:

sudo firewall-cmd —state

Если программа запущена и всё хорошо, то вы получите сообщение «running».

2. Управление зонами

Как вы уже поняли, зоны — это основной инструмент для управления сетевыми подключениями. Чтобы посмотреть зону по умолчанию, выполните:

sudo firewall-cmd —get-default-zone

В моем случае это зона public. Вы можете изменить текущую зону с помощью опции —set-default-zone:

sudo firewall-cmd —set-default-zone=public

Чтобы посмотреть, какие зоны используются для всех сетевых интерфейсов, выполните:

sudo firewall-cmd —get-active-zones

В списке будут выведены зоны и интерфейсы, для которых они присвоены. Такой командой можно посмотреть конфигурацию для определённой зоны. Например, для зоны public:

sudo firewall-cmd —zone=public —list-all

3. Настройка сервисов

Вы можете посмотреть все предопределенные сервисы командой:

sudo firewall-cmd —get-services

Команда выведет все доступные сервисы, вы можете добавить любой из них к зоне, чтобы его разрешить. Например, разрешим подключение к http:

sudo firewall-cmd —zone=public —add-service=http —permanent

А чтобы удалить этот сервис, выполните:

sudo firewall-cmd —zone=public —remove-service=http —permanent

В обоих случаях мы использовали опцию —permanent, чтобы конфигурация сохранялась после перезагрузки. После изменений нужно обновить правила:

sudo firewall-cmd —reload

Затем, если вы посмотрите конфигурацию зоны, то там появится добавленный сервис:

sudo firewall-cmd —zone=public —list-all

4. Как открыть порт в Firewalld

Если для нужной вам программы нет сервиса, вы можете открыть её порт вручную. Для этого просто добавьте нужный порт к зоне. Например порт 8083:

sudo firewall-cmd —zone=public —add-port=8083/tcp —permanent

Чтобы удалить этот порт из зоны, выполните:

sudo firewall-cmd —zone=public —remove-port=8083/tcp —permanent

Аналогично сервисам, чтобы открыть порт в firewall centos 7 надо перезагрузить брандмауэр.

sudo firewall-cmd —reload

5. Проброс портов Firewalld

Проборс портов в Firewalld настраивается намного проще, чем в iptables. Если вам нужно, например, перенаправить трафик с порта 2223 на порт 22, достаточно добавить к зоне перенаправление:

sudo firewall-cmd —zone=public —add-forward-port=port=2223:proto=tcp:toport=22

Здесь перенаправление выполняется только на текущей машине. Если вы хотите настроить сеть NAT и пробрасывать порт на другую машину, то вам нужно сначала включить поддержку masquerade:

sudo firewall-cmd —zone=public —add-masquerade

Затем уже можно добавить порт:

sudo firewall-cmd —zone=publiс —add-forward-port=port=2223:proto=tcp:toport=22:toaddr=192.168.56.4

6. Расширенные правила

Если функциональности зон вам недостаточно, вы можете использовать расширенные правила. Общий синтаксис расширенных правил такой:

rule family = «семейтво» source значение destination значение log audit действие

Вот значение основных параметров:

- В качестве семейства протоколов можно указать ipv4 или ipv6 или ничего не указывать, тогда правило будет применяться к обоим протоколам;

- source и destination — это отправитель и получатель пакета. В качестве этих параметров может быть использован IP-адрес (address), сервис (service name), порт (port), протокол (protocol) и так далее;

- log — позволяет логгировать прохождение пакетов, например в syslog. В этой настройке вы можете указать префикс строчки лога и уровень подробности логгирования;

- audit — это альтернативный способ логгирования, когда сообщения будут отправляться в службу auditd.

- Действие — это действие, которое необходимо выполнить с совпавшим пакетом. Доступны: accept, drop, reject, mark.

Давайте рассмотрим несколько примеров. Нам необходимо заблокировать доступ к серверу для пользователя с IP 135.152.53.5:

sudo firewall-cmd —zone=public —add-rich-rule ‘rule family=»ipv4″ source address=135.152.53.5 reject’

Или нам нужно запретить для этого же пользователя только доступ к порту 22:

sudo firewall-cmd —zone=public —add-rich-rule ‘rule family=»ipv4″ source address=135.152.53.5 port port=22 protocol=tcp reject’

Посмотреть все расширенные правила можно командой:

sudo firewall-cmd —list-rich-rules

Protocol

A more detailed documentation about protocols in generic and all supported one can be found here.

IPFire offers the ability to take control of a lot of different protocols. During the rule creation you may select a special protocol, a -Preset- for a known or custom created services, or simple create a rule that affects All protocols.

If the TCP, UDP or ICMP protocol has been selected, some additional items will be displayed, which offers the ability to bind the rule to a single port number or range or a special type of ICMP traffic.

When creating NAT rules with selected TCP or UDP protocol yet another item will be displayed. It is used to specify theExternal Port which will be forwarded to a given port and host.

Firewalld: блокировка IP-адресов, создание исключений

Вы можете добавлять в исключения firewalld доверенные адреса IP адреса или блокировать нежелательные.

Чтобы добавить в исключения конкретный IP- адрес (например 8.8.8.8) на вашем сервере через firewalld, используйте команду:

Проверьте зону, и убедитесь что IP добавлен в исключения в правиле rich rules:

public (active) target: default icmp-block-inversion: no interfaces: eth0 sources: services: dhcpv6-client http https ssh test ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: rule family="ipv4" source address="8.8.8.8" accept

Чтобы заблокировать IP, нужно заменить accept на reject:

public (active) target: default icmp-block-inversion: no interfaces: eth0 sources: services: dhcpv6-client http https ssh test ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: rule family="ipv4" source address="8.8.8.8" accept rule family="ipv4" source address="8.8.4.4" reject

Можно разрешить определенную службу только для запросов с конкретного IP адреса:

Если вам нужно срочно заблокировать вообще все запросы к серверу, используйте команду паники:

Отключить режим паники можно либо командой:

Либо перезагрузив сервер.

Вы можете заблокировать конфигурацию firewalld, чтобы локальные сервисы с правами root не могли изменить созданные вами правила файервола:

Отключить режим блокировки:

Why is firewall rule management tool important?

Firewalls provide protection from external threats by shielding your network and preventing malicious internet traffic. With a stable set of rules and policies in place, you can keep your company safe from hackers. But keeping track of firewall security policies is a challenge in itself; small organizations can have hundreds of rules to manage, while larger ones may have thousands. Many of these rules date back more than five to ten years, and there’s often a lack of continuity in defining new rules as most are inherited from their predecessors. This mismanagement of rules severely affects firewall performance, leaving your network vulnerable to security breaches.

Выводы

В этой статье мы разобрали, как выполняется настройка firewall в CentOS 7 и какие задачи можно с помощью него выполнить. Программой намного проще пользоваться, чем iptables, но по моему мнению надстройка фаервола от Ubuntu — ufw ещё проще в использовании.

https://youtube.com/watch?v=bE9NoxzWp8s

Нет похожих записей

Об авторе

Основатель и администратор сайта losst.ru, увлекаюсь открытым программным обеспечением и операционной системой Linux. В качестве основной ОС сейчас использую Ubuntu. Кроме Linux интересуюсь всем, что связано с информационными технологиями и современной наукой.

3 комментария

Зачем копипастить статьи?, Этой гнилью от Красной Шляпы, никто не пользуется, даже на серверах. 90% Напишите про Minix и как его поднять в desktop. И как потом с этого болгенос сделать, 90% серверов мира на BSD/

Нормвально-нормально, я после Fedora тоже хотел себе CentOS запилить, но как-то не срослось. За статью спасиб по-любому )

Спасибо за статью. Подскажите CUPS не добавляется как сервис? если добавить 631 порт, то заходит на страницу.