Dork

Содержание:

- Protect your privacy

- Google dork query

- Примеры Google dorks

- pagodo.py

- Google Dorks

- Происхождение йоркширского терьера

- Из чего состоит Гугл Доркс ?

- Google is blocking me!

- Меры защиты от Google dorks

- Дизайнерские собаки — споры

- Usage of dork-cli Google Dorking Tool

- Резервные копии прекрасно индексируются

- Ссылки и дополнительная литература

- Гугл Доркс – это список страниц или частей записей, которые владельцы сайтов “забыли” спрятать от глаз посетителей.

- Темперамент и поведение Дорки

- Где найти Гугл Дорки

- Где найти Гугл Дорки

- Usage

- What data can we find using google dorks?

Protect your privacy

In August 2014, the United States Department of Homeland Security (DHS), the FBI and the National Counterterrorism Center issued a bulletin warning agency to guard against the potential for Google Dork on their sites.

If you’re using Google Dork in a country with heavy internet surveillance, it’s possible that your searches could be recorded and used against you in the future. As a protection, we recommend using the Tor Browser or any Anon Surf when you’re using Google Dork. Tor masks your internet traffic and block webpages accessing information about your machine. This article explains to you how to hide your IP while browsing the web using TorPhantom.

Google dork query

inurl

InUrl is used to search for any text inside the uri. Many times used by hackers to search for vulnerable scripts and plugins or sensitive information in the website.

Example: inurl:/status?full=true will return all url contain keyword “tatus?full=true”

allinurl

If you search with allinurl: Google restricts results to those containing all the query terms you specify in the URL.

Example: allinurl:google dork will return all url contain keyword “google” and “dork”

intext

InText is used to search for any text in the body or the source code of the website. It is many times used by hackers to search for particular version of application which is exploitable.

Example: intext: google dork will return website contain keyword “google dork” in html page.

allintext

If you search with allintext: Google restricts results to those containing all the query terms you specify in the text of the page.

filetype

FileType is used to search for any type of file which you want to locate in a particualr website or on any particular subject or you can search for any type of file freely. Used by hackers to search for files containing Sensitive information for exploit the websites.

intitle

InTitle is used to search for titles of the webpages. Hackers use to to search for vulnerable pages or the indexing on a website.

site

Using this dork you can minimize the area of search to a particular website. Hackers use it to target and search sentive information in a website.

link

This dork checks other websites containing links to a website. Hackers use to search any other information related to thier target.

Примеры Google dorks

Основная формула Google dork

Основную формулу гугл дорка можно задать следующим образом:

"inurl:."domain"/"dorks" "

где “inurl” — вводим URL, “domain” — вводим домен, “dorks” — вводим гугл дорк.

Поиск веб-камер онлайн

Первый способ. Вводим операторы, как показано на рисунке 1, и получаем огромное количество камер, доступных каждому.

inurl /control/userimage.html

Рисунок 1 — Первый способ поиска веб-камер

Второй способ заключается в использовании «top.htm» в URL-адресе с текущими временем и датой. И снова находим камеры, которые открыты для общественности (см. Рисунок 2).

inurl:top.htm inurl:currenttime

Рисунок 2 — Второй способ поиска веб-камер

pagodo.py

Now that a file with the most recent Google dorks exists, it can be fed into using the switch to start

collecting potentially vulnerable public applications. leverages the python library to search

Google for sites with the Google dork, such as:

The switch can be used to specify a domain and functions as the Google search operator:

The second enhancement focuses on randomizing the time between search queries. A minimum delay is specified using the

option and a jitter factor is used to add time on to the minimum delay number. A list of 50 jitter times is created

and one is randomly appended to the minimum delay time for each Google dork search.

# Create an array of jitter values to add to delay, favoring longer search times. self.jitter = numpy.random.uniform(low=self.delay, high=jitter * self.delay, size=(50,))

Latter in the script, a random time is selected from the jitter array and added to the delay.

pause_time = self.delay + random.choice(self.jitter)

Experiment with the values, but the defaults successfully worked without Google blocking my IP. Note that it could take

a few days (3 on average) to run so be sure you have the time.

To run it:

python3 pagodo.py -d example.com -g dorks.txt -l 50 -s -e 35.0 -j 1.1

Google Dorks

Contents

Google Dorks A frequently asked question to me, “Where should I start learning how to hack ?”. And every time, the first thing I want to answer is: “Why don’t you start by using Google ?”. Personally, Google is one of my best friends in Hacking, and I’m sure Google will be yours too after reading this article.

All you need to carry out to move further with “Google Dork”, is a computer, an internet connection, and knowledge of the appropriate search syntax. A number of examples are given down below and if you need more, you can visit Github, a large number (10.000) of Google Dork can be found here.

How it all started..

The concept of “Google Hacking” dates back to 2002 when Johnny Long began to collect interesting Google search queries that uncovered vulnerable systems and sensitive information, labeling them Google Dorks.

“In the years I’ve spent as a professional hacker, I’ve learned that the simplest approach is usually the best. As hackers, we tend to get down into the weeds, focusing on technology, not realizing there may be non-technical methods at our disposal that work as well or better than their high-tech counterparts. I always kept an eye out for the simplest solution to advanced challenges ~ Johnny Long 2011.

Происхождение йоркширского терьера

Yorkie — относительно новая порода собак, которая была разработана в Англии 19-го века в Йоркшире, где она получила свое название.

Порода была фактически доставлена в Йоркшир из Шотландии рабочими, прибывшими на мины и мельницы, которые привезли с собой множество пород шотландских терьеров.

Эти терьеры включали Клайдсдейл и Пейсли, скрещенные с меньшими терьерами, такими как Sky terrier и, возможно, Waterside Terrier.

Результатом стала маленькая, злющая собака, которая использовала для уловов крыс и других вредителей в шахтах и мельницах, но которые были также дружелюбны к людям.

Первоначальное имя Йорки было Сломанным шерстяным шотландским терьером.

В конце 1860-х годов порода стала определяться популярной собакой по имени Хаддерсфилд Бен-он выиграла более 70 шоу и более конкурсов и считается отцом современного Йорки.

В 1870 году порода получила название йоркширский терьер и была признана Британским кинологическим клубом в 1874 году.

За эти годы Йорки стал меньше и превратился в более домашнее животное, часто в качестве модного компаньона для дам высших слоев общества.

Йорки впервые появился в США в 1872 году и был признан АКС в 1885 году. Сегодня он является шестым по популярности собакой и самой популярной породой игрушек в США.

Из чего состоит Гугл Доркс ?

Эта поисковая техника была впервые “разработана” и предъявлена аудитории одним из самых знаменитых хакеров Джоном Лонгом (Johnny Long). Первый список и описание команд появилось на его сайте “Johnny I Hack Stuff”. Сайт уже давно не развивается, однако до сих пор содержит в себе базу данных взлома Google, как например, Google Hacking Database. База, начиная с 2006 года, изменилась немного, однако содержит в себе почти полностью готовые списки уязвимостей Гугл Доркс . Так что поиск с помощью набора операторов типа:

allintext: admin user password restricted list

приведёт пользователя прямиком на те страницы в сети, где эти слова видны поисковой системе, а значит и всем остальным. Если вы владелец сайта, то попробуйте сами пройти этот тест, набрав в Google

адрес_вашего_сайта: и подходящий оператор

Пополнить ваш личный список операторов поможет для новичков. Запаситесь словарём, русского там нет.

Откуда они берутся и что с ними делать? Начинающим ода…

Если дорки это связка “оператор поиска + подпись/печать используемого вами ПО”, то немало талантливых голов будет тратить время на поиск и формирование очередного списка дорков. От них не спастись – если они видны поисковику Google, они видны и настырным пользователям в интернете. И потому самого полного и нового списка дорков не существует в принципе. Их можно составлять самому с упором на поиск, например, документов на русском языке в любимом формате бухгалтеров и делопроизводителей – Exel-е. Да попробуйте прямо сейчас. Наберите в Google команду

filetype:xls пароли

Много увидите интересного. Скачали? Сохранили? Вы уже хакер. Главное, что вы должны увидеть – здесь нет никакого волшебства. Есть лишь невнимательность жертвы и настойчивость атакера.

И не стоит пристально изучать скачанные наспех список дорков. Часто они составляются ради самих списков людьми, которые и половину из них не отработали. Ничего полезного такие дорки могут в себе и не нести, внешне, однако, содержа упомянутые мной связки с операторами поиска и директорией ПО. Хакер, пусть даже и начинающий, начнёт с изучения теории УЯЗВИМОСТИ (в программе, базе данных, веб-приложении, сайтовом движке) и лишь потом с лёгкостью выцепляет в сети с помощью Гугл Доркс или дорков тот вид программ и сайтов, дыры в которых он уже знает. Для дилетанта же эти бесконечные списки дорков не скажут ничего. Разве бесхозные веб-камеры поковырять…

Самый простой вариант познакомиться со списком наиболее применяемых и популярных дорков это набрать в строке запрос по типу:

google dorks

и поисковик выдаст список форумов, блогов, сайтов, где обсуждается эта тема. Там кто во что горазд. Есть и официальный “репозиторий”, где информация о дорках, уязвимостях пополняется регулярно. Это Запаситесь словарём компьютерных терминов:

Успехов

Google is blocking me!

If you start getting HTTP 503 errors, Google has rightfully detected you as a bot and will block your IP for a set

period of time. The solution is to use proxychains and a bank of proxies to round robin the lookups.

Install proxychains4

apt install proxychains4 -y

vim /etc/proxychains4.conf

round_robin chain_len = 1 proxy_dns remote_dns_subnet 224 tcp_read_time_out 15000 tcp_connect_time_out 8000 socks4 127.0.0.1 9050 socks4 127.0.0.1 9051

Throw in front of the Python script and each lookup will go through a different proxy (and thus source

from a different IP). You could even tune down the delay time because you will be leveraging different proxy boxes.

proxychains4 python3 pagodo.py -g ALL_dorks.txt -s -e 17.0 -l 700 -j 1.1

Меры защиты от Google dorks

Существуют несколько способов для предотвращения индексации приватной информации:

- Аутентификация пользователя по паролю

- Ограничения на основе IP-адресов

- Шифрование конфиденциальных данных (ID, пароли, кредитные карты, номера телефонов, электронные письма и др.)

- Регулярное сканирование уязвимостей на веб-сайте

- Запуск GD на веб-ресурс, используя популярные запросы, размещенные на специальных сайтах

- При обнаружении уязвимого контента удалить его, отправив запрос в Google Search Console

- Блокировка приватных сведений с помощью файла robots.txt, расположенного в корневом каталоге веб-сайта

Примеры конфигураций файла robots.txt

Полное закрытие сайта от индексации; причем независимо от того, какой поисковый робот используется (символ «*» говорит об этом)

User-agent: * Disallow: /

Скрытие определенных каталогов (например, /admin)

User-agent: * Disallow: /admin/

Ограничение доступа к конкретным файлам

User-agent: * Disallow: /privatearea/file.htm

Дизайнерские собаки — споры

Одним из преимуществ покупки чистокровных собак является то, что они разводятся, чтобы соответствовать определенным стандартам с качествами и чертами, которые предсказуемы.

Поэтому потенциальные владельцы знают, что они получают относительно характера и характеристик, типа шерсти, необходимого ухода.

Кроме того, размер вашей собаки более предсказуем, а также их потребности в физических упражнениях.

Однако недостатком чистокровных собак является практика инбридинга, чтобы сохранить или подчеркнуть специфические особенности.

В результате некоторые породы стали более склонными к конкретным проблемам со здоровьем, чем другие.

Сторонники смешанных пород считают, что у их собак есть так называемая гибридная сила, что означает, что они считаются b>

И поэтому менее вероятно, чтобы наследовать генетические дефекты. Однако в настоящее время недостаточно доказательств, подтверждающих эту претензию.

На самом деле, если обе родительские породы собак имеют одни и те же генетические недостатки, их щенки с большей вероятностью имеют двойную дозу.

Дизайнерские собаки индивидуально разводят для получения определенных черт, часто для конкретной ниши владельцев собак.

Однако смешанные породы рискованны, потому что по сравнению с чистокровными, результат не гарантируется. Кроме того, гибридное потомство может наследовать больше черт от одной родительской породы, чем другая.

Хотя гибридные собаки продолжают расти в популярности, по-прежнему существует большая оппозиция к скрещиванию как с селекционерами, так и с общественностью.

Независимо от вашего предпочтения — чистокровный или дизайнер — все равно, чтобы селекционеры сначала позаботились о заботе и благополучии животного. Это можно сделать, соблюдая ответственные методы размножения.

Usage of dork-cli Google Dorking Tool

$ ./dork-cli.py -h

usage: dork-cli.py ]

]

Find dynamic pages via Google dorks.

positional arguments:

T additional search term

optional arguments:

-h, —help show this help message and exit

-e ENGINE, —engine ENGINE

Google custom search engine id (cx value)

-f , —filetypes

File extensions to return (if present but no

extensions specified, builtin dynamic list is used)

-k KEY, —key KEY Google API key

-m MAX_QUERIES, —max-queries MAX_QUERIES

Maximum number of queries to issue

-s SLEEP, —sleep SLEEP

Seconds to sleep before retry if daily API limit is

reached (0=disable)

|

1 |

$.dork-cli.py-h usagedork-cli.py-h-eENGINE-fFILETYPES-kKEY-mMAX_QUERIES -sSLEEP TT… Find dynamic pages via dorks. positional arguments Tadditional search term optional arguments -h,—help show thishelp message andexit -eENGINE,—engine ENGINE custom search engine id(cx value) -fFILETYPES,—filetypesFILETYPES File extensions toreturn(ifpresent but no extensions specified,builtin dynamic list isused) -kKEY,—key KEY API key -mMAX_QUERIES,—max-queries MAX_QUERIES Maximum number of queries toissue -sSLEEP,—sleep SLEEP Seconds tosleep before retry ifdaily API limit is reached(=disable) |

API Limitations For Google Dorks

The free Google API limits you to 100 searches per day, with a maximum of 10 results per search. This means if you configure dork-cli.py to return 100 results, it will issue 10 queries (1/10th of your daily limit) each time it is run. You have the option to pay for additional searches via the Google API console. At the time of writing, signing up for billing on the Google API site gets you $300 free to spend on API calls for 60 days.

You can also check out:

– snitch – Information Gathering Tool Via Dorks

– Goolag – GUI Tool for Google Hacking

You can download dork-cli Google Dorks Tool here:

Or read more here.

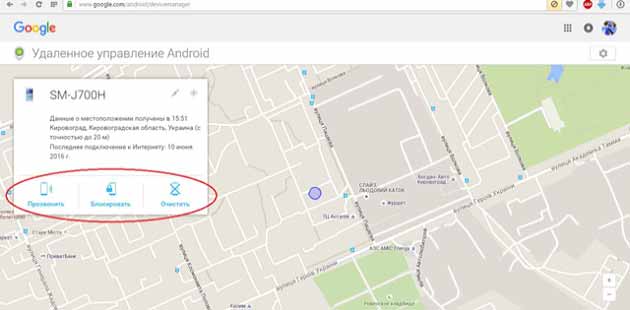

Резервные копии прекрасно индексируются

Найти их можно через гугл, достаточно указать лишь фрагмент URL “inurl:/wp-content/uploads” и тип файла – дамп базы данных “filetype:sql”.

Дальше видно всех:

Почти 16000 найденых вложений. И их количество постоянно пополняется.

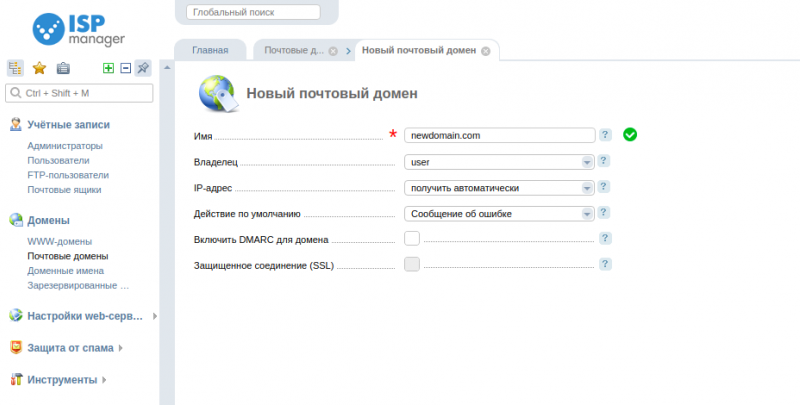

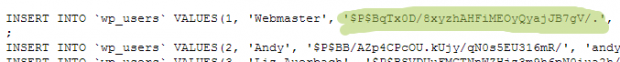

Открыв любой дамп мы увидим содержимое резервной копии. Никакого SQL-Injection не надо. Всё на ладони.

dump

dump

Да, пароли хранятся в виде хеша (говорил об этом в предыдущей статье), но хеш тоже можно расколоть. Ещё, кстати, может статься так, что в том же каталоге окажется архив с сайтом, где можно найти wp-config.php, содержащий соль, с помощью которой создан хеш. А так же пароль доступа к базе данных.

Забавно, но некоторые сервера отдают и файлы *.inc (для инклудинга в скрипты).

“mysql_connect filetype:inc” запрос выдаст те фрагменты, где есть подключение к БД. Кстати, там весьма часто попадаются логин и пароль для коннекта. И не везде localhost.

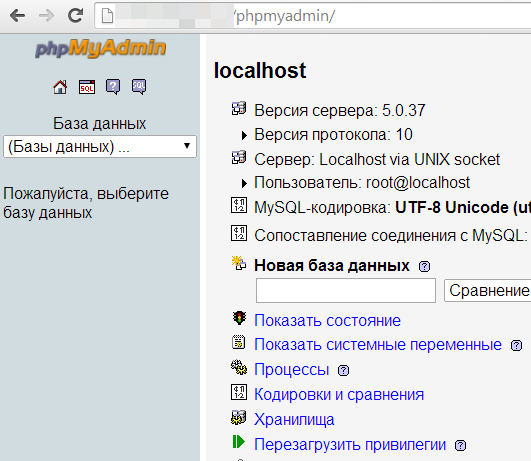

Как-то раз при помощи Google я вообще напал на открытый PMA c 43 базами данных:

pma

pma

Оказалось – крупное государственное министерство транспорта (не Россия, слава богу). На ломаном английском кое-как попытался объяснить им о проблеме. Посмотрим, что из этого получится.

mail

mail

Ссылки и дополнительная литература

Priester WA. 1976. Собачье заболевание межпозвонковых дисков. Появление по возрасту, породам и полу среди 8 117 случаев. Theriogenology.

Kimmel SE, Waddell LS и Michel KE. 2000. Гипомагнезия и гипокальциемия, связанные с протеинотерапией энтеропатии у йоркширских терьеров: пять случаев (1992-1998). Журнал Американской ветеринарной медицинской ассоциации.

Ljunggren G. 1967. Болезнь Legg-Perthes на собаке. Acta Ортопедия Скандинавица.

Николас Ф.В., Арнотт Э.Р., МакГриви П.Д. 2016. Гибридная сила у собак?

Calboli FCF et al. 2008. Структура населения и инбридинг из родословного анализа чистокровных собак. Генетика.

Гугл Доркс – это список страниц или частей записей, которые владельцы сайтов “забыли” спрятать от глаз посетителей.

Хакеры с удовольствием используют возможность использовать операторы в связке, сужая поиск настолько, что практически моментально попадают в “нужное место”. Нужное место существует практически на любом сайте с сети, спрятанное от глаз простых пользователей, оно порой всё-таки находится на поверхности по вине нерадивого админа и может быть доступно моментально после верно составленного запроса хакера. И публикация и использование работающих и актуальных сочетаний операторов в интернет получило название Гугл Доркс .

Так что, если вы собираетесь постичь основы хакерского искусства, то первое, на чём можно остановиться и нужно, это Гугл Доркс . Ну, а если вы владелец сайта, и на вашем сайте пауком Google обнаружены такие уязвимости, то у меня для вас очень плохие новости. Google указывает хакеру прямо на вас, точнее, ваш веб сайт. Более того, хакер уже знает, как и с помощью чего к вашему сайту подобраться.

Темперамент и поведение Дорки

Такса может быть небольшой, но имеет большую индивидуальность, и они часто внимание искатели с упрямой жилкой! Они любят общение и нелюбовь к тому, чтобы оставаться наедине в течение длительного времени. Таксы очень защищают свои игрушки и пространство и могут легко укусить маленького ребенка, если это усугубляется

Таксы очень защищают свои игрушки и пространство и могут легко укусить маленького ребенка, если это усугубляется.

Из-за их охотничьих инстинктов их нельзя оставлять в покое на заднем дворе, так как они могут начать рыть.

Йорки — собака, которая дружелюбна и ласкова и всегда ищет приключения.

Но, как и такса, им не нравится оставаться наедине в течение длительного времени, и это может привести к деструктивному поведению.

Они ладят с другими домашними животными, но из-за их хрупкой структуры и их неприязнь к дразнить, они не идеальны для семей с маленькими детьми, поскольку они могут хватать.

И Йорки, и Такса умны, но бросают вызов дому и являются известными бархами, которые с подозрением относятся к незнакомцам.

Как гибрид, темперамент Дорки трудно предсказать. Тем не менее, большинство из них нежны и ласковы, любят быть вокруг людей и очень умны.

Часто они присоединяются к одному человеку. Они также любят прижиматься и очень рады быть рядом с другими домашними животными и детьми.

Дорки очень откинуты и любят сон часами, особенно под кроватями! И, как оба родителя, они бдительны и хорошо лают!

Где найти Гугл Дорки

Самые интересные дорки — свежие, а самые свежие — те, которые пентестер нашел сам. Правда, если слишком увлечетесь экспериментами, вас забанят в Google… до ввода капчи.

Если не хватает фантазии, можно попробовать найти свежие дорки в сети. Лучший сайт для поиска дорков — это Exploit-DB.

Онлайн-сервис Exploit-DB — это некоммерческий проект Offensive Security. Если кто не в курсе, данная компания занимается обучением в области информационной безопасности, а также предоставляет услуги пентеста (тестирования на проникновение).

База данных Exploit-DB насчитывает огромное количество дорков и уязвимостей. Для поиска дорков зайдите на сайт и перейдите на вкладку «Google Hacking Database».

База обновляется ежедневно. На верху вы можете найти последние добавления. С левой стороны дата добавления дорка, название и категория.

В нижней части вы найдете дорки отсортированные по категориям.

Еще один неплохой сайт — это . Там зачастую можно найти интересные, новые дорки, которые не всегда попадают на Exploit-DB.

Где найти Гугл Дорки

Самые интересные дорки — свежие, а самые свежие — те, которые пентестер нашел сам. Правда, если слишком увлечетесь экспериментами, вас забанят в Google… до ввода капчи.

Если не хватает фантазии, можно попробовать найти свежие дорки в сети. Лучший сайт для поиска дорков — это Exploit-DB.

Онлайн-сервис Exploit-DB — это некоммерческий проект Offensive Security. Если кто не в курсе, данная компания занимается обучением в области информационной безопасности, а также предоставляет услуги пентеста (тестирования на проникновение).

База данных Exploit-DB насчитывает огромное количество дорков и уязвимостей. Для поиска дорков зайдите на сайт exploit-db.com и перейдите на вкладку «Google Hacking Database».

База обновляется ежедневно. На верху вы можете найти последние добавления. С левой стороны дата добавления дорка, название и категория.

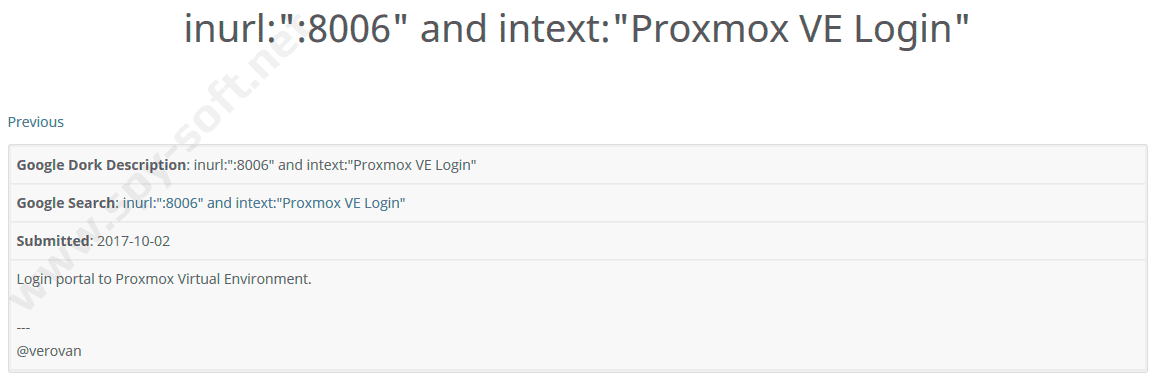

Сайт Exploit-DB

Сайт Exploit-DB

В нижней части вы найдете дорки отсортированные по категориям.

Сайт Exploit-DB

Сайт Exploit-DB

Этот дорк ищет страницы авторизации Proxmox Virtual Environment (Proxmox VE). Нажимая на ссылку попадаем в выдачу Google.

Сайт Exploit-DB

Еще один неплохой сайт — это google-dorking.com. Там зачастую можно найти интересные, новые дорки, которые не всегда попадают на Exploit-DB.

Usage

$ ./dork-cli.py -h

usage: dork-cli.py ]

]

Find dynamic pages via Google dorks.

positional arguments:

T additional search term

optional arguments:

-h, --help show this help message and exit

-e ENGINE, --engine ENGINE

Google custom search engine id (cx value)

-f , --filetypes

File extensions to return (if present but no

extensions specified, builtin dynamic list is used)

-k KEY, --key KEY Google API key

-m MAX_QUERIES, --max-queries MAX_QUERIES

Maximum number of queries to issue

-s SLEEP, --sleep SLEEP

Seconds to sleep before retry if daily API limit is

reached (0=disable)

examples:

NOTE: including -f/—filetypes without an argument, e.g. followed by —, defaults to filtering by a builtin list of dynamic file extensions.

$ ./dork-cli.py inurl:login https://www.example.com/usher/Login.aspx https://www.example.com/login/ http://www.example.com/rooms/index.php?option=com_user&view=login&Itemid=8 http://www.example.com/index.php?cmd=login

$ ./dork-cli.py --filetypes -- inurl:id http://www.example.com/its/sla/sla.php?id=1617 http://www.example.com/bbucks/index.php?site=5&scode=0&id=720 http://www.example.com/directory/details.aspx?id=33 http://www.example.com/SitePages/VOIP%20ID.aspx http://www.example.com/personnel_ext.php?id=44 http://www.example.com/its/alerts/event.php?id=7220

$ ./dork-cli.py --filetypes=php,aspx intitle:login inurl:admin https://www.example.com/users/lab/admin/portal.php https://www.example.com/admin/start/login.aspx?ReturnUrl=%2Fadmin%2Fscheduling%2Faudit%2Fdefault.aspx http://www.example.com/admin/admin.php

What data can we find using google dorks?

- Username and passwords

- Admin login pages

- Sensitive documents

- Govt/military data

- Email lists

- Bank account details

- Vulnerable websites

- So much more …

Google Dorks is a search that uses one or more of these advanced techniques to reveal something interesting. Something important to keep in mind, the web can be crawled by anyone. Google automatically indexes a website, and unless sensitive information is explicitly blocked from indexing (nofollow, robots.txt), all of the content can be searched via Dorks or advanced search operators.

Most of the time, users might post the link, not realizing what they’ve shared. This information will be exposed to the “referrer” header. Consider a web page: “wp-content/uploads/private””, if the browser needs to make a request to another domain to render this web page (for instance, to download an image), a header will be included: “Referer: http://yourdomain.com/wp-content/uploads/private“.