Тип шифрования wifi

Содержание:

- Which option is the most secured, TKIP or CCMP?

- Шифрование

- WPA-конфигурация

- Требования к аппаратному обеспечению

- Типы WPA

- Общие вопросы

- Что значат WEP, WPA и WPA2 – что использовать

- Аутентификация пользователей

- WPA и TKIP замедлят ваш Wi-Fi

- Шифрование WiFi данных и типы аутентификации

- Уязвимости

- История протоколов безопасности

- Использование WEP/WPA/WPA2 на стороне клиента

- Шифрование роутера: методы и их характеристики

- Резюме файла WPA

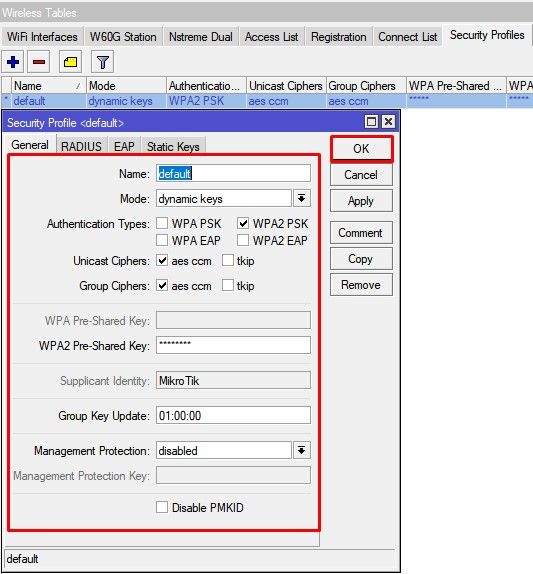

Which option is the most secured, TKIP or CCMP?

While you view Wi-Fi networks on Acrylic Wi-Fi, you will find that many of them support both WPA and WPA2 security, and each one of these authentication mechanisms can support either TKIP or CCMP.

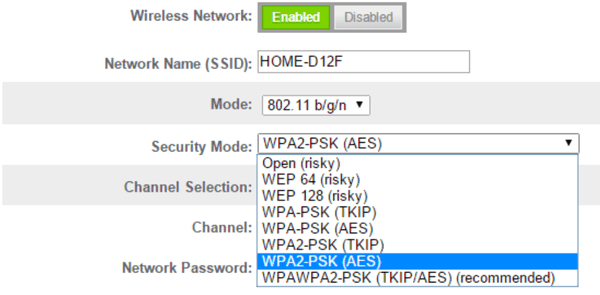

Although not recommended by the network standard, TKIP is used with WPA2 PSK for compatibility with older devices. In this case, you should disable WPA security on your Wi-Fi network, leaving WPA2 security enabled.

You should also disable TKIP, leaving only the CCMP options. Wi-Fi networks using only the WPA2-CCMP mechanism are the most secured.

If you would like to know more about Wi-Fi network security, go to, Is a Wi-Fi WPA network secured?

Шифрование

Даже не принимая во внимание тот факт что WEP, предшественник WPA, не обладает какими-либо механизмами аутентификации пользователей как таковыми, его ненадёжность состоит, прежде всего, в криптографической слабости алгоритма шифрования. Ключевая проблема WEP заключается в использовании слишком похожих ключей для различных пакетов данных.. TKIP, MIC и 802.1X (части уравнения WPA) усилили шифрование передаваемых данных в сетях, использующих WPA.

TKIP, MIC и 802.1X (части уравнения WPA) усилили шифрование передаваемых данных в сетях, использующих WPA.

TKIP отвечает за увеличение размера ключа с 40 до 128 бит, а также за замену одного статического ключа WEP ключами, которые автоматически генерируются и рассылаются сервером аутентификации. Кроме того, в TKIP используется специальная иерархия ключей и методология управления ключами, которая убирает излишнюю предсказуемость, которая использовалась для несанкционированного снятия защиты WEP ключей.

Сервер аутентификации, после получения сертификата от пользователя, использует 802.1X для генерации уникального базового ключа для сеанса связи. TKIP осуществляет передачу сгенерированного ключа пользователю и точке доступа, после чего выстраивает иерархию ключей плюс систему управления. Для этого используется двусторонний ключ для динамической генерации ключей шифрования данных, которые в свою очередь используются для шифрования каждого пакета данных. Подобная иерархия ключей TKIP заменяет один ключ WEP (статический) на 500 миллиардов возможных ключей, которые будут использованы для шифрования данного пакета данных.

Другим важным механизмом является проверка целостности сообщений (Message Integrity Check, MIC). Её используют для предотвращения перехвата пакетов данных, содержание которых может быть изменено, а модифицированный пакет вновь передан по сети. MIC построена на основе мощной математической функции, которая применяется на стороне отправителя и получателя, после чего сравнивается результат. Если проверка показывает на несовпадение результатов вычислений, данные считаются ложными и пакет отбрасывается.

При этом механизмы шифрования, которые используются для WPA и WPA-PSK, являются идентичными. Единственное отличие WPA-PSK состоит в том, что аутентификация производится с использованием пароля, а не по сертификату пользователя.

WPA-конфигурация

В отличие от 64 и 128-битных ключей WEP, ключи WPA используют 256-битные ключи. Его наиболее распространенная конфигурация называется WPA-PSK или WiFi Protected Access Pre-Shared Key. Между тем, одним из обновлений, предоставленных в WPA, было включение проверки целостности сообщений. Определяет, перехватил ли кто-либо пакеты во время их передачи с точки доступа на клиента.

Другой частью продвижения в WPA является Протокол целостности временных ключей (Temporal Key Integrity Protocol, TKIP). Это более безопасно, чем система фиксированных ключей WEP, так как она использует систему для каждого пакета. С другой стороны, Advanced Encryption Standard или AES устарел TKIP. В основном это использовалось для защиты секретных данных правительства США.

Требования к аппаратному обеспечению

Использование WPA в значительной степени повлияло на уровень безопасности сетевых соединений. Как и WEP, предшественнику WPA, он нуждается в физическом оборудовании для макияжа сети и может использоваться наряду с любыми сетями 802.11b, а также любыми сетями 802.11g. К ним относятся карты беспроводного сетевого интерфейса (Wireless Network Interface Cards (Wireless NIC)) и точка беспроводного доступа (AP/WAP или маршрутизатор с поддержкой Wi-Fi).

Функция беспроводной сетевой карты Wireless NIC заключается в подключении отдельных систем к сети. AP/WAP, с другой стороны, используется для создания инфраструктурных соединений. Кроме того, реализация WPA на плате должна поддерживаться на уровне драйвера сетевого адаптера. Драйверы могут добавлять и/или расширять поддержку WPA с помощью данного адаптера вместе с прошивкой.

Типы WPA

Существует два типа WPA, которые подходят для разных пользователей. Это WPA-Personal и WPA-Enterprise.

WPA-Personal

Этот тип в основном используется для использования в небольших офисах и для личного пользования в домашних условиях. Для этого не требуется сервер аутентификации. Для всех подключенных беспроводных устройств используется 256-битный ключ аутентификации.

WPA-Enterprise

Как следует из названия, он в основном используется в крупном бизнесе. Сервер аутентификации Remote Authentication Dial-in User Service (RADIUS) применяется для автоматической генерации ключей и аутентификации.

Общие вопросы

Такие устройства, как ноутбуки, планшеты, смартфоны и компьютеры, активно обмениваются информацией через Интернет. К ним относятся потоковое вещание в режиме онлайн, обмен данными и файлами через сети WiFi. Для обеспечения безопасности таких обменов используются протоколы безопасности, такие как WEP, WPA и WPA2. В данном случае эти протоколы безопасности находятся в процессе разработки, и WPA2 не освобождается от проблем, с которыми сталкивается большинство протоколов безопасности. Некоторые из этих проблем легко исправить и решить, ниже перечислены различные проблемы и способы их решения.

Водители

Взаимодействие компьютеров через определенный аппаратный компонент осуществляется с помощью драйверов аппаратного обеспечения. Эти водители должны быть в курсе последних событий, чтобы они могли работать нормально. Старое оборудование все еще может быть модернизировано в зависимости от года выпуска. Обновления WPA2 также обеспечивают поддержку внутренних и внешних беспроводных карт, которые не имели к ним доступа. Для подключения к защищенной WPA2 беспроводной сети необходимо установить соответствующий драйвер.

Аппаратные средства

Если сетевая карта несовместима с WPA2 или не имеет обновлений драйверов, решение заключается в покупке нового беспроводного адаптера. Съемные PCI беспроводные карты в основном используются настольными компьютерами. Встроенные беспроводные адаптеры наиболее часто встречаются на ноутбуках. Хотя встроенный адаптер уже имеется, USB-порт все равно можно использовать, подключив адаптер беспроводной сети USB.

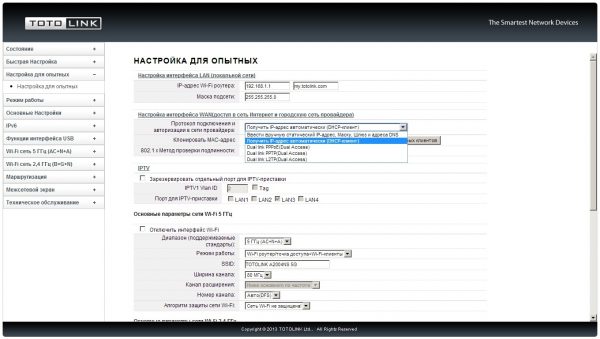

Настройки маршрутизатора

Если предыдущие решения не работают, изменение настроек маршрутизатора может решить проблему. Чтобы изменить настройки, обратитесь к руководству по эксплуатации маршрутизатора. Чтобы полностью проверить, является ли WPA2 проблемой отсутствия подключения, пользователь должен полностью отключить защиту беспроводной сети маршрутизатора. Восстановите безопасность беспроводной сети сразу же после тестирования. Это необходимо для того, чтобы никто не имел доступа к вашей сети. Большинство маршрутизаторов поддерживают автоматическое соединение между WPA и WPA2 совместимыми устройствами.

Что значат WEP, WPA и WPA2 – что использовать

Эти протоколы беспроводного шифрования были созданы Wi-Fi Alliance, ассоциацией сотен компаний в отрасли беспроводных технологий. Первым протоколом, созданным группой, был WEP (Wired Equivalent Privacy), введенный в конце 1990-х годов.

WEP, однако, имел серьезные недостатки безопасности и был заменен WPA (Wi-Fi Protected Access). Несмотря на простоту взлома, WEP-соединения всё ещё широко используются и могут давать ложное чувство безопасности многим людям, которые «защищают» свои сети с помощью WEP.

Причина, по которой WEP по-прежнему используется, либо потому, что сетевой администратор не изменил настройки безопасности на беспроводных маршрутизаторах, либо потому, что устройство устарело и поэтому не поддерживает более новые методы шифрования, такие как WPA.

Так же, как WPA заменил WEP, WPA2 заменил WPA в качестве более современного и надежного протокола безопасности. WPA2 реализует новейшие стандарты безопасности, в том числе шифрование данных государственного уровня. С 2006 года все сертифицированные продукты Wi-Fi должны использовать безопасность WPA2.

Если вы ищете новую беспроводную карту или устройство, убедитесь, что оно помечено как Wi-Fi CERTIFIED, что знать, что оно соответствует последнему стандарту безопасности. Для существующих подключений убедитесь, что ваша беспроводная сеть использует протокол WPA2, особенно при передаче конфиденциальной личной или деловой информации.

Аутентификация пользователей

Wi-Fi Alliance даёт следующую формулу для определения сути WPA:

WPA = 802.1X + EAP + TKIP + MIC

Видно, что WPA, по сути, является суммой нескольких технологий.

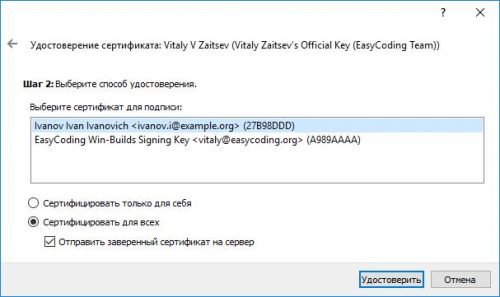

Как упомянуто выше, в стандарте WPA используется Расширяемый протокол аутентификации (EAP) как основа для механизма аутентификации пользователей. Непременным условием аутентификации является предъявление пользователем свидетельства (иначе называют мандатом), подтверждающего его право на доступ в сеть. Для этого права пользователь проходит проверку по специальной базе зарегистрированных пользователей. Без аутентификации работа в сети для пользователя будет запрещена. База зарегистрированных пользователей и система проверки в больших сетях, как правило, расположены на специальном сервере (чаще всего RADIUS).

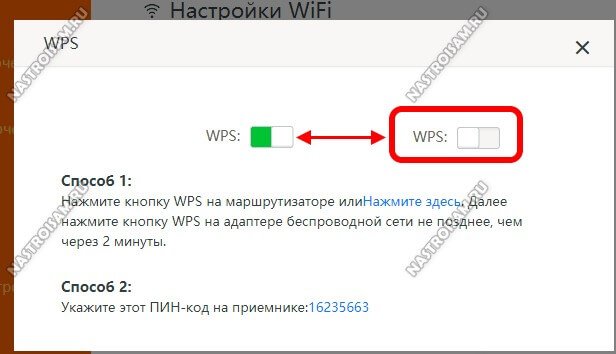

Следует отметить, что WPA имеет упрощённый режим. Он получил название Pre-Shared Key (WPA-PSK). При применении режима PSK необходимо ввести один пароль для каждого отдельного узла беспроводной сети (беспроводные маршрутизаторы, точки доступа, мосты, клиентские адаптеры). Если пароли совпадают с записями в базе, пользователь получит разрешение на доступ в сеть.

WPA и TKIP замедлят ваш Wi-Fi

Параметры совместимости WPA и TKIP также могут замедлить работу вашей сети Wi-Fi. Многие современные маршрутизаторы Wi-Fi, поддерживающие 802.11n и более новые, более быстрые стандарты, будут замедляться до 54 Мбит/с, если вы включите WPA или TKIP. Они делают это, чтобы гарантировать совместимость со старыми устройствами.

Для сравнения, даже 802.11n поддерживает до 300 Мбит/с, если вы используете WPA2 с AES. Теоретически 802.11ac предлагает максимальную скорость 3,46 Гбит/с при оптимальных условиях (считайте: идеальных).

На большинстве маршрутизаторов, которые мы видели, параметры, как правило, включают WEP, WPA (TKIP) и WPA2 (AES) – с возможностью совместимости с WPA (TKIP) + WPA2 (AES). Если ваш маршрутизатор предлагает WPA2 в вариантах TKIP или AES, выберите AES. Почти все ваши устройства будут работать с ним, и это быстрее и безопаснее.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

- WEP

- WPA

- WPA2

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Уязвимости

6 ноября 2008 года на конференции PacSec был представлен способ, позволяющий взломать ключ TKIP, используемый в WPA, за 12—15 минут. Этот метод позволяет прочитать данные, передаваемые от точки доступа клиентской машине, а также передавать поддельную информацию на клиентскую машину. Данные, передаваемые от клиента к маршрутизатору, пока прочитать не удалось. Ещё одним условием успешной атаки было включение QoS на маршрутизаторе.

В 2009 году сотрудниками университета Хиросимы и университета Кобе, Тосихиру Оигаси и Масакату Мории был разработан и успешно реализован на практике новый метод атаки, который позволяет взломать любое WPA соединение без ограничений, причём, в лучшем случае, время взлома составляет 1 минуту.

Соединения WPA, использующие более защищённый стандарт шифрования ключа AES, а также WPA2-соединения, не подвержены этим атакам.

23 июля 2010 года была опубликована информация об уязвимости Hole196 в протоколе WPA2. Используя эту уязвимость, авторизовавшийся в сети пользователь может расшифровывать данные других пользователей, используя свой закрытый ключ. Никакого взлома ключей или брут-форса не требуется.

Тем не менее, до 2017 года основными методами взлома WPA2 PSK являлись атака по словарю и брутфорс. Для этого в режиме мониторинга беспроводной карты сканируется эфир и записываются необходимые пакеты. Далее проводится деавторизация клиента для захвата начального обмена пакетами — «» (англ. handshake), либо нужно ждать пока клиент совершит подключение. После этого уже нет необходимости находиться недалеко от атакуемой точки доступа. Атака проводится офлайн с помощью специальной программы и файла с хэндшейком.

В октябре 2017 году была опубликована атака переустановки ключа на WPA2, названная KRACK, которая позволяет сбросить nonce, при использовании AES-CCMP воспроизводить ранее отправленные пакеты и расшифровывать их, при использовании режимов WPA TKIP и GCMP — расшифровывать и внедрять пакеты в соединение.

История протоколов безопасности

Безопасность беспроводной сети менялась с течением времени, чтобы стать более надежной, но при этом и более простой с точки зрения ее настройки. С момента появления Wi-Fi мы прошли путь от протокола WEP к протоколу WPA3. Давайте вспомним историю развития этих протоколов безопасности.

Wired Equivalent Privacy (WEP)

Первый протокол безопасности был назван Wired Equivalent Privacy или WEP. Этот протокол оставался стандартом безопасности с 1999 по 2004 год. Хотя эта версия протокола была создана для защиты, тем не менее, она имела достаточно посредственный уровень безопасности и была сложна в настройке.

В то время импорт криптографических технологий был ограничен, а это означало, что многие производители могли использовать только 64-битное шифрование. Это очень низкое битовое шифрование по сравнению с 128-битными или 256-битными опциями, доступными сегодня. В конечном счете, протокол WEP не стали развивать дальше.

Системы, которые все еще используют WEP, не являются безопасными. Если у вас есть система с WEP, ее следует обновить или заменить. При подключении к Wi-Fi, если в заведении используется протокол WEP, то ваша Интернет-активность не будет безопасной.

WiFi Protected Access (WPA)

Для улучшения функций WEP в 2003 году был создан протокол Wi-Fi Protected Access или WPA. Этот улучшенный протокол по-прежнему имел относительно низкую безопасность, но его легче было настроить. WPA, в отличие от WEP, использует протокол Temporary Key Integrity Protocol (TKIP) для более безопасного шифрования.

Поскольку Wi-Fi Alliance сделал переход с WEP на более продвинутый протокол WPA, они должны были сохранить некоторые элементы WEP, чтобы старые устройства все еще были совместимы. К сожалению, это означает, что такие уязвимости как функция настройки WiFi Protected, которую можно взломать относительно легко, все еще присутствуют в обновленной версии WPA.

WiFi Protected Access 2 (WPA2)

Годом позже, в 2004 году, стала доступна новая версия протокола Wi-Fi Protected Access 2. WPA2 обладает более высоким уровнем безопасности, а также он проще настраивается по сравнению с предыдущими версиями. Основное отличие в WPA2 заключается в том, что он использует улучшенный стандарт шифрования Advanced Encryption Standard (AES) вместо TKIP. AES способен защищать сверхсекретную правительственную информацию, поэтому это хороший вариант для обеспечения безопасности WiFi дома или в компании.

Единственная заметная уязвимость WPA2 заключается в том, что как только кто-то получает доступ к сети, он может атаковать другие устройства, подключенные к этой сети. Это может стать проблемой в том случае, если у компании есть внутренняя угроза, например, несчастный сотрудник, который способен взломать другие устройства в сети компании (или предоставить для этих целей свое устройства хакерам-профессионалам).

WiFi Protected Access 3 (WPA3)

По мере выявления уязвимостей вносятся соответствующие изменения и улучшения. В 2018 году Wi-Fi Alliance представил новый протокол WPA3. Как ожидается, эта новая версия будет иметь «новые функции для упрощения безопасности Wi-Fi, обеспечения более надежной аутентификации и повышения криптографической устойчивости для высокочувствительных данных». Новая версия WPA3 все еще внедряется, поэтому оборудование, сертифицированное для поддержки WPA3, пока не является доступным для большинства людей.

Использование WEP/WPA/WPA2 на стороне клиента

Когда вы впервые пытаетесь установить соединение с беспроводной сетью с поддержкой безопасности – будь то ваш ноутбуку, настольный компьютер, смартфон и т.д. – вам будет предложено ввести правильный ключ безопасности или фразу-пароль, чтобы получить доступ к сеть.

Этот пароль является кодом WEP/WPA/WPA2, который администратор маршрутизатора ввел в маршрутизатор при настройке безопасности сети. Если вы подключаетесь к бизнес-сети, он, скорее всего, предоставляется сетевым администратором.

В отличие от точки зрения администратора, настраивающего маршрутизатор на использование определенного протокола безопасности, вы, как пользователь, не можете ничего изменить в методе обеспечения безопасности. Когда вы вводите пароль для сети Wi-Fi, вы получаете доступ, используя любой уже активированный протокол.

По этой причине вы должны принять к сведению настройки безопасности сети после подключения, чтобы понять, что безопасно и небезопасно делать в этой конкретной сети.

Шифрование роутера: методы и их характеристики

Шифрование — это алгоритм скремблирования (scramble — шифровать, перемешивать) передаваемых данных, изменение и генерация ключа шифрования

Для оборудования wifi были разработаны различные типы шифрования, дающие возможность защищать сеть от взлома, а данные от общего доступа.

На сегодняшний день выделяются несколько вариантов шифрования. Рассмотрим каждый из них подробнее.

Выделяются и являются самыми распространенными следующие типы:

- OPEN;

- WEP;

- WPA, WPA2;

- WPS.

Первый тип, именуемый не иначе, как OPEN, все требуемую для познания информацию содержит в названии. Зашифровать данные или защитить сетевое оборудование такой режим не позволит, потому как точка доступа будет являться при условии выбора такого типа постоянно открытой и доступной для всех устройств, которыми она будет обнаружена. Минусы и уязвимости такого типа «шифрования» очевидны.

WEP

Второй тип, он же WEP, уходит корнями в 90-е годы прошлого века, являясь родоначальником всех последующих типов шифрования. Wep шифрование сегодня – слабейший из всех существующих вариантов организации защиты. Большинство современных роутеров, создаваемых специалистами и учитывающих интересы конфиденциальности пользователей, не поддерживают шифрование wep.

Среди минусов, вопреки факту наличия хоть какой-то защиты (в сравнении с OPEN), выделяется ненадежность: она обусловлена кратковременной защитой, которая активируется на определенные интервалы времени. По истечении этого промежутка, пароль к вашей сети можно будет легко подобрать, а ключ wep будет взломан за время до 1 минуты. Это обусловлено битностью wep ключа, которая составляет в зависимости от характеристик сетевого оборудования от 40 до 100 бит.

Уязвимость wep ключа заключается в факте передачи частей пароля в совокупности с пакетами данных. Перехват пакетов для специалиста – хакера или взломщика – задача, легкая для осуществления

Важно понимать и тот факт, что современные программные средства способны перехватывать пакеты данных и созданы специально для этого

Таким образом, шифрование wep – самый ненадежный способ защиты вашей сети и сетевого оборудования.

WPA, WPA2

Такие разновидности – самые современные и совершенными с точки зрения организации зашиты на данный момент. Аналогов им не существует. Возможность задать любую удобную пользователю длину и цифробуквенную комбинацию wpa ключа довольно затрудняет жизнь желающим несанкционированно воспользоваться конкретной сетью или перехватить данные этой сети.

Данные стандарты поддерживают различные алгоритмы шифрования, которые могут передаваться после взаимодействия протоколов TKIP и AES. Тип шифрования aes является более совершенным протоколом, чем tkip, и большинством современных роутеров поддерживается и активно используется.

Шифрование wpa или wpa2 – предпочтительный тип как для домашнего использования, так и для корпоративного. Последний дает возможность применения двух режимов аутентификации: проверка паролей для доступа определенных пользователей к общей сети осуществляется, в зависимости от заданных настроек, по режиму PSK или Enterprise.

PSK предполагает доступ к сетевому оборудованию и ресурсам интернета при использовании единого пароля, который требуется ввести при подключении к роутеру. Это предпочтительный вариант для домашней сети, подключение которой осуществляется в рамках небольших площадей определенными устройствами, например: мобильным, персональным компьютером и ноутбуком.

Для компаний, имеющих солидные штаты сотрудников, PSK является недостаточно удобным режимом аутентификации, потому был разработан второй режим – Enterprise. Его использование дает возможность применения множества ключей, который будут храниться на особом выделенном сервере.

Резюме файла WPA

У нас есть один существующие программные обеспечения, связанные с файлами WPA (как правило это программное обеспечение от Swiftpage, Inc., известное как Swiftpage Act), и их можно отнести к категории основных типов файлов один. Традиционно эти файлы имеют формат ACT Word Processing Document .

Большинство файлов WPA относится к Text Files.

Расширение файла WPA можно просмотреть с помощью Windows. Они поддерживаются в основном настольными компьютерами и некоторыми мобильными платформами.

Рейтинг популярности файлов WPA составляет «Низкий». Это означает, что они не часто встречаются на большинстве устройств.