Что такое хэширование и для чего оно нужно

Содержание:

- QuickHash

- Теоретическое обоснование[править]

- HashTab – что это за программа, где скачать Хеш Таб для Windows, что такое hashtab shell extension для проверки хеш сумм, официальный сайт

- 3.6. Нахождение коллизий для 9,5-раундовой функции сжатия ГОСТ Р

- 5. Мультиколлизии хэш-функции ГОСТ Р

- Особенности N-Hash

- Hashtab что это за программа?

- Как создать MD5-хеш файлов с помощью MD5Checker?

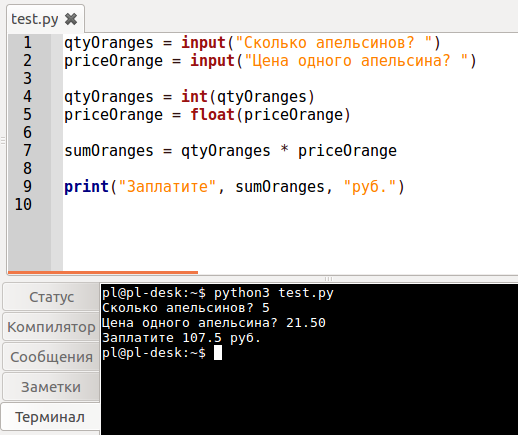

QuickHash

QuickHash — это генератор хэшей с открытым исходным кодом для Windows, macOS и Linux. Это также одна из наиболее полнофункциональных систем создания хэшей и проверки их правильности в этом списке.

Хотя количество хэшей, которые вы можете использовать, небольшое, просто MD5, SHA1, SHA256, SHA512, и xxHash64, но Quick Hash имеет массу дополнительных функций.

QuickHash может хэшировать целую папку, сравнивать два отдельных файла, сравнивать целые каталоги или диск целиком. Конечно, последнее занимает значительное количество времени в связи с размерами, но возможность его использования очень приятно видеть.

Скачать: QuickHash для Windows | macOS | Linux (Debian)

Теоретическое обоснование[править]

| Теорема: |

| Если ключей сохраняются в хеш-таблице размером c использованием хеш-функции , случайно выбранной из универсального множества хеш-функций, то математическое ожидание числа коллизий не превышает . |

| Доказательство: |

|

Всего имеется пар ключей, которые могут вызвать коллизию. Если хеш-функция выбрана случайным образом из универсального семейства хеш-функций , то для каждой пары вероятность возникновения коллизии равна . Пусть — случайная величина, которая подсчитывает количество коллизий. Если , то математическое ожидание числа коллизий равно |

Это является очень хорошим результатом, если хотя бы вспомнить на примере о том, что вероятность коллизий растет крайне быстро по сравнению с размером хеш-таблицы.

| Теорема: |

| Если мы сохраняем ключей в хеш-таблице размеров c использованием хеш-функции , выбираемой случайным образом из универсального множества хеш-функций, то , где — количество ключей, хешированных в ячейку . |

| Доказательство: |

|

Первый переход в равенстве мы совершили благодаря формуле . Далее мы воспользовались свойствами математического ожидания, в частности — линейности. Очевидно, что — просто общее количество коллизий, поэтому по свойству универсального хеширования математическое ожидание значения этой суммы не превышает А так как , то , ч.т.д. |

Теперь выведем 2 следствия из этой теоремы.

| Теорема: |

| Если мы сохраняем ключей в хеш-таблице размером с использованием хеш-функции , выбираемой случайным образом из универсального множества хеш-функций, и устанавливаем размер каждой вторичной хеш-таблицы равным , то математическое ожидание количества необходимой для вторичных хеш-таблиц в схеме идеального хеширования памяти не превышает . |

| Доказательство: |

|

Поскольку для , согласно предыдущей теореме: , ч.т.д. |

| Теорема: |

| Если мы сохраняем ключей в хеш-таблице размером с использованием хеш-функции , выбираемой случайным образом из универсального множества хеш-функций, и устанавливаем размер каждой вторичной хеш-таблицы равным , то вероятность того, что общее количество необходимой для вторичных хеш-таблиц памяти не менее , меньше чем . |

| Доказательство: |

|

Применим неравенство Маркова Пусть и . Тогда , ч.т.д. |

HashTab – что это за программа, где скачать Хеш Таб для Windows, что такое hashtab shell extension для проверки хеш сумм, официальный сайт

Когда файл нельзя передать с диска на флешку или наоборот, когда вылетают ошибки при передаче, тогда нужно узнать контрольные суммы файла. Необходимо провести проверку на подлинность и целостность информации. В этом отлично помогает утилита HashTab (hashtab shell extension).

Что это за программа HashTab

Скачать HashTab можно на официальном сайте.

А вот ее особенности:

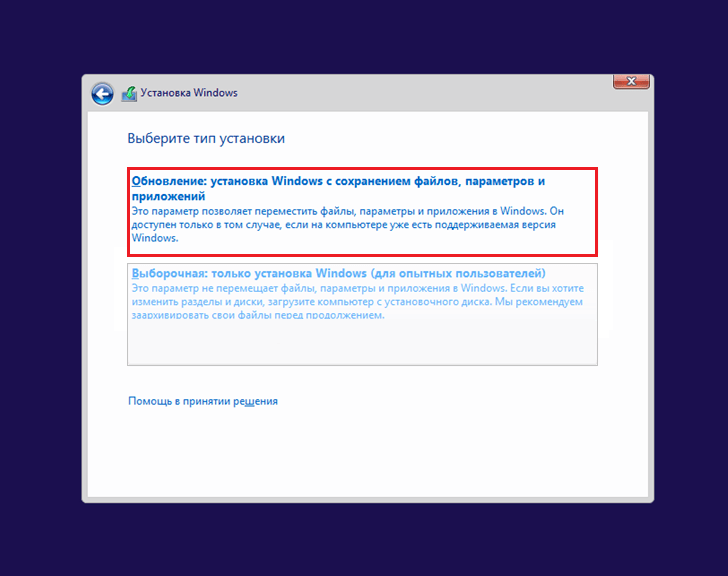

- работает с операционными системами (ОС), начиная с XP и заканчивая Windows 10. Для более поздних Windows лучше всего скачивать версию 6.0.0.28. В то время как пятая предназначена для XP. Утилита встраивается в ОС. Ее не нужно включать и настраивать;

- работает и с операционной системой Mac. В этой системе она функционирует отдельно, как плагин;

- является расширением проводника Explorer;

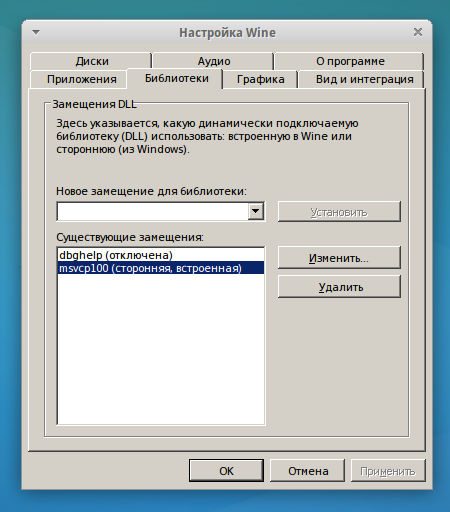

- в нее интегрированы библиотеки DLL формата для того, чтобы можно было сортировать значения хеша и выбрать нужный;

- имеет множество алгоритмов кэширования.

Увидеть, как она работает можно в свойствах элемента. Свойства приобретают расширенный вид и выглядят вот так:

Зачем и когда используют программу

По сути Хеш Таб помогает продвинутым пользователям решать сиюминутные проблемы, возникшие с данными, скачанными с неофициальных источников. Ключевой задачей утилиты является поиск зараженных различными вирусами, поврежденных файлов.

Приложение рассчитывает хеш-суммы, может найти уникальный идентификатор файлов, независимо от назначенного пользователем имени.

Последняя версия утилиты работает с файлами, скачанными с торрентов. С ее помощью сравнивают суммы двух одинаковых пакетов информации.

Работать с утилитой легко.

Как работать с программой

Для начала работы с Хэш Таб, рекомендуется скачать приложение и установить его на компьютер. Затем сделать следующие шаги:

- Кликнуть правой кнопкой по элементу и нажать на пункт «Свойства».

- Зайти во вкладку «хеш-суммы».

- После того, как пройдет вычисление всех необходимых данных, на экране в этой вкладке пользователь увидит хеш SHA-1 и MD5.

- Кликнуть по пункту «Значение», чтобы скопировать их. Это нужно для сверки данного элемента с тем, который лежит в сети.

- Теперь необходимо зайти на страницу, где лежит информация, которая необходима для сравнения.

- Скопировать оттуда SHA-1 и вставить его в поле вкладки «Значение» над кнопкой «Сравнить».

- Появление красного креста означает, что файл поврежден или изменен. Если горит зеленая галочка – значит он целый и одинаковый.

- Для проверки хеш сумм файлов с одинаковыми именами следует перетащить нужный документ в открытую вкладку первого.

- Когда закончатся вычисления появится снова обозначение в виде красного креста или зеленой галки. Зеленая галка говорит о том, что оба пакета данных одинаковы.

Эффективная оптимизация компьютера с Advansed SystemCare 11

Проблема несовместимости может лежать не только в повреждении, заражении вирусами, файлы могут быть просто недокачанными. Поэтому рекомендуется скачать еще раз и убедиться, что он скачан полностью, после чего провести сравнение хеш-сумм.

Недостатки приложения

Недостатков у программы всего три:

- Не может сравнивать большой объем данных за один раз.

- Нет форума. Негде найти справочную документацию. Над этой функцией разработчики приложения работают.

- Нет пользовательского интерфейса для переключения языковых библиотек.

Почему Hashtab не работает

Hashtab может не показывать некоторые алгоритмы значения хешей. Это происходит потому, что в новых версиях утилиты разработчики сделали подключение языковых библиотек отдельно.

Для того, чтобы включить компоненты необходимо сделать следующее:

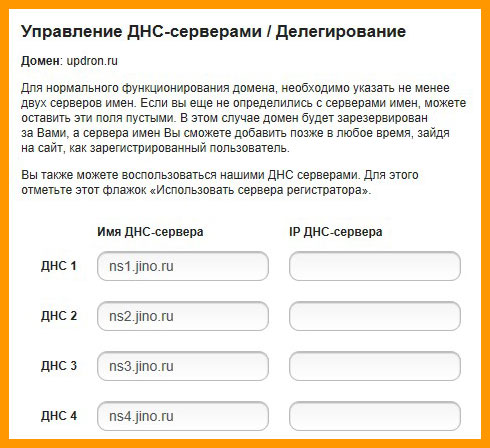

- Зайти в реестр по данному пути: HKCU\Software\Hashtab\Settings\LanguageModule.

- Изменить язык на English.dll, как показано на рисунке.

Другой причиной почему пользователь не видит хеш суммы в файле может быть несовместимость утилиты с Windows. Чтобы решить эту проблему рекомендуется скачать приложение с официального источника.

Следует сказать, что для пользователей Windows утилита . А вот для пользователей операционной системы Mac за нее надо будет отдать около двух долларов.

3.6. Нахождение коллизий для 9,5-раундовой функции сжатия ГОСТ Р

19264Рис. 6. Схематичное изображение атаки для 9,5-раундовой функции сжатия ГОСТ Р

3.6.1. Внешняя фаза

R3R8-56R2R9R1R10-112112mR10P112+641766464+17624016128176128

5. Мультиколлизии хэш-функции ГОСТ Р

kknn/2kn(k-1)/kttn/2tB1B1*B2B2*BtBt*tb1b2btbiBiBi*Рис. 7. Схема 2t-коллизии Жуа. 2t сообщений имеют вид (b1, b2,…, bt), где bi – один из двух блоков Bi и Bi*ktht

- Пусть h будет начальным значением IV алгоритма ГОСТ Р.

- Для i от 1 до t выполняем:

- Поиск таких Bi и Bi*, для которых gN(hi-1, Bi) = gN(hi-1, Bi*), где Bi и Bi* имеют форму 0256 || {0, 1}256. Поскольку всего существует 2256 сообщений такого вида, мы предполагаем найти коллизию с помощью обобщенного парадокса дней рождений .

- Составление результирующих 2t сообщений в форме (b1,…, bt), где bi – это один из двух блоков: Bi или Bi*.

tkktNkkРис. 8. Схематическое изображение конструирования k коллизий для ГОСТ Р256256b1b2bt2tkt256tt256kk

- X. Wang, H. Yu, How to Break MD5 and Other Hash Functions, in: Advances in Cryptology–EUROCRYPT 2005, Springer, 2005, pp. 19–35.

- X. Wang, Y. L. Yin, H. Yu, Finding Collisions in the Full SHA-1, in: Advances in Cryptology–CRYPTO 2005, Springer, 2005, pp. 17–36.

- V. Dolmatov, Gost R 34.11-94: Hash function algorithm.

- P. Barreto, V. Rijmen, The Whirlpool Hashing Function, in: First open NESSIE Workshop, Leuven, Belgium, Vol. 13, 2000, p. 14.

- F. Mendel, C. Rechberger, M. Schläffer, S. S. Thomsen, The Rebound Attack: Cryptanalysis of Reduced Whirlpool and Grøstl, in: Fast Software Encryption, Springer, 2009, pp. 260–276.

- M. Lamberger, F. Mendel, C. Rechberger, V. Rijmen, M. Schläffer, Rebound Distinguishers: Results on the Full Whirlpool Compression Function, in: Advances in Cryptology–ASIACRYPT 2009, Springer, 2009, pp. 126–143.

- H. Gilbert, T. Peyrin, Super-sbox Cryptanalysis: Improved Attacks for AES-like Permutations, in: Fast Software Encryption, Springer, 2010, pp. 365–383.

- O. Dunkelman, N. Keller, A. Shamir, Improved Single-Key Attacks on 8-Round AES-192 and AES-256, in: Advances in Cryptology-ASIACRYPT 2010, Springer, 2010, pp. 158–176.

- F. Mendel, T. Peyrin, C. Rechberger, M. Schläffer, Improved Cryptanalysis of the Reduced Grøstl Compression Function, Echo Permutation and AES Block Cipher, in: Selected Areas in Cryptography, Springer, 2009, pp. 16–35.

- D. Khovratovich, I. Nikolić, C. Rechberger, Rotational Rebound Attacks on Reduced Skein, in: Advances in Cryptology-ASIACRYPT 2010, Springer, 2010, pp. 1–19.

- A. Duc, J. Guo, T. Peyrin, L. Wei, Unaligned Rebound Attack: Application to Keccak, in: Fast Software Encryption, Springer, 2012, pp. 402–421.

- A. Joux, Multicollisions in Iterated Hash Functions: Application to Cascaded Constructions, in: Advances in Cryptology–CRYPTO 2004, Springer, 2004, pp. 306–316.

- D. Wagner, A Generalized Birthday Problem, in: Advances in Cryptology–CRYPTO 2002, Springer, 2002, pp. 288–304.

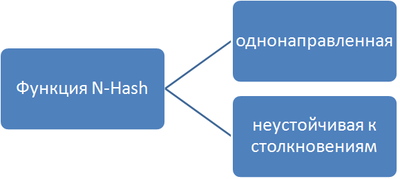

Особенности N-Hash

Однонаправленность

Определение: Пусть M{\displaystyle M} — сообщение некоторой длины.

Функция H{\displaystyle H} называется однонаправленной, если из равенства h=H(M){\displaystyle h=H(M)}

легко:

найти хеш-код h{\displaystyle h}, зная сообщение M{\displaystyle M}

очень трудоёмко:

- найти сообщение M{\displaystyle M} по известному хеш-коду h{\displaystyle h} (т. е. если хеш-код пароля стал известен хакеру, то пароль он по нему не найдет);

- найти отличное от M{\displaystyle M} сообщение M′{\displaystyle M’}, такое что их хеш-коды H(M′)=H(M){\displaystyle H(M’)=H(M)} совпадают.

Проще определение можно записать так:

Однонаправленность — это «отпечаток пальца»:

- Если дан конкретный человек, то можно взять у него отпечаток пальца;

- Невозможно найти человека по отпечатку его пальца (если нет базы данных с отпечатками пальцев всех людей, а её нет);

- Невозможно найти второго человека с таким же как у другого отпечатком пальца.

Однонаправленность решает очень важную проблему. Рассмотрим её на примере.

Алиса и Боб традиционно обозначают субъектов передачи информации.

- Примеры

- Допустим, Алиса подписала контракт M{\displaystyle M} с известным Алисе и Бобу хеш-кодом h=H(M){\displaystyle h=H(M)}. Если бы H{\displaystyle H} была неоднонаправленная, то Боб мог бы найти такой другой контракт M′{\displaystyle M’}, что H(M′)=H(M){\displaystyle H(M’)=H(M)} и, значит, смог бы утверждать, что Алиса подписала M′{\displaystyle M’}.

- Допустим, Алиса имеет один и тот же отпечаток пальца h с каким-нибудь преступником, тогда Боб смог бы утверждать, что этот преступник — Алиса.

Устойчивость к столкновениям

Чтобы предотвратить возможность Алисы использовать метод «дней рождения» для обмана Боба, очень удобно ввести ещё более сильное условие, чем условие однонаправленности.

H такова, что трудно найти сообщения M{\displaystyle M} и M′{\displaystyle M’}, такие что их хеш-коды H(M)=H(M′){\displaystyle H(M)=H(M’)} совпадают. То есть невозможно найти двух человек с одинаковыми отпечатками пальцев.

Данное условие называется устойчивостью к столкновениям и для хеш-функции N-Hash оно не выполняется.

По причине неустойчивости к столкновениям Алиса может обмануть Боба таким образом (метод «дней рождения»):

- Алиса пишет две версии контракта: одна из них выгодна для Боба, а другая нет;

- Внося небольшие изменения в каждый контракт (например, пробел заменяет на два пробела), она добьется того, что версий контрактов будет достаточно много для подбора M{\displaystyle M} и M′{\displaystyle M’}, для которых совпадают хеш-коды (версия M{\displaystyle M} выгодна Бобу, а M′{\displaystyle M’} — нет) (если в контракте 34 строки, то, внося или не внося изменения в каждую из строк, легко получить 234{\displaystyle 2^{34}} версий контрактов);

- Теперь Алиса сможет доказать, что Боб подписал M′{\displaystyle M’}.

Для того, чтобы избежать подобной проблемы, достаточно вносить косметические изменения в подписываемый контракт. И хотя это действие никак не изменяет хеш-функцию H, а, значит, никак не влияет на её устойчивость к столкновениям, но человек этим действием получит новую версию контракта, хеш-код которого не совпадает с хеш-кодом версии контракта злоумышленника. То есть, если Боб в 5-й строке поставит в каком-нибудь месте запятую, или поставит две точки вместо одной, то Алиса не сможет доказать, что он подписал другой контракт (так как его хеш-код уже не совпадает с хеш-кодом контракта Алисы).

Можно рассмотреть жизненный пример: когда нотариус ставит печать в подписываемый контракт, он вносит туда косметические изменения.

Hashtab что это за программа?

Целью Hashtab является поиск и выявление некорректно работающих системных файлов

, также, по пути, утилита запускает цикл проверки правильности установленных файлов. В частности, это нужно для проверки скачанных образов и больших файлов. Программа запускает проверку контрольной суммы для того, чтобы пользователь был уверен, что скачал файл полностью, не потеряв ни одного байта. Такая проверка позволяет устранить появление ошибок из-за того, что файл в итоге оказался битый. Hashtab поддерживает множество алгоритмов суммы:

- CRC (проверяет целостность данных);

- MD5 (создает «отпечатки» для последующей их проверки);

- SHA1 (генерирует 160-битное хеш-значение, которое также называется дайджестом сообщения);

- SHA2 (создает «отпечатки» различной длины и генерирует хеш-код);

- Whirlpool (код хеширования, который явно имеет более красочное название — «воронка», нежели чем, остальные языки написания кода. Whirlpool осуществляет хеширование входного сообщения).

Использование этих и других алгоритмов позволяет Hashtab выделяться из ряда схожих программ и быть одной из лучших в своем роде.

Особенности работы с утилитой

Hashtab работает с разными видами файлов

, даже с теми, которые вы скачали с торрент-источника. Пользователь имеет возможность выбрать любой алгоритм для того, чтобы проверить файл. Это можно с легкостью сделать в панели настроек. Hаshtab способен сравнить несколько файлов с одинаковым названием для сравнения их хеш-сумм. Однако утилита не может вычислять значения одновременно для нескольких файлов. К сожалению, Hashtab пока что не имеет сервисной информации, но разработчики находятся в процессе решения этой проблемы. Можно отслеживать всю информацию по этой программе на ее официальном сайте.

На каких платформах работает Hashtab?

Утилита поддерживается несколькими операционными системами, такими как Mac и Windows

. На платформе Linuex Hashtab работать пока не может. В систему Windows утилита интегрируется и устанавливается в проводнике, а в яблочной системе она действует как отдельный плагин. Язык по умолчанию для Hashtab будет языком системы, но его всегда легко заменить в панели языковой панели самой программы.

Как пользоваться программой?

Скачать утилиту лучше всего с официального сайта разработчика, чтобы избежать вирусов. На компьютере она появится как отдельный установочный контейнер с расширением «.exe». В комплекте при скачивании присутствует программа русификации, что очень удобно, для тех, кто не владеет английским языком.

Как только, утилита установлена можно сразу же начать проверку всего диска. Если вы используете Windows, то достаточно будет просто щелчком правой кнопки мыши

вызывать панель «Свойства». В этой панели сразу будет указан параметр контрольных сумм.

Пользователь увидит сразу множество показателей. В том случае, если они не похожи то,легко понять, что файл либо заражен вредоносным программным обеспечением, либо поврежден. В таком случае в меню утилиты необходимо вызвать специальную панель, в которой будут указаны все значения выбранного пользователем файла. Показатели можно сортировать для упрощения выбора. В Hashtab существует библиотека расширений DLL

. В поле этой библиотеки можно поместить текст хеш-значений для их сравнения и проверки.Программа сама укажет на несовпадения и несоответствия.

Почему Hashtab не устанавливается?

Существует несколько способов установки программы Hashtab:

- Возможно, программа не работает из-за того, что ваша операционная система не поддерживается этой утилитой. В таком случае можно скачать Virtual Box и установить туда ту платформу, на которой Hashtab будет работать.

- Еще, возможно, что установочный файл просто некорректно скачался и проблему можно решить просто скачав его еще раз. Также стоит попробовать просто перезагрузить компьютер и запустить установочный файл еще раз.

Теперь вопрос о том, что такое Hashtab должен отпасть сам собой. Ведь теперь вы знаете, что это очень полезная утилита

, позволяющая пользователю обезопасить себя от вирусов и вредоносного программного обеспечения, но также эта утилита позволяет осуществлять проверку целостности файлов, что существенно облегчит жизнь каждого геймера, да и простого человека, которому приходится скачивать большие образы.

На этой страничке предоставлена информация о HashTab. Что это за программа, ее назначение и возможности будут оговорены в рамках данной статьи.

Как создать MD5-хеш файлов с помощью MD5Checker?

Несмотря на то, что MD5-алгоритм доступен во многих файл-менеджерах и утилитах, не всеми из них удобно пользоваться. Часть программ не умеют проверять хэши для группы файлов. Другая часть программ хоть и делает это, но не выводит в удобном виде отчет о результатах проверки — приходится вручную прокручивать весь список файлов для выявления сообщений об ошибках.

Единственная максимально удобная программа для работы с MD5 — это приложение MD5Checker. Скачать программу можно с официального сайта. Несмотря на то, что программа имеет англоязычный интерфейс, пользоваться ей достаточно просто.

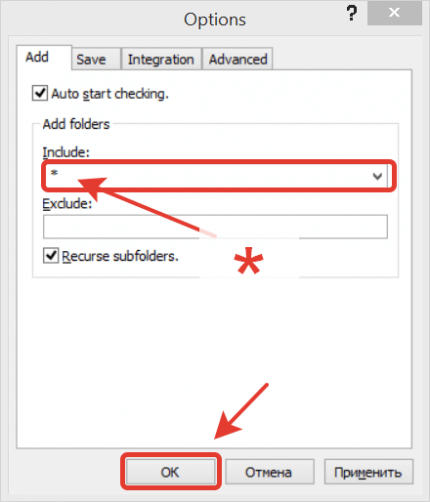

Программа по умолчанию настроена на хеширование программных файлов, архивов и ISO-образов. Поэтому если Вы хотите пользоваться этим приложением допустим для музыки и видео, то необходимо для начала поменять одну единственную настройку — указать маску для файлов, с которыми будет работать программа. Для этого нужно зайти в пункт меню «Tools / Options» и в поле «Include» указать символ * (что означает «все файлы»).

После этого можно пользоваться программой в обычном режиме — теперь будут сканироваться все до единого файлы во всех подпапках.

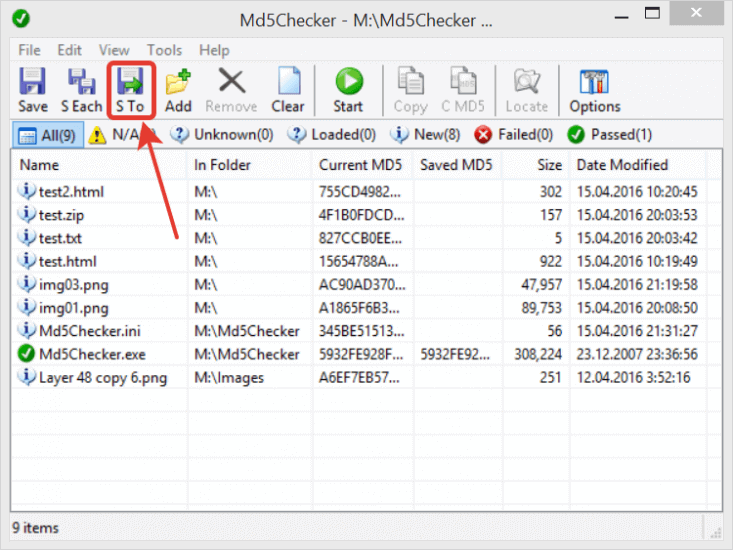

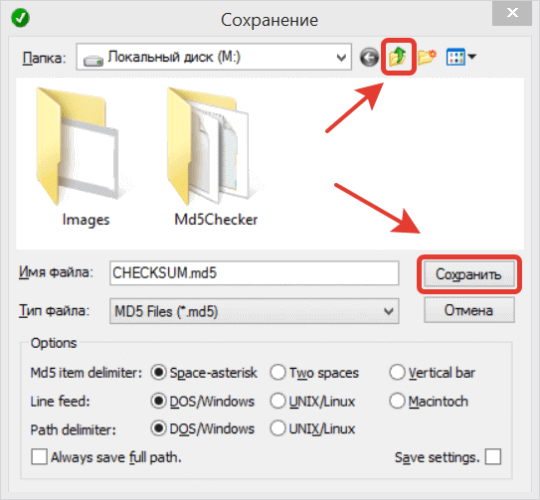

Для создания MD5-хеша нужно перетащить выбранные файлы из папки в окно программы — и программа автоматически начнет вычислять MD5-суммы для всех выбранных файлов и всех файлов в подпапках (удовлетворяющих заданной нами маске). Посчитанные суммы будут отображены в столбце «Current MD5» («Текущая MD5»). Теперь остается только сохранить полученные значения в файл, нажав кнопку «S To» («Сохранить в»).

При этом важно отметить, что если сохранить MD5-файл в папке, в которой находятся все выбранные нами файлы и подпапки, то будут сохранены относительные пути к ним. Это позволит в будущем проверять контрольную сумму даже если перенести файлы в другое месторасположение

Поэтому перед сохранением файла имеет смысл перейти в корень папки, нажав соответствующую кнопку.

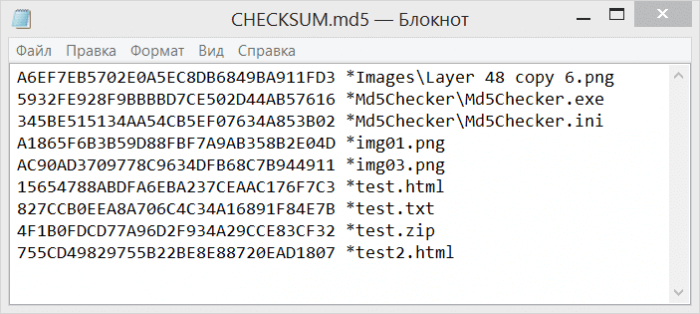

Если открыть полученный файл в блокноте, то можно увидеть, что информация хранится в нем в виде обычного текста.

При этом можно убедиться, что пути к файлам сохранены относительные, т.е. не содержат буквы диска, на котором расположены. Такой MD5-файл можно хранить в папке вместе с файлами, и в будущем на любом компьютере проверять целостность файлов этой папки.