Удалить win64:adware-gen [adw] (инструкция)

Содержание:

- Types of adware

- Инструкции по удалению руководство Win32:Malware-gen

- Примеры программ

- How do I get spyware?

- All about adware

- How to prevent the spread of adware

- How to know if you have adware?

- Что такое рекламное ПО (Adware)?

- Шаг 4: Эффективный способ рискованные расширения, надстройки, плагины из Internet Explorer

- What is adware?

- Access your website securely from any location

- Delete Win32:Adware-gen [adw] from you computer

- Эта статья может помочь вам удалить вирус Win32:Malware-gen. Шаг за шагом удаления работает для каждой версии Microsoft Windows.

- History of spyware

- Как обезопасить ПК от вирусов?

- Как защититься от Adware-программ

- Шаг 6: удалять FileTour Adware из редактора реестра

- Шаг третий: Очистка реестра

Types of adware

For all the ways adware tries to dig into your PC or other device, most adware strategies qualify as browser

hijackers. These interlopers specialize in modifying Internet browser settings without the user’s knowledge

or consent. Typically, hijackers change the homepage and default search settings. You’re happily surfing

along when suddenly the ads start pummeling you. You might naturally assume that the ads originate from the site

you’re visiting, but they aren’t. But since they appear in the form of pop-ups or pop-unders, they seem

that they are embedded in the site itself.

Once again, there are adware programs that change your start page, your search engine, or even fiddle with the

shortcuts on your computer that open your browsers. There is also, of course, different adware for different

devices and operating systems. So you might have to cope with mobile/Android adware, Mac adware, or Windows adware.

Инструкции по удалению руководство Win32:Malware-gen

Win32:Malware-gen инфекции специально разработаны чтобы заработать деньги для своих создателей так или иначе. Специалисты из различных антивирусных компаний как Bitdefender, Kaspersky, Нортон, Avast, ESET, и т.д. советуют не безвредный вирус.

Если вы выполните точно ниже вы должны иметь возможность удалить Win32:Malware-gen инфекции. Пожалуйста выполните процедуры, описанные в точном порядке. Попробуйте распечатать это руководство или другой компьютер в вашем распоряжении. Вам не понадобится компакт-диски или USB палочки.

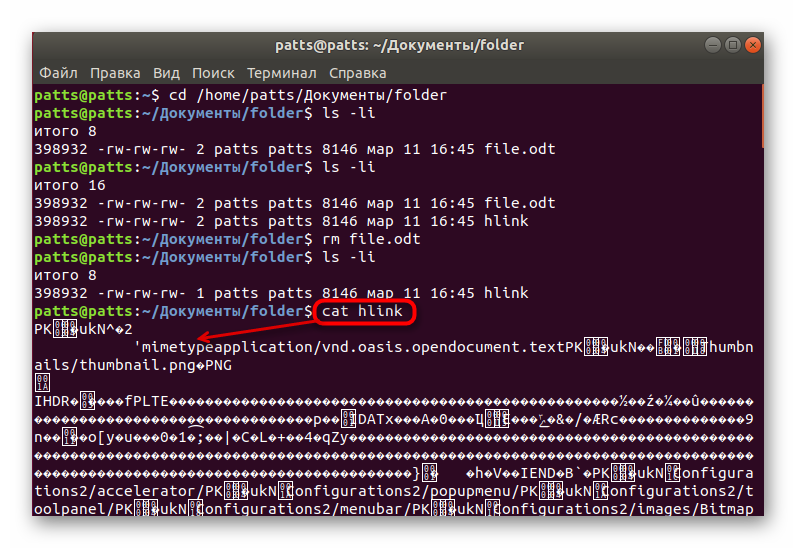

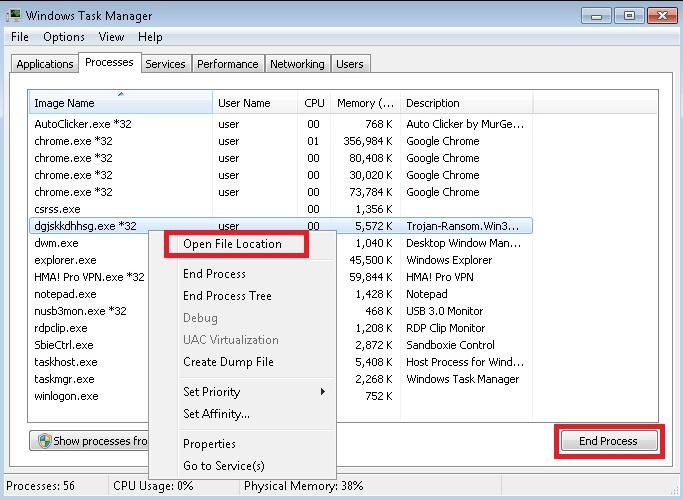

Шаг 1: Отслеживать вниз Win32:Malware-gen Похожие процессы в памяти компьютера

- Откройте диспетчер задач, одновременно нажав клавиши CTRL + SHIFT + ESC

- Внимательно изучите все процессы и прекратить те подозрительные.

Запишите расположение файла для дальнейшего использования.

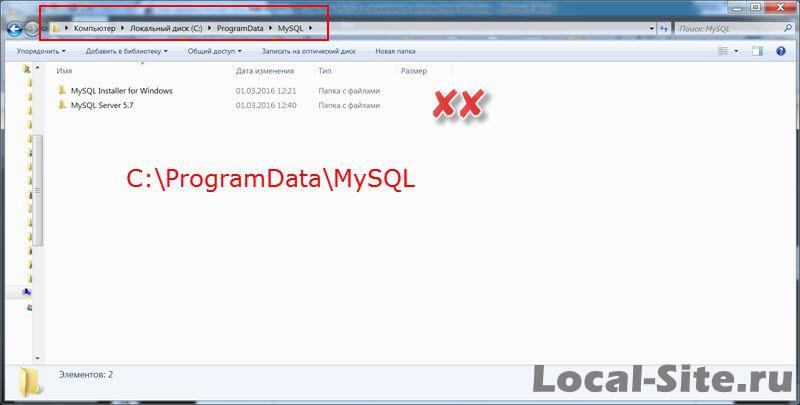

Шаг 2: Найдите Win32:Malware-gen автозагрузки

Выявить скрытые файлы

- Откройте любую папку

- Щелкните дальше «Организовать» кнопку

- Выберите «Папки и параметры поиска»

- Выберите вкладку «Вид»

- Выберите параметр «Показывать скрытые файлы и папки»

- Снимите флажок «Скрывать защищенные файлы операционной системы»

- Нажмите кнопку «Применить» и «ОК»

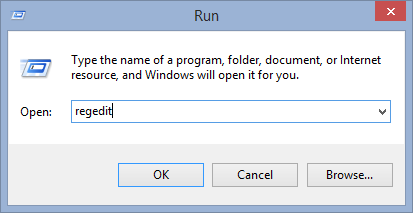

Очистить Win32:Malware-gen вирус из реестра windows

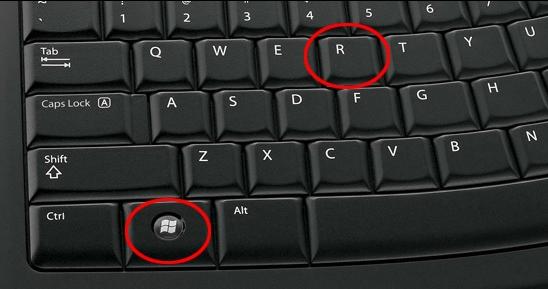

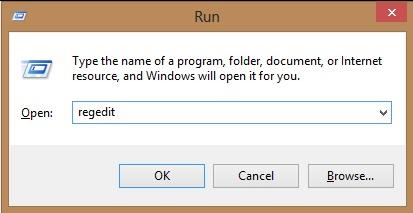

После загрузки операционной системы нажмите одновременно Кнопку Windows Logo и R ключ.

Откроется диалоговое окно. Введите «Regedit»

Предупреждение! Будьте очень осторожны, когда Редактирование реестра Microsoft Windows , как это может сделать сломанной системы.

В зависимости от вашей ОС (x86 или x64) перейти к:

или

или

и удалить отображаемое имя:

Затем откройте ваш проводник и перейдите к: %appdata% папки и удалить вредоносный исполняемый файл.

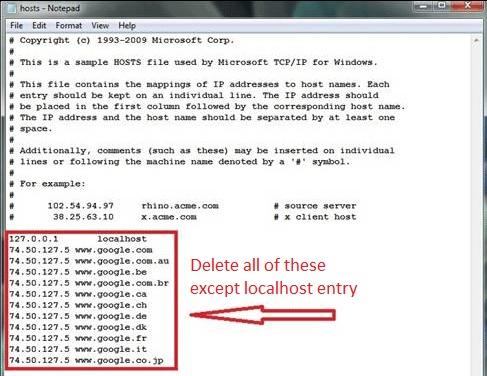

Очистите ваш файл HOSTS, чтобы избежать нежелательных браузера Перенаправление

Перейдите к %windir% /system32/ Drivers/ etc/ хост

Если вы взломали, там будет иностранных IPs адреса подключен к вам в нижней. Взгляните ниже:

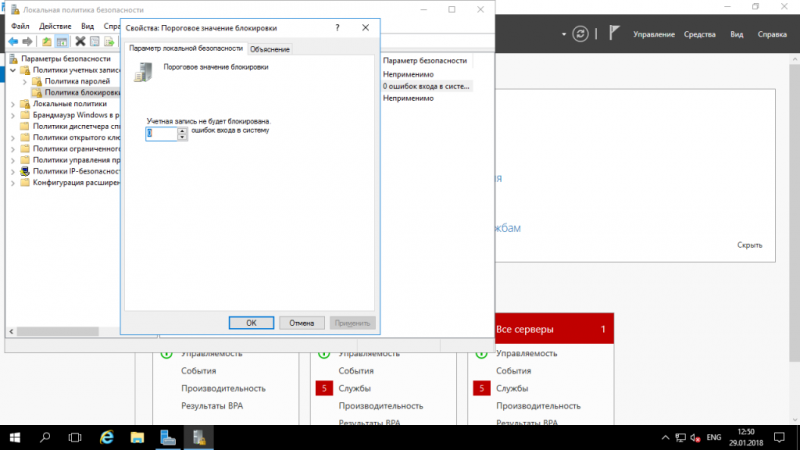

Шаг 4: Отменить возможные урон, наносимый Win32:Malware-gen

Этот вирус может изменить ваши настройки DNS.

Внимание! это может привести к поломке вашего Интернет-соединения. Прежде чем изменять настройки DNS, чтобы использовать Google общественной DNS для Win32:Malware-gen, не забудьте записать текущего адреса серверов на кусок бумаги

Чтобы исправить ущерб, причиненный вирусом необходимо выполнить следующие действия.

- Нажмите кнопку Пуск , чтобы открыть меню Пуск, в поле поиска введите Панель управления и выберите пункт Панель управления, в результатах отображаются выше.

- перейти к сети и Интернету

- Затем, сети и совместного центра

- Выберите изменение параметров адаптера

- Щелкните правой кнопкой мыши активное Подключение к Интернету и выберите пункт свойства. На вкладке сеть , найти Протокол Интернета версии 4 (TCP/ IPv4)

. Щелкните левой кнопкой мыши на нем и выберите команду Свойства. Оба варианта должно быть автоматическим! По умолчанию он должен быть задан для «получить IP-адрес автоматически» и второй «получить DNS адрес сервера автоматически!» Если они являются не просто изменить их, однако, если вы являетесь частью доменной сети следует связаться с вашего Домена Administrator, чтобы задать эти параметры, в противном случае Подключение к Интернету будет перерыв!

Проверьте ваши запланированные задачи, чтобы убедиться, что вирус не загружать себя.

Примеры программ

Примером программы adware может служить официальный клиент ICQ, Skype или медиаконвертер MediaCoder, официальная сборка которого содержит многочисленные рекламные баннеры.

Movieland — служба скачивания видео, которая была предметом тысяч жалоб за постоянную назойливую демонстрацию всплывающих окон и требований оплаты. Федеральная комиссия по торговле США собрала материалы дела по поводу жалоб на Movieland и 11 других ответчиков, обвиняемых в создании национальной схемы по использованию обмана и принуждения для взимания платежей с клиентов. Сторона обвинения утверждала, что программа «неоднократно открывает несоразмерные рекламные окна, которые не могут быть закрыты или минимизированы, сопровождаемые музыкой, звучащей около 1 минуты, и требует платежа в сумме 29,95 долларов для прекращения показа всплывающих окон, а также требует, чтобы клиенты, подписавшиеся на трёхдневную бесплатную пробную версию, но не успевшие аннулировать членство до истечения пробного периода, также платили».

Реклама в установщиках

Отдельным подвидом adware являются установщики программ (как правило, бесплатных), в которых, помимо основной программы, находятся различные дополнительные. Это могут быть расширения для браузеров, смена поисковой страницы, антивирусы, отдельные браузеры, другие программы. Как правило, разработчики дают возможность отказаться от предложения, но в большинстве случаев пользователю нужно быть постоянно начеку, чтобы не установить дополнительное, ненужное в данные момент, ПО.

How do I get spyware?

Spyware can infect your system in the same ways as any other form of malware. Here are a few of spyware’s main techniques to infect your PC or mobile device.

- Security vulnerabilities, e.g. backdoors and exploits. An exploit is a security vulnerability in your device’s hardware or software that can be abused or exploited to gain unauthorized access. Software vulnerabilities are also known as “software bugs” or just “bugs” for short. Exploits are an unintentional byproduct of hardware and software manufacturing. Mistakes happen and bugs manage to find their way in to even the most polished consumer technology. Backdoors, on the other hand, are put in place on purpose as a way to quickly gain access to your system after the fact. Sometimes the hardware and software makers themselves put the backdoors in. More often than not, however, cybercriminals will use an exploit to gain initial access to your system then install a permanent backdoor for future access.

- Phishing and spoofing. These two threats are often used in tandem. Phishing happens whenever criminals try to get you to perform some sort of action such as clicking a link to a malware-laden website, opening an infected email attachment (aka malspam), or giving up your login credentials. Spoofing refers to the act of disguising phishing emails and websites so that they appear to be from and by individuals and organizations you trust.

- Misleading marketing. Spyware authors love to present their spyware programs as useful tools to download. It might be an Internet accelerator, new download manager, hard disk drive cleaner, or an alternative web search service. Beware this kind of “bait,” because installing it can result in inadvertent spyware infection. And even if you eventually uninstall the “useful” tool that initially introduced the infection, the spyware remains behind and continues to function.

- Software bundles. Who doesn’t love free software (freeware)? Except when it’s a host program that conceals a malicious add-on, extension, or plugin. Bundleware may look like necessary components, but they are nonetheless spyware, which, again, remains even if you uninstall the host application. Making matters worse, you may find that you actually agreed to install the spyware when you accepted the terms of service for the original application.

- Trojans. Broadly speaking, if malware pretends to be something it’s not—that means it’s a Trojan. That said, most Trojans today are not threats in and of themselves. Rather, cybercriminals use Trojans to deliver other forms of malware, like cryptojackers, ransomware, and viruses.

- Mobile device spyware. Mobile spyware has been around since mobile devices became mainstream. Mobile spyware is especially devious since mobile devices are small and users generally can’t see what programs are running in the background as easily as they might on their laptop or desktop. Both Mac and Android devices are vulnerable to spyware. These apps include legitimate apps recompiled with harmful code, straight up malicious apps posing as legitimate ones (often with names resembling popular apps), and apps with fake download links.

“Mobile spyware has been around since mobile devices became mainstream.”

All about adware

Here’s how it happens. You go online with your nice, well-behaved browser, only to see it fly into a virtual

tantrum, as an onslaught of advertisements either pops up, slides in from the side, or otherwise inserts itself to

interrupt and even redirect your intended activity. And no matter how much you click to close those windows, they

keep buzzing you like flies at a picnic.

That bothersome phenomenon results from adware, short for advertising supported software. And just as your picnic

food attracts the pests that come after it, money—or the revenue generated by unbidden ads—is what draws adware to

your PC or mobile device. Below, we offer a short primer on adware, what it is, how you get it, what it tries to do

to you, how to deal with it, and what to do in the future to avoid this irritant.

How to prevent the spread of adware

As with all kinds of malware, prevention is easier than removal. There are several steps you can take to prevent the spread of adware.

-

-

Use a trusted ad blocker: An ad blocker will prevent ads as you surf the web, which can eliminate drive-by downloads from infected websites.

-

Don’t click on ads that seem too good to be true: Any ads offering you a free iPhone, or something else that seems dazzlingly great, is most likely a scam.

-

Ignore fake warnings: Likewise, big flashing pop-ups with lots of exclamation points that warn of a virus are almost certainly fake.

-

Avoid shady websites: Make sure to avoid illegitimate websites, especially if you’re doing any online shopping.

-

Adjust your browser’s privacy settings: Depending on which browser you use, you should be able to prevent third parties from installing things like toolbars without your consent.

-

Use a strong antivirus program: Even if you follow all of these tips, some stubborn malware can still find a way through. A robust antivirus program like Avast Free Antivirus is your best line of defense preventing any malicious software from getting through.

-

How to know if you have adware?

Ads, ads, ads, as far as the eye can see! The biggest telltale sign of adware is, of course, lots of ads popping up as you try to browse the internet or do other tasks. Other symptoms that you can spot to help diagnose an adware infection include:

-

Your browser looks different, with a new homepage and/or a new toolbar, plugin, or extension that you didn’t install.

-

New apps or programs pop up that you didn’t download.

-

Your browser runs much slower than normal and crashes frequently.

-

Sites you typically visit look different, or you get redirected to somewhere strange when trying to browse.

If you identify any of the above signs on your device, you most likely have some form of malware. Many types of malware have similar symptoms, so it may be hard to identify the precise type of malicious software you have. If you’re seeing a ton of ads on top of these other signs, that’s a waving red flag that it is in fact adware.

What to do if you get infected

Once you suspect that there’s adware on your device, you should perform a scan with an anti-adware or anti-malware app to diagnose the problem. If adware is detected, you’ll need a good adware removal tool, which will remove the infection and return things back to normal on your device.

Что такое рекламное ПО (Adware)?

Adware или рекламное ПО – это термин, используемый для описания нежелательного программного обеспечения, которое отображает рекламные объявления на вашем устройстве. Рекламный вирус (adware) считается потенциально нежелательной программой (ПНП или PUP, potentially unwanted program), т.е. программой, которая устанавливается без специального разрешения пользователя. Данная программа мешает вашей работе в Интернете, показывая чрезмерный объем рекламных объявлений, всплывающие окна, баннеры, текстовые ссылки и автоматическое воспроизведение рекламных роликов. Цель рекламного ПО – получение дохода для своего разработчика за счет показа рекламы.

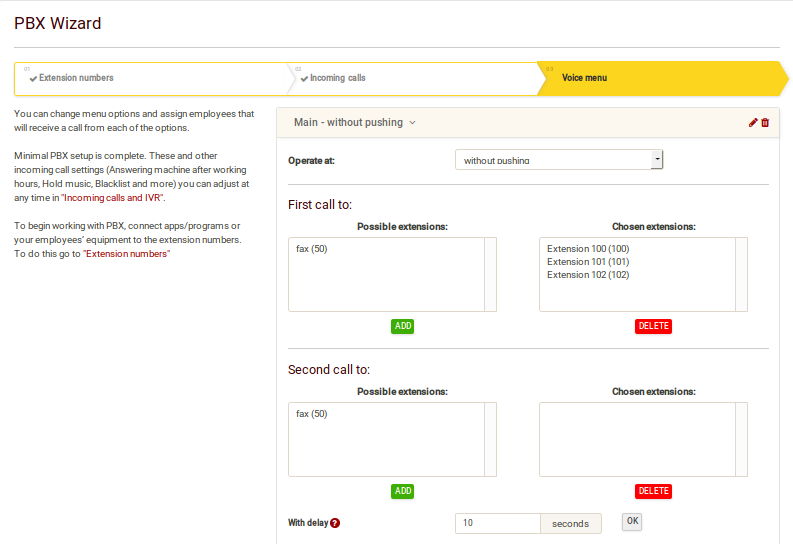

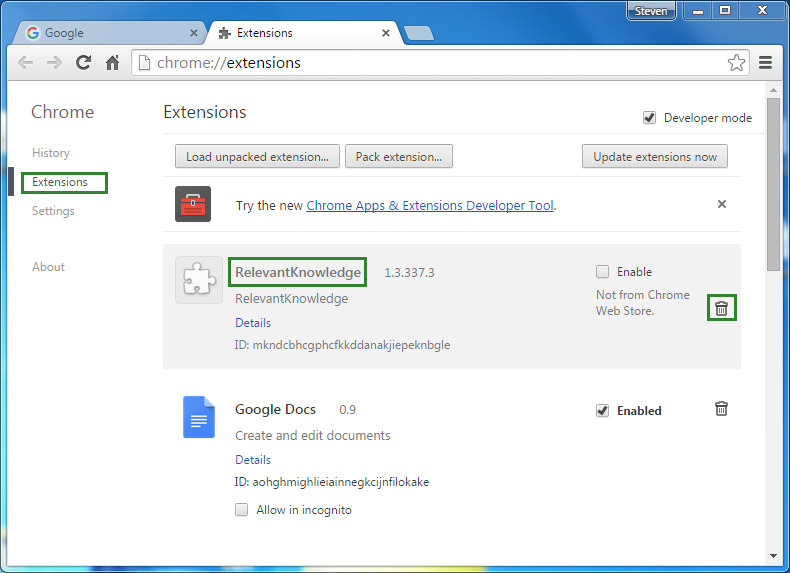

Шаг 4: Эффективный способ рискованные расширения, надстройки, плагины из Internet Explorer

удалять FileTour Adware Из Google chrome

Прежде всего откройте браузер Chrome и нажмите кнопку меню

- Затем нажмите «Дополнительные инструменты и расширения».

- Выберите нежелательное расширение, связанное с FileTour Adware

- удалять все выбранное расширение, щелкнув Корзину.

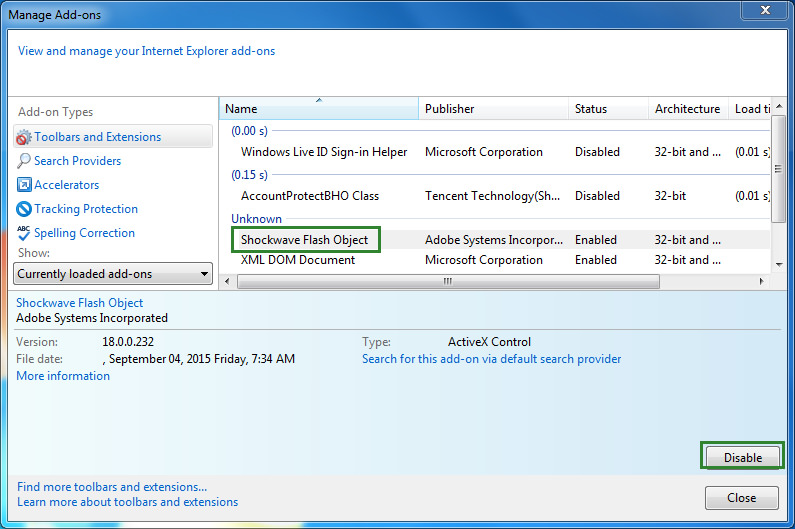

удалять FileTour Adware Из Internet Explorer

- Нажмите значок Internet Explorer, чтобы открыть его.

- Теперь нажмите на значок кнопки Gear в правом верхнем углу

- Нажмите «Управление надстройками», выберите вкладку «Инструменты» и «Расширения».

- Найдите дополнения, связанные с FileTour Adware, и нажмите «Отключить».

- В случае удаления надстройки нельзя удалить и нажать «Закрыть».

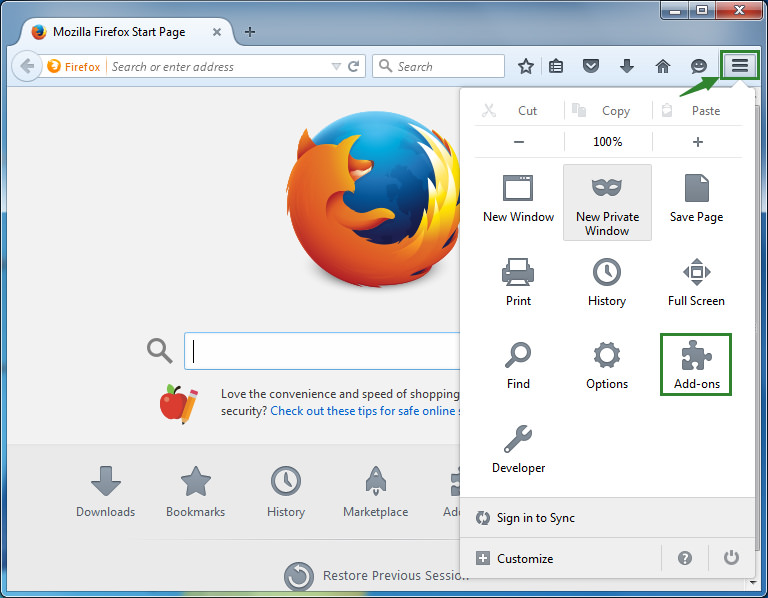

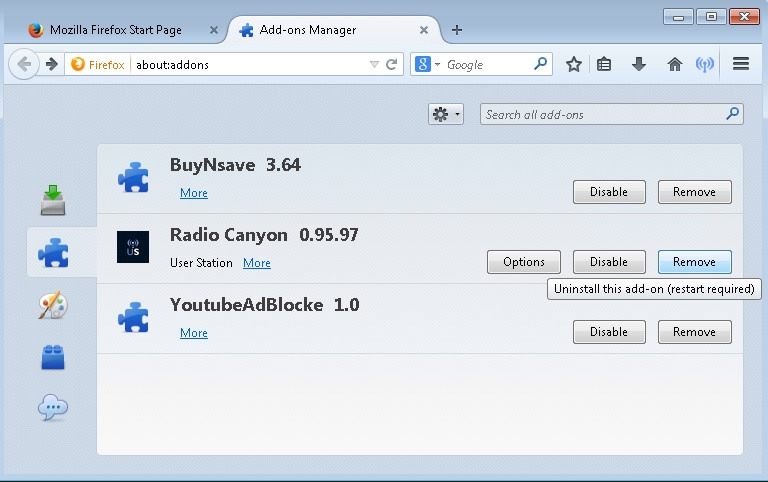

удалять FileTour Adware Из Mozilla Firefox

Откройте Mozilla Firefox и нажмите кнопку меню

- Вкладка «Менеджер надстроек» будет открыта.

- На вкладке менеджера надстройки выберите вкладку «Расширение» или «Добавить»

- Выберите связанное с FileTour Adware надстройку и нажмите кнопку удалять

- Если появится всплывающее окно, нажмите «Перезагрузить сейчас».

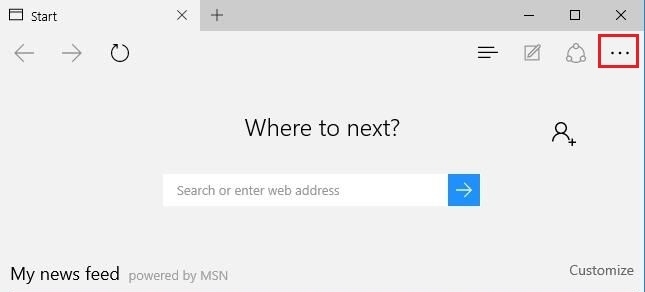

удалять FileTour Adware От Microsoft Edge

Браузер Microsoft Edge не имеет настроек расширения, поэтому вам нужно очистить только данные просмотра.

- Откройте браузер Microsoft Edge на вашем экране.

- Выберите опцию More (…), затем Settings.

- Вы увидите вариант «Выбрать, что очистить», нажмите на него.

- Теперь проверьте все флажки и нажмите «Очистить».

What is adware?

Adware is unwanted software designed to

throw advertisements up on your screen, most often within a web browser. Some security professionals view it as the

forerunner of the modern-day PUP

(potentially unwanted program). Typically, it uses an underhanded method to either disguise itself as legitimate,

or piggyback on another program to trick you into installing it on your PC, tablet, or mobile device.

“Adware is unwanted software

designed to throw advertisements up on your screen.”

Adware generates revenue for its developer by automatically displaying online advertisements in the user interface

of the software or on a screen that pops up in the user’s face during the installation process. And

that’s when you start seeing dubious miracle weight loss programs, offers for get-rich-quick secrets, and

bogus virus warnings that invite your click. Also, you might experience new tabs opening, a change in your home

page, findings from a search engine you never heard of, or even a redirect to a NSFW website.

Mind you, it does happen that legitimate software applications do use online advertising, with ads that are

typically bundled within the program and that display in ways the program developer specified. Adware is an

altogether different kettle of rotten fish. You might download it without understanding its intent. Or it might

land on your PC by means of legitimate software within which it’s secretly buried. Whatever the path, it all

boils down to some program on your computer showing you advertisements that do not come from the websites you are

visiting.

Once adware hijacks your device, it might carry out all sorts of unwanted tasks. The software’s functions may be

designed to analyze the location and which Internet sites you visit, and then present advertising pertinent to the

types of goods or services featured there. While adware is more of a pesky nuisance than a harmful malware threat

to your cybersecurity, if the adware authors sell your browsing behavior and information to third parties, they can

even use it to target you with more advertisements customized to your viewing habits. And it doesn’t matter

whether you are using Chrome, Firefox, or other browsers: It affects all of them.

Here are a few typical telltale signs that you have adware on your system:

- Advertisements appear in places they shouldn’t be.

- Your web browser’s homepage has mysteriously changed without your permission.

- Web pages that you typically visit are not displaying properly.

- Website links redirect to sites different from what you expected.

- Your web browser slows to a crawl.

- New toolbars, extensions, or plugins suddenly populate your browser.

- Your Mac starts automatically installing unwanted software applications.

- Your browser crashes.

Stop annoying adware from spamming your device

Ads slowing your device down? Scan and remove adware that’s hiding on your device. Try Malwarebytes Premium free for 14 days.

Access your website securely from any location

When you work on the domain, site, blog, or different project that requires constant management, content creation, or coding, you may need to connect to the server and content management service more often. It is a hassle when your website is protected from suspicious connections and unauthorized IP addresses.

The best solution for creating a tighter network could be a dedicated/fixed IP address. If you make your IP address static and set to your device, you can connect to the CMS from any location and do not create any additional issues for server or network manager that need to monitor connections and activities. This is how you bypass some of the authentications factors and can remotely use your banking accounts without triggering suspicious with each login.

VPN software providers like Private Internet Access can help you with such settings and offer the option to control the online reputation and manage projects easily from any part of the world. It is better to clock the access to your website from different IP addresses. So you can keep the project safe and secure when you have the dedicated IP address VPN and protected access to the content management system.

Delete Win32:Adware-gen [adw] from you computer

You can remove Win32 Adware-gen in two different ways: manual or automatic. Both methods are valid, and you should pick the one that suits you most.

Manual Win32 Adware-gen adw removal should be performed with caution. Do not tamper with your system files yourself, and rely on a guide created by our team. Follow each step carefully and in the correct order. If you fail to execute the procedure, the Win32:Adware-gen virus will return.

If you are not that confident in your computer skills, we suggest you pick security software to do the job for you. Additionally, even after manually eliminating the PUP, there might still be traces left, and to make sure that all of the infection is exterminated, scan your PC with reputable security software.

You may remove virus damage with a help of Reimage Reimage Cleaner Intego. SpyHunter 5Combo Cleaner and Malwarebytes are recommended to detect potentially unwanted programs and viruses with all their files and registry entries that are related to them.

Offer

do it now!

DownloadReimage

HappinessGuarantee

DownloadIntego

HappinessGuarantee

Compatible with Microsoft Windows Supported versions

Compatible with OS X Supported versions

What to do if failed?

If you failed to remove virus damage using Reimage Intego, submit a question to our support team and provide as much details as possible.

Reimage Intego has a free limited scanner. Reimage Intego offers more through scan when you purchase its full version. When free scanner detects issues, you can fix them using free manual repairs or you can decide to purchase the full version in order to fix them automatically.

Эта статья может помочь вам удалить вирус Win32:Malware-gen. Шаг за шагом удаления работает для каждой версии Microsoft Windows.

Win32:Malware-gen это противно троянский конь. Паразит входит в ваш компьютер в полное и абсолютное молчание и всего сводит. Троянская частности запрограммирован подготовить вашу систему для других паразитов

Он развращает существенно важное значение для ваших файлов ОС и изменяет ваш системный реестр. Вирус не имеет симптомов, вы не сможете заметить его

Однако после успешной установки, это может привести к вашей программы для замораживания и аварии часто. Могут возникнуть сбои системы тоже. Троянец является весьма вероятно, в силу неоднократно перезагрузки вашего ПК. Однако простой перезагрузки не будет исправить ваши проблемы. Вирус загружает вместе с вашей ОС и это всегда скрывается в фоновом режиме. Этот противный паразит устанавливает подключение к удаленному серверу и загрузки вредоносных программ. Вы заметите, когда это произойдет. Ваш опыт просмотра, например, не будет он привыкший быть. Каждый раз вы, как много как коснуться вашего браузера, многочисленные рекламные объявления будут покрывать ваш экран. Купоны, скидки и спецпредложения мигнет во всех мыслимых цветов. Сайты, которые используются для быть объявлени свободно будет тяжело на рекламу. Ваш браузер будет бороться, чтобы правильно отобразить многочисленные объявления. Часто он замерзнет. Ваш дискомфорт, однако, это не самая большая проблема здесь. Win32:Malware-gen ставит под угрозу вашу конфиденциальность и безопасность. Неприятную троянец отслеживает просмотра связанных данных. Он знает, какие программы установлены на вашей ОС, ваш IP и Mac адресов, где расположены ваши личные файлы. Троянские Кони были первоначально создан как шпионаже устройств. Win32:Malware-gen не является исключением. Этот вирус является очень опасным. Вы не должны терпеть его на борту. Принять срочные меры против нарушителя. Раньше он ушел, тем лучше!

History of spyware

As with much Internet discourse, it’s difficult to pin down exactly where “spyware” as a word and a concept originated. Public references to the term date back to Usenet discussions happening in the mid-90s. By the early 2000s, “spyware” was being used by cybersecurity companies, in much the same way we might use the term today; i.e. some sort of unwanted software program designed to spy on your computer activity.

In June 2000, the first anti-spyware application was released. In October 2004, America Online and the National Cyber-Security Alliance performed a survey. The result was startling. About 80% of all Internet users have their system affected by spyware, about 93% of spyware components are present in each of the computers, and 89% of the computer users were unaware of their existence. Out of the affected parties, almost all, about 95%, confessed that they never granted permission to install them.

At present, and in general, the Windows operating system is the preferred target for spyware applications, thanks largely to its widespread use. However, in recent years spyware developers have also turned their attention to the Apple platform, as well as to mobile devices.

Как обезопасить ПК от вирусов?

Если пользователь хотя бы раз столкнется с вредоносными ПО, то он вряд ли захочет повторить свой неприятный опыт

Чтобы впредь не заражаться вирусами, потребуется соблюдать простые меры осторожности при работе на ПК:

- Не скачивать программы из непроверенных источников.

- При установке того или иного софта всегда читать правила его распространения, проверять наличие дополнительных компонентов в пакетном предложении. Следует избегать бездумной установки apps.

- Постоянно обновлять противовирусное ПО и производить проверку системы минимум в 2 сторонних утилитах.

- Вовремя обновлять Java, Adobe Flash Player и прочие компоненты.

Как защититься от Adware-программ

Часто Adware-программы не имеют процедуры удаления и могут использовать технологии, подобные тем, что используют вирусы для проникновения на компьютер и незаметного запуска. Однако так как Adware-программы могут присутствовать на вашем компьютере на законных основаниях, антивирусные решения не всегда могут определить степень опасности конкретной Adware-программы. Продукты «Лаборатории Касперского» позволяют вам выбирать, надо ли обнаруживать Adware-программы или нет и как на них реагировать.

-

Удаление Adware-программ

Существует много причин, чтобы подозревать, что Adware-программа, обнаруженная антивирусом, представляет собой угрозу. Например, если вы не давали согласия на установку программы и не знаете о ее происхождении или вы прочитали описание этой программы на веб-сайте «Лаборатории Касперского» и у вас появились сомнения в том, что она не опасна. В таких случаях антивирусное программное обеспечение «Лаборатории Касперского» поможет избавиться от такой Adware-программы.

-

Отказ от обнаружения Adware-программ

В том случае если Adware-программа обнаружена антивирусом, но вы уверены в том, что это разрешенная вами программа, можно принять решение о том, что эта программа не нанесет вреда вашим устройствам или данным. Продукты «Лаборатории Касперского» позволяют отключить детектирование таких программ. Кроме того, конкретные программы можно добавить в список исключений, чтобы антивирусное ядро не отмечало их как вредоносные.

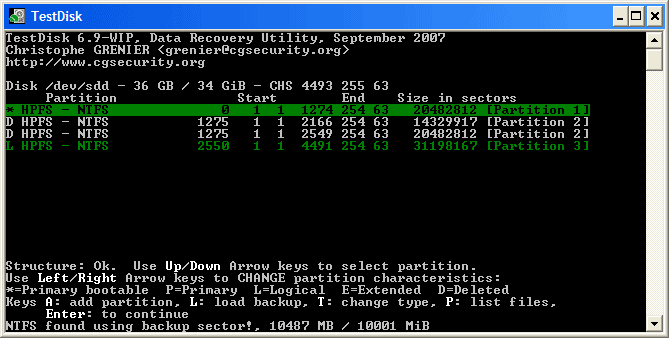

Шаг 6: удалять FileTour Adware из редактора реестра

Затем введите regedit и нажмите OK.

Найти и удалить файлы реестра, связанные с FileTour Adware

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesWpm

HKEY_CURRENT_USERSoftwareMicrosoftInternet ExplorerMain ‘Default_Page_URL’

HKEY_LOCAL_Machine\Software\Classes\FileTour Adware

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run ‘.exe’

HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\random

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\run\random

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings ‘CertificateRevocation’ = 0

Шаг третий: Очистка реестра

Произвести чистку реестра можно как вручную, так и при помощи сторонних утилит. Рассмотрим оба варианта действий.

Для ручной чистки системы потребуется:

- Создать точку восстановления Windows на случай непредвиденных сбоев в работе ОС. Для этого кликнуть по значку в виде лупы, расположенному рядом с меню «Пуск», и вбить ключевую команду «Восстановление».

- Перейти в раздел «Настройка восстановления системы».

- В окне «Свойства» перейти на вкладку «Защита системы» и выбрать опцию «Создать» в правом нижнем углу приложения. Вбить любое наименование файла и указать директорию, которую нужно запомнить.

- Войти на ПК в «Безопасном режиме». Для этого при выключении нужно удерживать «Shift», а после появления черного экрана кликнуть на «F8» или «F12» в зависимости от версии ОС.

- На экране отобразится синий экран «Выбор действия» – зайти в «Дополнительные параметры», после чего выбрать крайний правый пункт меню «Параметры загрузки».

- Нажать на клавишу «F4» для выбора «Безопасного режима» и кликнуть на «Перезагрузить».

- После загрузки Виндовс можно приступить к очистке реестра. Для этого нужно зажать сочетание клавиш Win+R, в окне «Выполнить» ввести фразу «regedit».

- В «Редакторе реестра» нажать на Ctrl+F и ввести в открывшемся диалоговом окне наименование зловреда «random» и тапнуть по «Найти далее».

- На экране отобразится список записей в реестре, в имени которых присутствует слово «random» — обязательно досконально проверить каждую из них.

- При отсутствии уверенности в том, что тот или иной файл необходимо уничтожить – лучше проверить информацию на специализированных форумах либо воспользоваться программными средствами.

Лучшими инструментами для очистки реестра можно назвать такие программы: Reg Organizer, Revo Uninstaller, традиционный и главное бесплатный Клинер. Рассмотрим каждый вариант.

Чтобы очистить Windows от остаточных файлов в Reg Organizer, нужно:

- Загрузить ПО с сайта производителя, установить и открыть.

- Перейти на вкладку «Автом. чистка…» и проверить ОС по трем параметрам: «Логическая структура», «Физическая структура», «Состояние файловой системы».

- Обычно программа самостоятельно находит нежелательные записи и ликвидирует их во время проверок, но иногда может потребоваться инструмент ручной чистки.

- Интерфейс настолько прост и интуитивен, что справиться с задачей сможет даже начинающей пользователь. Но все-таки стоит перед началом любых манипуляций воспользоваться описанным выше механизмом создания точки восстановления Windows и зайти на ПК в защищенном режиме.

- Перезагрузить ПК.

Чтобы почистить Виндовс в Revo Uninstaller, необходимо выполнить следующие действия:

- Загрузить, установить и открыть приложение.

- На левой боковой панели инструментов выбрать последнюю позицию «Чистильщик Windows».

- На основном экране приложения отметить вручную опции «Следы в реестре» и «… на жестком диске», после чего тапнуть по «Очистить».

- Спустя некоторое время на экране отобразится сообщение о том, что система очищена.

- Осуществить ребут.

Для работы в CCleaner нужно:

- Скачать, установить и запустить утилиту.

- Перейти в раздел «Очистка» левого бокового меню и выбрать вкладку «Приложения» — отметить веб-браузеры, которые нужно избавить от остатков вредоносного ПО, затем выбрать в правой нижней части экрана клавишу «Анализ».

- После завершения запущенного процесса тапнуть по «Очистке».

- Войти в раздел «Реестр» и кликнуть по «Поиску проблем» — согласиться на создание резервной копии Виндовса (ввести имя файла, выбрать директорию), нажать «ОК».

- Запустится автоматический процесс, по окончании которого избрать опцию «Исправить отмеченные».

- После появления уведомления об окончании чистки Виндовса осуществить ребут ПК.

Теперь необходимо проверить настройки используемых веб-браузеров при помощи встроенных инструментов Windows или бесплатных утилит-блокировщиков (шаг 4).