Pow или pos: о выборе метода консенсуса для криптовалютных проектов

Содержание:

PoW майнинг: что это, история появления, внедрение в криптовалютные сети

- Активный пользователь (майнер) выполняет полезную для сети работу, о которой подробнее мы поговорим ниже.

- За выполнение работы шахтер получает вознаграждение.

- Параллельно с этим система защищена от злоупотребления услугами (например, от DoS-атак).

- Отправитель тратит некоторое время на вычисление кодированной отметки hashcash (она вставляется в заголовок письма). Также часть времени тратится на отправку сообщения. Благодаря метке hashcash, каждый заголовок становится уникальным.

- Получатель, используя собственные вычислительные ресурсы, подтверждает валидность отметки. Иными словами, он проверяет её на уникальность, и если она подтверждается, значит отправитель потратил время на вычисление и само письмо можно считать полезным.

Bitcoinблоков

- Допустим, в генерации нового элемента сети участвует 4 майнера.

- Каждый из участников имеет 25 % мощности, необходимой для формирования блока.

- Рассматриваемая нами группа майнеров генерирует новый блок за 10 минут и получает за это вознаграждение (по состоянию на 24.12.2018 оно равняется 12,5 BTC).

- Поскольку все «шахтеры» дали одинаковую мощность, награда распределится между ними поровну: все получат по 3,125 BTC.

- Они генерируют новые блоки транзакций, постоянно поддерживая работоспособность сети.

- Майнеры обеспечивают эмиссию криптовалюты, увеличивая её объем на рынке.

алгоритмах шифрования

- Bitcoin и Bitcoin Cash на алгоритме SHA-256.

- Dogecoin и Litecoin на алгоритме Scrypt.

- Monero и Bytecoin на CryptoNote.

- Dash на алгоритме X11.

- Ethereum Classic на Ethash.

PoS

Возведение в степень в Паскале

Возведение в степень в Паскале можно выполнить и без какой-то специальной функции,

используя функцию вычисления натурального логарифма

и функцию вычисления экспоненты.

О том, как это сделать, я рассказал здесь.

Однако, если есть специальная функция для возведения числа в степень, то почему бы ей и не воспользоваться? С одной стороны. С другой стороны — эта функция совершенно неожиданно требует подключения модуля MATH.

В документации сказано, что по сути функция Power работает по формуле возведения в степень в Паскале:

Однако, если мы будем делать именно так, эта формула будет неправильно работать с

отрицательными числами, потому что в документации сказано, что функция Ln работает только с положительными числами.

Так что функция Power в реальности несколько сложнее, чем приведённая выше формула.

Поэтому для разминки мы напишем свой аналог функции Power, который будет работать правильно. Но для начала вспомним как вычисляется степень числа:

Также напомню, что любое число в нулевой степени равно 1, а ноль в любой степени равен 0 (кроме нуля в нулевой — ноль в нулевой степени не определён, но мы будем возвращать в таких случаях ноль, хотя функция Power возвращает 1).

А теперь наш аналог функции Power:

function AVPower(Base: Double; Expon: Double) : Double;

var m : byte;

i : integer;

Res : Double;

begin

m := 0;

if Expon

Я сознательно немного всё усложнил, чтобы вас запутать )))

Пример использования функций Power и её аналога в программе:

x := 2; y := 3; z := Power(x, y); //Z = X в степени Y WriteLn(z:0:2); z := AVPower(x, y); //Z = X в степени Y WriteLn(z:0:2);

Здесь есть один подвох — если вы попытаетесь возвести отрицательное число в не целую степень, например, так:

-23,5

то стандартная функция Power вызовет ошибку во время выполнения программы. В своём аналоге я этого избежал, но надо понимать, что результат в этом случае будет неправильным (хотя с моей точки зрения это всё-равно лучше, чем аварийное завершение программы).

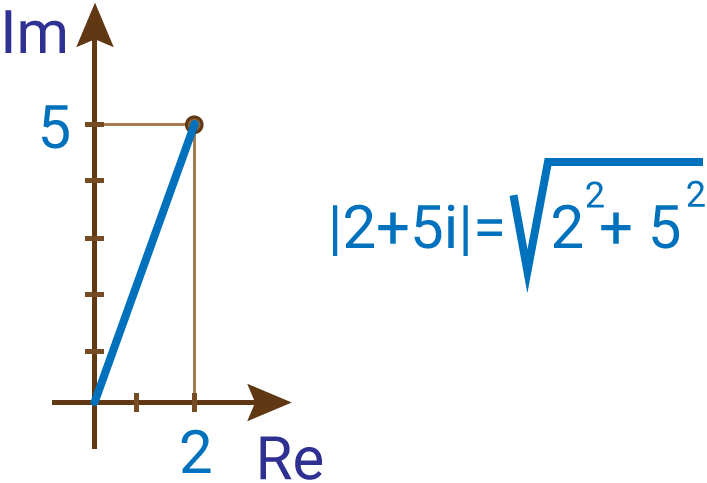

Это происходит потому, что при таком раскладе результатом являются комплексные числа, а операции с комплексными числами выполняются по другим правилам.

В реальных программах подобные ситуации надо дополнительно обрабатывать (хотя бы предупреждать пользователя о том, что при отрицательном основании и не целой степени функция вернёт неправильный результат).

Ещё в моей функции используется функция Odd, о которой я ещё не рассказывал. Вкратце скажу, что она определяет, является ли число чётным. Более подробно о ней расскажу в отдельной статье.

Математические функции

Функция min(x, y)

Описание

Возвращает наименьшее из двух чисел, поддерживает все числовые типы данных.

Синтаксис

min(x, y)

Параметры

x — первое число

y — второе число

Возвращаемое значение

Меньшее из двух чисел

Пример

Примечания

Следует избегать использования функций внутри функции, например min(a++, b);, так как из-за внутренней реализации она может вернуть неверный результат.

Функция max(x, y)

Описание

Возвращает наибольшее из двух чисел, поддерживает все числовые типы данных.

Синтаксис

max(x, y)

Параметры

x — первое число

y — второе число

Возвращаемое значение

Наибольшее из двух чисел

Пример

Примечания

Следует избегать использования функций внутри функции, например max(a++, b);, так как из-за внутренней реализации она может вернуть неверный результат.

Функция abs()

Описание

Возвращает модуль число (абсолютное значение числа).

Синтаксис

abs(x)

Параметры

x — число

Возвращаемое значение

Вернет x, если x — положительное число или 0, иначе вернет -x

Пример

Примечания

Следует избегать использования функций внутри функции, например abs(a++);, так как из-за внутренней реализации она может вернуть неверный результат.

Функция constrain(x, a, b)

Описание

Функция проверяет, входит ли число x в диапазон . Если x меньше, чем a, то функция вернет a, если x больше, чем b, то вернет b. Иначе вернет x. Поддерживает все числовые типы.

Синтаксис

constrain(x, a, b)

Параметры

x — проверяемое число

a — нижняя граница диапазона

b — верхняя граница диапазона

Возвращаемое значение

Если x входит в диапазон , то возвращает x, если оно меньше нижней границы, то вернется a, если же оно больше верхней границы, то вернется b.

Пример

Примечания

Следует избегать использования функций внутри функции, например constrain(Serial.parseInt(), minimumValue, maximumValue);, так как из-за внутренней реализации она может вернуть неверный результат.

Функция map(value, fromLow, fromHigh, toLow, toHigh)

Описание

Функция пропорционально переносит число из одного диапазона в другой. Причем число не обязательно должно быть ограничено рамками первого интервала. Также верхняя граница интервала может быть меньше нижний границы.

Синтаксис

map(value, fromLow, fromHigh, toLow, toHigh)

Параметры

value — число, которое следует пропорциональное перенести из первого интервала во второй

fromLow — нижняя граница текущего интервала

fromHigh — верхняя граница текущего интервала

toLow — нижняя граница целевого интервала

toHigh — верхняя граница целевого интервала

Возвращаемое значение

Число, пропорционально перенесенное из одного интервала в другой

Пример

Примечания

Функция map() использует целочисленную математику, поэтому при необходимости использования в проекте вычислений с большей точностью, чем целые числа, не рекомендуется использовать данную функцию, а делать все вычисления следует вручную.

Функция pow(base, exponent)

Описание

Функция возвращает результат операции возведения числа в степень. И параметры, и результат — числа с плавающей точкой.

Синтаксис

pow(base, exponent)

Параметры

base — число

exponent — степень

Возвращаемое значение

Результат возведения в степень

Пример

Функция sq(x)

Описание

Вычисляет квадрат числа: результат умножения числа самого на себя.

Синтаксис

sq(x)

Параметры

x — число, квадрат которого требуется вычислить

Возвращаемое значение

Квадрат числа

Пример

Примечания

Функция sqrt(x)

Описание

Вычисляет квадратный корень из числа.

Синтаксис

sqrt(x)

Параметры

x — число, квадратный корень из которого требует вычислить

Возвращаемое значение

Квадратный корень

Пример

Майнинг на протоколах PoW и PoS: в чем отличия

- На протоколе Proof-of-Work доходность напрямую зависит от мощности вычислительного оборудования.

- При использовании протокола Proof-of-Stake прибыль будет зависеть от количества монет, хранящихся в кошельке конкретного пользователя.

- Для начала PoW майнинга нужно тратиться на дорогостоящую аппаратуру, обустраивать для неё помещение. Вход в PoS майнинг более доступный. На данном протоколе сегодня работают валюты, которые только развиваются и стоят не очень дорого. Поэтому человеку нужно выделять гораздо меньше денег для инвестирования.

- Круглосуточная работа оборудования приводит к наматыванию драгоценных киловатт энергии, за которые надо ежемесячно платить. Такие издержки заметно уменьшают итоговую прибыль PoW добычи. При майнинге на PoS достаточно просто держать компьютер включенным, при этом он будет работать на минимальной мощности, так что затрат на электричество как таковых здесь нет.

- Майнинг по протоколу Proof-of-work несет в себе куда большие финансовые риски. Вы можете потратиться на оборудование, а добываемая криптовалюта обесценится. В случае с видеокартами все ещё не так страшно; если платы в хорошем состоянии, их можно перепродать. А вот асики уже никуда не денешь, поэтому ваши тысячи долларов просто пропадут. Майнинг на Proof-of-Stake изначально требует меньших финансовых затрат, поэтому даже если актив рухнет, последствия для «шахтера» будут не настолько плачевными.

- Мошенники запускают ICO и обещают выгодные условия сотрудничества.

- Проводят первичную продажу монет.

- Получают доход от реализации эмитированных коинов.

- После получения необходимой прибыли прекращают поддержку платформы или вовсе не запускают её.

Саундтреки

Из фильма В центре вниманияИз фильма Ван ХельсингИз сериала Дневники ВампираИз фильма Скауты против зомбииз фильмов ‘Миссия невыполнима’Из фильма Голодные игры: Сойка-пересмешница. Часть 2OST ‘Свет в океане’OST «Большой и добрый великан»из фильма ‘Новогодний корпоратив’из фильма ‘Список Шиндлера’ OST ‘Перевозчик’Из фильма Книга джунглейиз сериала ‘Метод’Из фильма ТелохранительИз сериала Изменыиз фильма Мистериум. Тьма в бутылкеиз фильма ‘Пассажиры’из фильма ТишинаИз сериала Кухня. 6 сезониз фильма ‘Расплата’ Из фильма Человек-муравейиз фильма ПриглашениеИз фильма Бегущий в лабиринте 2из фильма ‘Молот’из фильма ‘Инкарнация’Из фильма Савва. Сердце воинаИз сериала Легко ли быть молодымиз сериала ‘Ольга’Из сериала Хроники ШаннарыИз фильма Самый лучший деньИз фильма Соседи. На тропе войныМузыка из сериала «Остров»Из фильма ЙоганутыеИз фильма ПреступникИз сериала СверхестественноеИз сериала Сладкая жизньИз фильма Голограмма для короляИз фильма Первый мститель: ПротивостояниеИз фильма КостиИз фильма Любовь не по размеруOST ‘Глубоководный горизонт’Из фильма Перепискаиз фильма ‘Призрачная красота’Место встречи изменить нельзяOST «Гений»из фильма ‘Красотка’Из фильма Алиса в ЗазеркальеИз фильма 1+1 (Неприкасаемые)Из фильма До встречи с тобойиз фильма ‘Скрытые фигуры’из фильма Призывиз сериала ‘Мир Дикого Запада’из игр серии ‘Bioshock’ Музыка из аниме «Темный дворецкий»из фильма ‘Американская пастораль’Из фильма Тарзан. ЛегендаИз фильма Красавица и чудовище ‘Искусственный интеллект. Доступ неограничен»Люди в черном 3’из фильма ‘Планетариум’Из фильма ПрогулкаИз сериала ЧужестранкаИз сериала Элементарноиз сериала ‘Обратная сторона Луны’Из фильма ВаркрафтИз фильма Громче, чем бомбыиз мультфильма ‘Зверопой’Из фильма БруклинИз фильма Игра на понижениеИз фильма Зачарованнаяиз фильма РазрушениеOST «Полный расколбас»OST «Свободный штат Джонса»OST И гаснет светИз сериала СолдатыИз сериала Крыша мираИз фильма Неоновый демонИз фильма Москва никогда не спитИз фильма Джейн берет ружьеИз фильма Стражи галактикииз фильма ‘Sos, дед мороз или все сбудется’OST ‘Дом странных детей Мисс Перегрин’Из игры Contact WarsИз Фильма АмелиИз фильма Иллюзия обмана 2OST Ледниковый период 5: Столкновение неизбежноИз фильма Из тьмыИз фильма Колония Дигнидадиз фильма ‘Страна чудес’Музыка из сериала ‘Цвет черёмухи’Из фильма Образцовый самец 2из фильмов про Гарри Поттера Из фильма Дивергент, глава 3: За стеной из мультфильма ‘Монстр в Париже’из мультфильма ‘Аисты’Из фильма КоробкаИз фильма СомнияИз сериала Ходячие мертвецыИз фильма ВыборИз сериала Королек — птичка певчаяДень независимости 2: ВозрождениеИз сериала Великолепный векиз фильма ‘Полтора шпиона’из фильма Светская жизньИз сериала Острые козырьки

Схема «справа налево»

Пусть количество цифр в числе n есть l(n) = t : \left( n_{t-1} \dots n_{0} \right)_{2} . Для каждого k \in \left обозначим m_{k} = \left( n_{k} \dots n_{0} \right)_{2} .

Если k = t-1 , то m_k = n и поэтому a ^{m_k} = a^{n} .

Если 0 \leq k < t-1 , то

m_{k+1} = \left( n_{k+1} n_{k} \dots n_{0} \right)_{2} = 2^{k+1} n_{k+1} + \left( n_{k} \dots n_{0} \right)_{2}= 2^{k+1} n_{k+1} + m_{k}

и поэтому

a^{m_{k+1}} = \left( a^{ 2^{k+1} } \right)^{n_{k+1}} a^{m_{k}} = \begin{cases}a^{m_{k}} & \text{} n_{k+1} = 0 \\ a^{2^{k+1}} a^{m_{k}} & \text{} n_{k+1} = 1 \end{cases}

Мы могли бы получить алгоритм, похожий на тот, что приведён в схеме «слева направо», но цифры числа можно просматривать «динамически», без предвычисления.

Python

def pow(a,n):

r = e()

while (n != 0):

if (n % 2 == 1):

r = r * a

n = n // 2

if (n != 0)

a = a * a

return r

|

1 |

defpow(a,n) r=e() while(n!=) if(n%2==1) r=r*a n=n2 if(n!=) a=a*a returnr |

Докажем следующую теорему: для любых a \in M и n \in \mathbb{N}_{0}, поданных на вход алгоритма pow, этот алгоритм завершается и возвращает a ^ {n} .

Доказательство будем проводить методом инварианта: покажем, что перед циклом и после каждого шага цикла справедлив следующий инвариант: r a^{n} = A^{N} , где A и N — первоначальные значения переменных a и n .

Предусловие. Перед началом цикла r a^{n} = e A^{N} = A ^ {N} .

Сохранение. Предположим, что инвариант справедлив перед некоторым шагом цикла и пусть \rho, \nu, \alpha — текущие значения переменных r, n, a. Если \nu чётное, то после завершения текущего шага будем иметь: r = \rho , a = \alpha ^ {2} , n = \frac{\nu}{2} , а если нечётное, то r = \rho a , a = \alpha ^ {2} , n = \frac{\nu — 1}{2} . Непосредственно проверяется, что в обоих случаях справедливо равенство r a ^ {n} = \rho \alpha ^ {\nu}. По предположению об инварианте, правая часть равна A ^ {N} . Значит, инвариант после завершения текущего шага сохраняется.

Завершение доказательства.

Если N = 0 , то цикл ни разу не запустится и алгоритм завершится, возвратив e = A^{0} , т.е. завершится корректно.

Если N = 1 , то цикл отработает единственный шаг и алгоритм завершится, возвратив A = A^{1} , т.е. завершится корректно.

Если N > 0 , то, поскольку на каждому шаге мы целочисленно делим положительное число N на 2 , за конечное число шагов цикл завершится. С помощью индукции нетрудно показать, что точное число шагов в этом случае составит l(N) — количество цифр в двоичной записи числа N . После завершения цикла переменная n содержит значение 0 и после последнего шага, по выше доказанному, инвариант сохранялся. Значит, A ^ { N} = r \cdot a ^ {n} = r \cdot a ^ {0} = r \cdot e = r , т.е. алгоритм к.

Оценка времени. При n > 1 цикл while, как было сказано выше отработает l(n) шагов, на каждом из которых, кроме последнего, производится возведение в квадрат. При этом на каждом шаге с единицей мы производим умножение. Однако первое умножение — это фактически умножение на e , а такие умножения принято исключать из подсчёта. В итоге получаем, что при n > 1 алгоритму требуется l(n) — 1 возведений в квадрат и s(n) — 1 обычных умножений, где l(n) — количество цифр в двоичной записи числа n , s(n) — количество единиц в двоичной записи n .

Плюсы и минусы PoW майнинга

| Преимущества | Недостатки |

| Обеспечивается хорошая защита от DoS-атак. | Требуется покупка дорогостоящего оборудования и обустройство помещения под него. |

| Крупные держатели монет, которые успели намайнить их на заре становления криптовалюты, не могут влиять на добычу, поскольку все определяет мощность оборудования. | Аппаратура для майнинга потребляет много электричества, оплата которого тормозит окупаемость и снижает общий профит. |

| Проведение некоторых мошеннических схем возможно, но оно требует значительных финансовых затрат. При этом нет гарантии успеха. Поэтому вероятность таких манипуляций достаточно низкая. | Как правило, сложность добычи криптомонет растет, поэтому текущая мощность приобретенного оборудования со временем становится неактуальной. В случае резкого скачка аппаратура может стать бесполезной очень быстро, что означает напрасную трату денег. |

| Сегодня на PoW добываются криптовалюты, возраст которых насчитывает несколько лет. За это время они успели доказать свою надёжность и привлекательность для инвесторов. Это значит, что вероятность их краха менее высокая, чем в случае с молодыми перспективными активами на PoS. | Крах криптовалюты при PoW майнинге является более болезненным, так как изначально требует немалых денежных вливаний. |

| Во всех криптовалютах награда за блок со временем уменьшается. Рано или поздно настанет тот момент, когда майнинг вовсе будет невыгодным. | |

| Многие криптовалюты на PoW-протоколе уже сегодня имеют привлекательную цену. Таким образом, при надлежащих вложениях можно сразу получать неплохой доход, а не тратить деньги на перспективу. | Протокол имеет ряд серьезных системных изъянов: атака 51 %, двойное расходование. Решить эти проблемы внутри самого алгоритма практически невозможно. Как правило, такие попытки приводят к появлению новых технологий (как, собственно, и образовался PoS) либо гибридных систем (например, Proof of Research на площадке BOINC). |

перспективную криптовалютуВидео о перспективах PoW и PoS майнинга:

https://youtube.com/watch?v=qMAhdFnYg0E

Комментарии

В следующей таблице указано возвращаемое значение, если для параметров и указаны различные значения или диапазоны значений .The following table indicates the return value when various values or ranges of values are specified for the and parameters. Дополнительные сведения см. в разделах Double.PositiveInfinity, Double.NegativeInfinity и Double.NaN.For more information, see Double.PositiveInfinity, Double.NegativeInfinity, and Double.NaN.

| ПараметрыParameters | Возвращаемое значениеReturn value |

|---|---|

| или = . or = . | |

| = Любое значение , кроме; = 0. = Any value except ; = 0. | 11 |

| = ; < 0. = ; < 0. | |

| = ; положительное нечетное целое число. = ; is a positive odd integer. | |

| = ; положительное, но не нечетное целое число. = ; is positive but not an odd integer. | |

| < 0, но не является целым числом, или . < 0 but not ; is not an integer, , or . | |

| =-1; = или . = -1; = or . | |

| -1 < < 1; = .-1 < < 1; = . | |

| -1 < < 1; = .-1 < < 1; = . | |

| <-1 или > 1; = . < -1 or > 1; = . | |

| <-1 или > 1; = . < -1 or > 1; = . | |

| = 0; < 0. = 0; < 0. | |

| = 0; > 0. = 0; > 0. | |

| = 1; — любое значение, кроме . = 1; is any value except . | 11 |

| = ; < 0. = ; < 0. | |

| = ; > 0. = ; > 0. |

Подборки

Армейские ПесниКлассика пианиноМузыка из рекламыДетские песни из мультфильмовМузыка для аэробикиСборник песен 70х годовДля любимого человекаКлассика в современной обработкеКлубные миксы русских исполнителей3D ЗвукДальнобойщикиЗарубежный рэп для машиныТоповые Клубные ТрекиМощные БасыДискотека 2000Песни про папуХристианские ПесниЗимняя МузыкаМузыка Для МедитацииРусские Хиты 90ХГрустная МузыкаRomantic SaxophoneТанцевальный хип-хопНовогодние песниЗарубежные хиты 80 — 90Песни про покемонаРомантическая МузыкаМотивация для тренировокМузыка для сексаМузыка в машинуДля силовых тренировокПремия «Grammy 2017»

Системные проблемы PoW-майнинга

транзакции

- Гонка. Злоумышленник совершает перевод X, оплачивая приобретение товара. Одновременно он переводит эти же монеты на другой свой счет (транзакция Y). Если реализатор отгружает товар до подтверждения перевода, он идёт на огромный риск, так как с вероятностью в 50 % подтверждение получит транзакция Y.

- Атака Финни — ещё более интересный вариант жульничества. Злоумышленник находит блок со своей транзакцией Y. После нахождения нужного элемента он сразу отправляет перевод X, после чего приобретает товар. Реализатор дожидается подтверждения перевода X, а потом отгружает купленный у него продукт. Если в данный момент появляется 2 блока (с переводами X и Y), создаётся развилка. «Шахтерам» приходится выбирать, какой элемент сети брать для продолжения цепи блокчейн. Если атакующий имеет достаточно вычислительной мощности, он может повысить вероятность выбора блока с транзакцией Y. Как следствие, изначально подтвержденный перевод не будет стопроцентно валидным.